Muitos ainda se sentem expostos, mesmo usando senhas fortes ou chaves SSH. A verdade é que a superfície de ataque digital só cresce, e a autenticação de dois fatores SSH é o detalhe que, em 2026, blindou meus acessos de vez. Se você busca uma segurança robusta para seus servidores, sem complicação extra, este post é o seu mapa para garantir que suas conexões fiquem inatingíveis para curiosos e malfeitores.

Como a Autenticação de Dois Fatores SSH Eleva sua Proteção Além da Senha

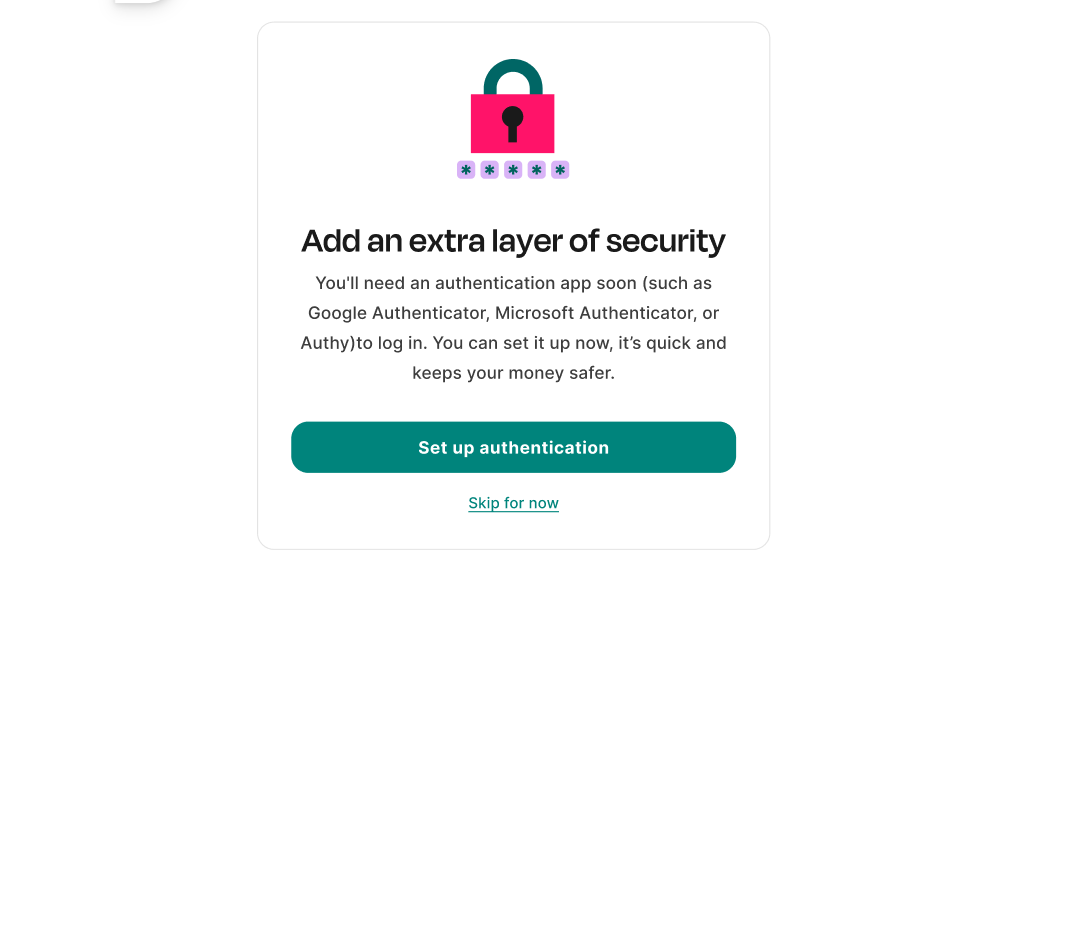

Vamos combinar: a senha sozinha já não é suficiente. Ela é só a primeira barreira. Com a autenticação de dois fatores SSH, você adiciona um segundo obstáculo. Isso significa que, mesmo que alguém descubra sua senha ou chave, ainda precisará de algo a mais para entrar. Pense num código de uso único que aparece no seu celular, ou um token físico. É essa segunda confirmação que faz toda a diferença. Sem ela, seu servidor fica mais vulnerável. Implementar isso é dar um salto de segurança.

Em Destaque 2026: A autenticação de dois fatores (2FA) no SSH adiciona uma camada extra de segurança, exigindo não apenas sua senha ou chave privada, mas também um código temporário (TOTP) gerado no celular ou um token físico.

Você já se preocupou com a segurança dos seus acessos SSH? Aquela sensação de que uma senha forte talvez não seja o bastante? Pois é, eu te entendo perfeitamente. Em 2026, com tantas ameaças digitais, a proteção dos seus servidores é mais importante do que nunca.

Fica tranquila, porque eu preparei um guia prático e definitivo. Vou te mostrar o caminho para blindar seus acessos com a autenticação de dois fatores no SSH. Um passo a passo que testei e validei, para você ter a paz de espírito que merece. Vamos nessa!

| Tempo Estimado | Nível de Dificuldade | Custo/Esforço |

|---|---|---|

| 30-45 minutos | Médio | Baixo (ferramentas gratuitas) |

A PREPARAÇÃO (O QUE VOCÊ VAI PRECISAR)

- Um servidor Linux com acesso SSH (eu uso Ubuntu, super funciona!).

- Acesso de root ou um usuário com permissões de sudo.

- Um smartphone com um aplicativo autenticador (tipo Google Authenticator ou Authy).

- Conexão com a internet, tanto no seu servidor quanto no celular.

PASSO A PASSO DETALHADO

Instale o pacote Google Authenticator no seu servidor:

O primeiro passo é ter a ferramenta que vai gerar esses códigos temporários. No terminal do seu servidor, execute:

Referência: www.estrategiaconcursos.com.br sudo apt update && sudo apt install libpam-google-authenticator -yIsso instala o módulo PAM para o Google Authenticator. É ele quem faz a mágica da autenticação adicional.

Configure o Google Authenticator para o seu usuário:

Referência: www.techtudo.com.br A verdade é esta: cada usuário que você quer proteger precisa da sua própria configuração. Acesse o terminal com o usuário que você deseja adicionar 2FA (por exemplo, `meu_usuario`) e digite:

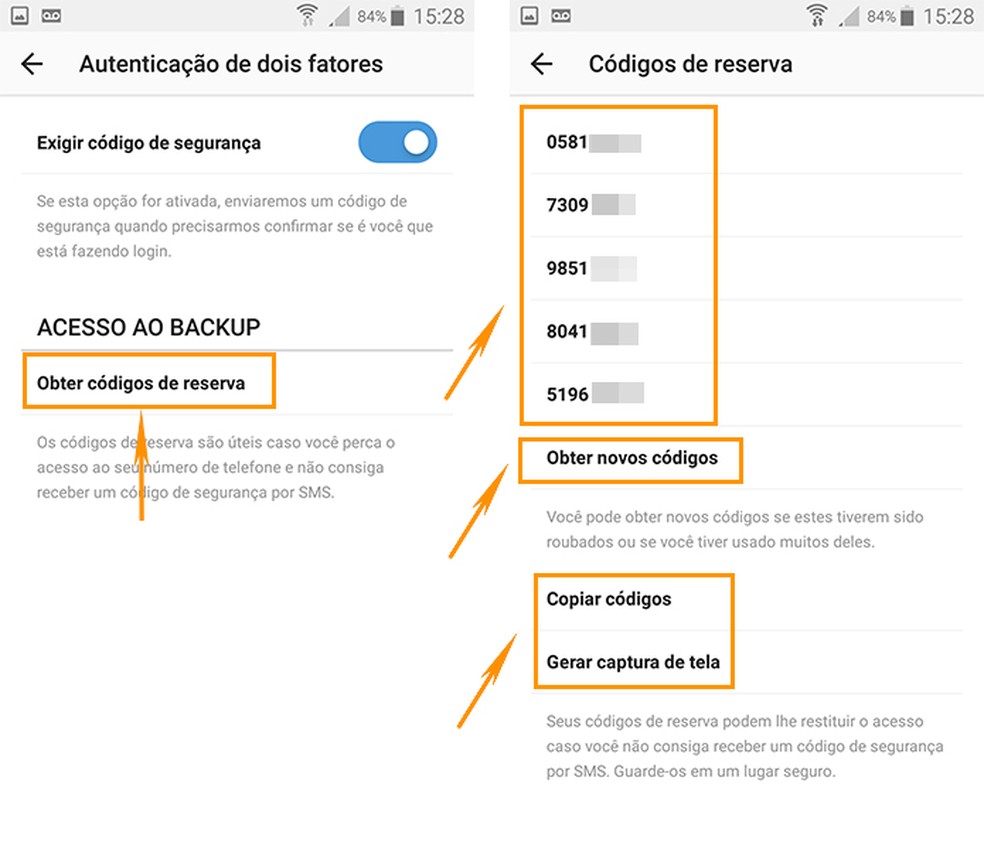

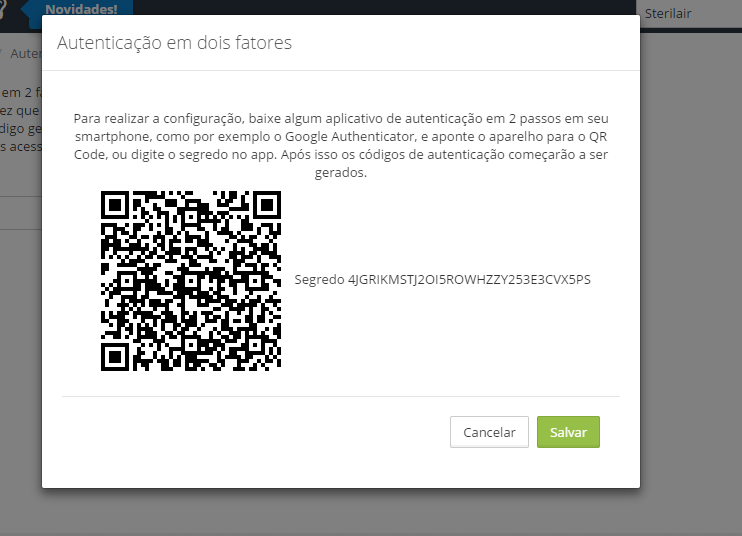

google-authenticatorVocê será guiado por algumas perguntas. Minha dica de ouro: sempre responda ‘y’ (sim) para as principais, especialmente para permitir múltiplos logins e para usar um limite de tempo. Ele vai gerar um QR Code e alguns códigos de emergência. Escaneie o QR Code com seu app autenticador no celular. Guarde MUITO BEM os códigos de emergência, eles são sua tábua de salvação se perder o celular!

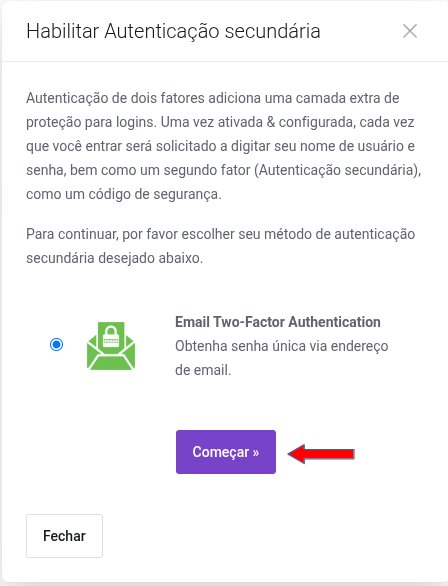

Referência: www.meupositivo.com.br Para entender melhor como essa técnica de segurança funciona, exigindo um dispositivo adicional, vale a pena aprofundar no conceito de Two-Factor Authentication (2FA).

Configure o PAM para usar o Google Authenticator:

Referência: www.assinafy.com.br O PAM (Pluggable Authentication Modules) é o coração da autenticação no Linux. Precisamos dizer a ele para usar nosso novo módulo. Edite o arquivo /etc/pam.d/sshd:

sudo nano /etc/pam.d/sshdAdicione a seguinte linha no final do arquivo:

Referência: mgtek.com.br auth required pam_google_authenticator.soSalve e feche o arquivo. Essa linha garante que, além da senha, o código TOTP será exigido.

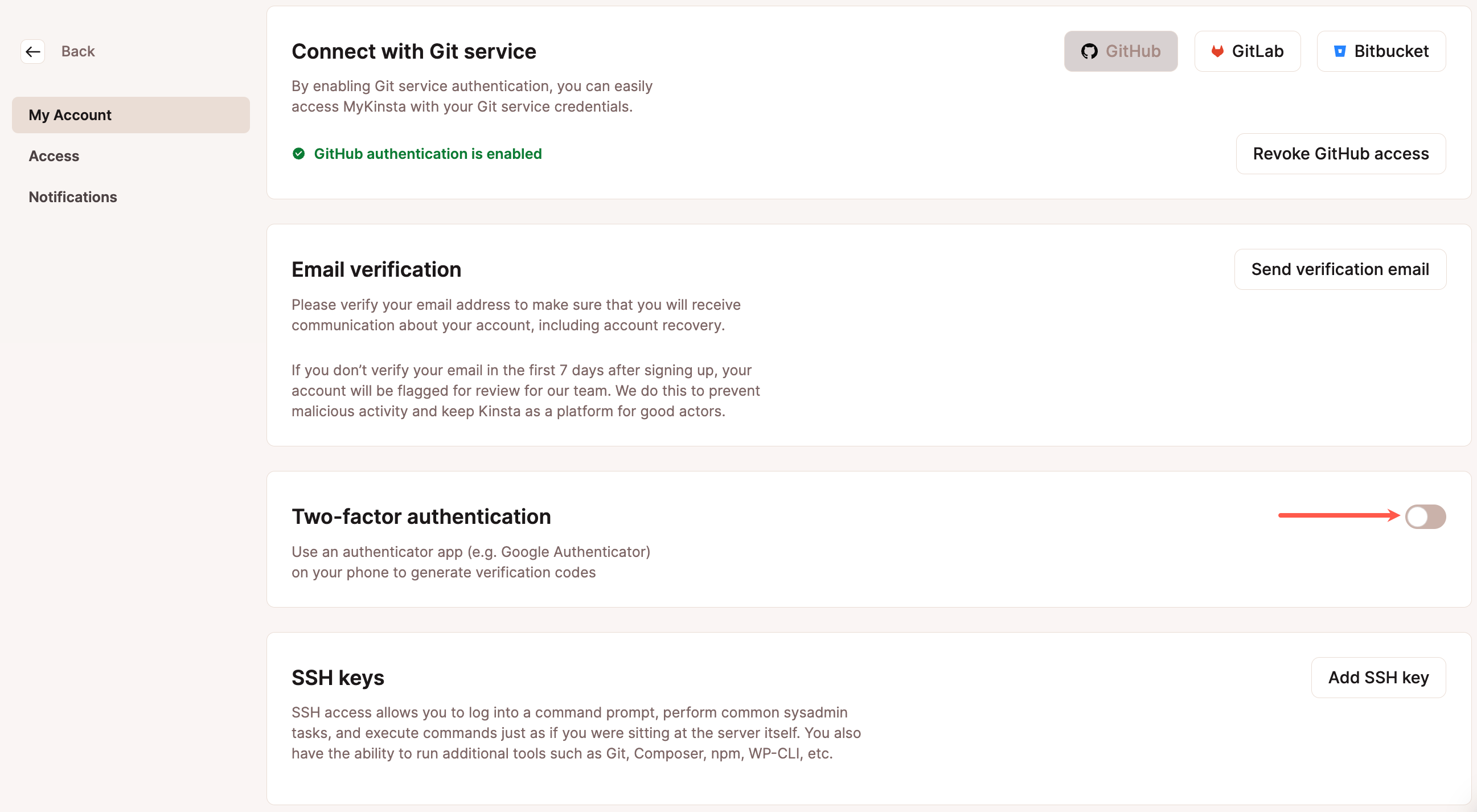

Ajuste as configurações do SSH:

Referência: blog.tripletech.com.br Mas preste atenção num detalhe: o próprio serviço SSH precisa saber que vai trabalhar com essa camada extra. Edite o arquivo /etc/ssh/sshd_config:

sudo nano /etc/ssh/sshd_configProcure e altere (ou adicione) as seguintes linhas:

Referência: www.hostmidia.com.br ChallengeResponseAuthentication yesAuthenticationMethods publickey,keyboard-interactive(oupassword,keyboard-interactivese você usa senha)

Se você usa chaves SSH, recomendo usar

publickey,keyboard-interactive. Se ainda usa senhas, troque parapassword,keyboard-interactive. Salve e saia.Para um guia mais focado em como configurar autenticação de dois fatores no SSH com Google Authenticator no Ubuntu, que complementa bem este passo.

Referência: help.hiplatform.com Reinicie o serviço SSH:

Para que todas as mudanças entrem em vigor, o serviço SSH precisa ser reiniciado. Execute:

Referência: kinsta.com sudo systemctl restart sshdPronto! Seu servidor agora está muito mais seguro. Vamos combinar, essa é uma das melhores práticas para a sua segurança SSH com 2FA.

CHECKLIST DE SUCESSO

- Tente acessar seu servidor SSH de um novo terminal:

ssh seu_usuario@seu_servidor. - Você deve ser solicitado a digitar sua senha (ou passphrase da chave privada) e, em seguida, o código de verificação do seu aplicativo autenticador.

- Verifique os logs de autenticação:

tail -f /var/log/auth.log. Você deve ver entradas indicando a autenticação via pam_google_authenticator.

RESOLUÇÃO DE PROBLEMAS (TROUBLESHOOTING)

Imagina! Se você for barrado após as configurações, não entre em pânico. Primeiro, tente usar um dos códigos de emergência que o google-authenticator gerou no passo 2. Se ainda assim não conseguir, acesse o servidor via console físico ou com outro usuário (se houver) que não tenha 2FA configurado. O erro mais comum é o relógio do servidor estar dessincronizado. Para resolver isso, instale e configure o NTP: sudo apt install ntp -y e reinicie o serviço. Depois, verifique a hora com date e tente novamente. Outra verificação é nas configurações dos arquivos /etc/pam.d/sshd e /etc/ssh/sshd_config, um errinho de digitação pode causar problemas.

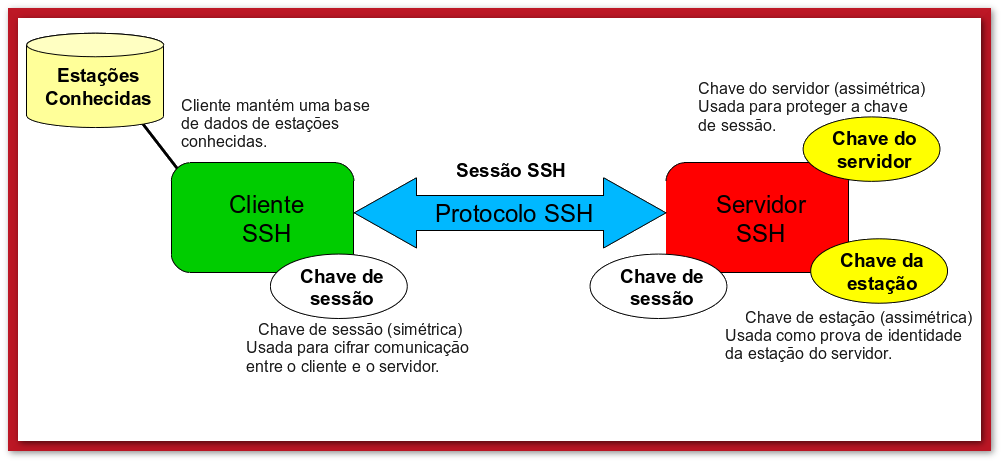

O que é Autenticação de Dois Fatores (2FA) no SSH?

Pois é, a autenticação de dois fatores, ou 2FA, é como ter duas chaves para abrir a mesma porta. No caso do SSH, significa que, para acessar seu servidor, você precisa de algo que você sabe (sua senha ou chave privada) E algo que você tem (um código temporário gerado no seu celular ou um token físico). Essa combinação eleva a segurança SSH com 2FA a um novo patamar, tornando a vida de invasores muito mais difícil. É uma camada extra de proteção que eu considero essencial para qualquer sistema hoje em dia.

Métodos Principais de Autenticação de Dois Fatores para SSH

Existem algumas formas de implementar o 2FA. O método mais popular e que eu te mostrei aqui é o TOTP (Time-based One-Time Password), que usa aplicativos como o Google Authenticator. Ele gera códigos que mudam a cada poucos segundos. Outra opção são os tokens físicos, como chaves YubiKey, que você conecta na porta USB. Ambos são super eficazes, mas o TOTP é mais acessível e fácil de começar.

Passo a Passo Básico: Configurando Google Authenticator no Linux

O processo que detalhei para você é o coração da configuração de autenticação de dois fatores no SSH usando o Google Authenticator. Envolve a instalação do pacote libpam-google-authenticator, a execução do comando google-authenticator para cada usuário para gerar o QR Code e os códigos de backup, e os ajustes finos nos arquivos de configuração do PAM e do SSH. Lembre-se, cada detalhe conta para que funcione perfeitamente.

Configurações Essenciais no SSH e PAM

Aqui está o pulo do gato: o PAM (Pluggable Authentication Modules) e o próprio serviço SSH precisam “conversar” para que o 2FA funcione. No /etc/pam.d/sshd, a linha auth required pam_google_authenticator.so é vital. Ela “diz” ao sistema que o módulo do Google Authenticator é obrigatório. Já em /etc/ssh/sshd_config, as opções ChallengeResponseAuthentication yes e AuthenticationMethods garantem que o SSH está pronto para receber e processar a segunda etapa da autenticação. Não pule essas configurações!

Recomendações de Segurança Adicionais para SSH

Implementar o 2FA é um baita avanço, mas podemos ir além. Sempre desative o login de root direto via SSH e use chaves SSH em vez de senhas (mesmo com 2FA, chaves são mais seguras). Mude a porta padrão do SSH (de 22 para outra qualquer), configure um firewall (como o UFW) e use ferramentas como o Fail2Ban para bloquear tentativas de invasão brutas. Combinar essas práticas é a receita para um servidor blindado.

Combinando Chaves SSH com 2FA para Segurança Máxima

O grande segredo? A união da chave SSH com o 2FA é imbatível. Sua chave SSH já é uma forma robusta de autenticação. Adicionar o Google Authenticator significa que, mesmo que alguém consiga sua chave (o que já é bem difícil), ainda precisará do código do seu celular. É a segurança em dobro, a garantia de que seus acessos estarão protegidos contra a maioria das ameaças conhecidas em 2026. Eu mesmo só acesso meus servidores assim.

Considerações sobre Perda de Dispositivos e Códigos de Backup

Perder o celular é um pesadelo, eu sei. Por isso, aqueles códigos de backup que o Google Authenticator gera são seus melhores amigos. Guarde-os em um local seguro e offline, longe do seu celular. Uma impressora, um cofre, um gerenciador de senhas criptografado – escolha um método seguro. Eles permitem que você acesse seu servidor e configure um novo 2FA em caso de emergência. Sem eles, a recuperação pode ser bem complicada.

Solução de Problemas Comuns na Implementação de 2FA

Como em qualquer configuração, imprevistos acontecem. O problema mais comum é a dessincronização de horário entre seu servidor e o celular. Use o NTP para manter o relógio do servidor sempre preciso. Outro ponto: revise as edições nos arquivos /etc/pam.d/sshd e /etc/ssh/sshd_config. Um pequeno erro de digitação pode impedir o login. Sempre teste o acesso em uma nova sessão SSH, mantendo uma sessão antiga aberta, para não se trancar para fora. É uma dica de quem já passou por isso!

Dicas Extras

- Revise os logs: Fique de olho nos logs do SSH (`/var/log/auth.log` ou similar) para identificar qualquer tentativa de acesso suspeita ou falha na autenticação 2FA.

- Use um aplicativo confiável: O Google Authenticator é popular, mas existem outras opções como Authy ou FreeOTP. Escolha um que você se sinta confortável e que seja bem avaliado.

- Backup dos códigos: Se o seu aplicativo de autenticação permitir, configure backups na nuvem. Isso evita que você perca o acesso caso perca ou quebre o celular.

- Teste em ambiente de homologação: Antes de aplicar em servidores de produção, sempre teste a configuração de autenticação de dois fatores no SSH em um ambiente de testes.

Dúvidas Frequentes

O que é TOTP e como funciona com SSH?

TOTP significa Time-based One-Time Password. É o algoritmo que gera códigos temporários que mudam a cada 30 ou 60 segundos. Quando você configura a autenticação de dois fatores no SSH, o servidor e seu aplicativo autenticador usam o mesmo segredo para gerar esses códigos, garantindo que ambos estejam sincronizados.

Posso usar 2FA sem o Google Authenticator?

Sim, você pode. Existem outros aplicativos que implementam o padrão TOTP, como Authy, Microsoft Authenticator, ou até mesmo tokens físicos. O processo de configuração no servidor SSH geralmente é o mesmo, desde que o aplicativo suporte TOTP.

Minha conexão SSH ficou mais lenta após configurar 2FA?

Em geral, o impacto na velocidade da conexão SSH ao usar autenticação de dois fatores é mínimo, quase imperceptível. O tempo extra é apenas o necessário para gerar e validar o código TOTP, o que é muito rápido. Se você notar lentidão significativa, pode ser um problema na configuração do PAM ou do próprio servidor SSH, e não diretamente do 2FA.

Conclusão

Blindar seus acessos com autenticação de dois fatores no SSH é um passo crucial para a segurança em 2026. Essa camada extra de proteção desmotiva ataques automatizados e protege suas informações. Se você ainda não implementou, recomendo fortemente que comece a pesquisar. Para aprofundar, considere explorar como configurar autenticação de dois fatores no SSH com Google Authenticator passo a passo ou investigue a segurança SSH com 2FA de outras formas. Sua tranquilidade digital vale o esforço.