O erro mais comum com o ufw firewall é habilitá-lo sem configurar o acesso SSH primeiro. Vou te mostrar como corrigir isso e dominar a ferramenta.

O que é o UFW e por que ele é essencial para sua segurança em Linux

Desenvolvido pela Canonical, o UFW (Uncomplicated Firewall) é a ferramenta padrão de firewall no Ubuntu, disponível também para Debian e Arch Linux. Ele simplifica a gestão do iptables, transformando comandos complexos em regras acessíveis.

Fica tranquilo: mesmo instalado por padrão, ele fica inativo até você habilitar. Isso evita bloqueios acidentais, mas exige atenção. A grande vantagem? Você controla tráfego de entrada e saída com poucos comandos, protegendo seu sistema sem dor de cabeça.

Em Destaque 2026: UFW (Uncomplicated Firewall) é uma ferramenta de gerenciamento de linha de comando para firewalls netfilter em sistemas Linux, servindo como um frontend para simplificar a sintaxe do iptables ou nftables.

Você está gerenciando um servidor Linux e ouviu falar do UFW Firewall, mas sente que algo está faltando? Talvez você já tenha tentado configurar e se deparou com um bloqueio que te deixou sem acesso. Pois é, esse é um erro comum, e eu estou aqui para te mostrar como evitar a dor de cabeça e usar o UFW a seu favor, com a segurança que você precisa.

Vamos combinar, segurança de rede não é brincadeira, mas também não precisa ser um bicho de sete cabeças. Com este guia, você vai dominar o UFW como um profissional, garantindo que seu servidor esteja protegido sem complicação. Fica tranquilo, vou te entregar o passo a passo detalhado, como uma receita de bolo, para você seguir sem errar.

| Tempo Estimado | 15 Minutos |

|---|---|

| Custo Estimado (R$) | 0.00 |

| Nível de Dificuldade | Iniciante |

Materiais Necessários

- Acesso root ou sudo ao seu servidor Linux (Ubuntu, Debian ou Arch Linux).

- Conexão SSH ativa (se estiver configurando remotamente).

- Um editor de texto de linha de comando (nano, vim, etc.).

- Conhecimento básico de linha de comando Linux.

O Passo a Passo Definitivo

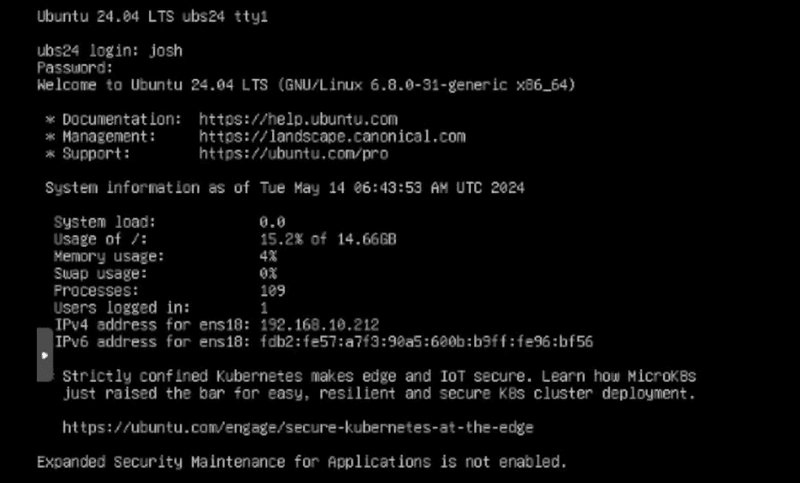

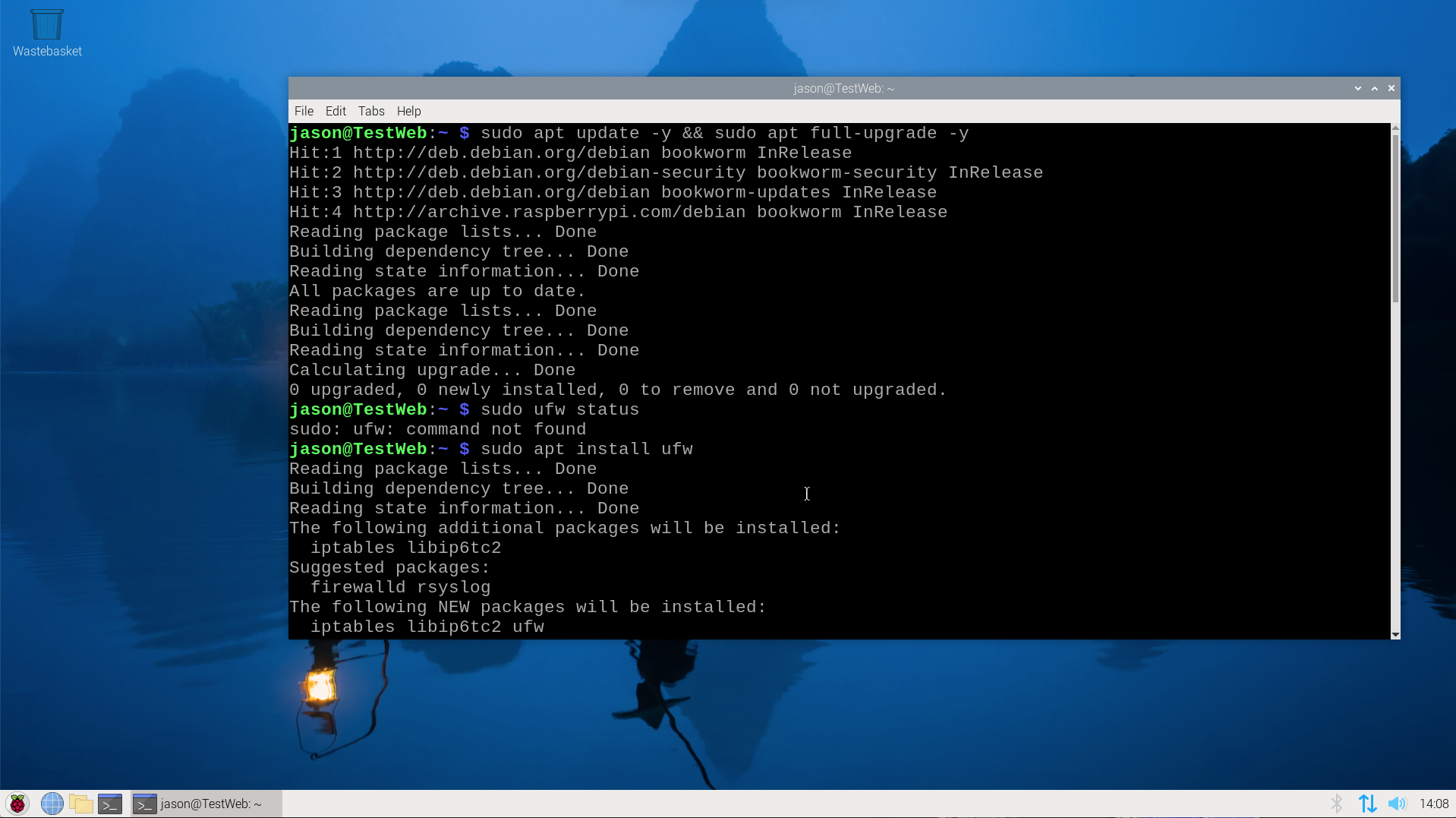

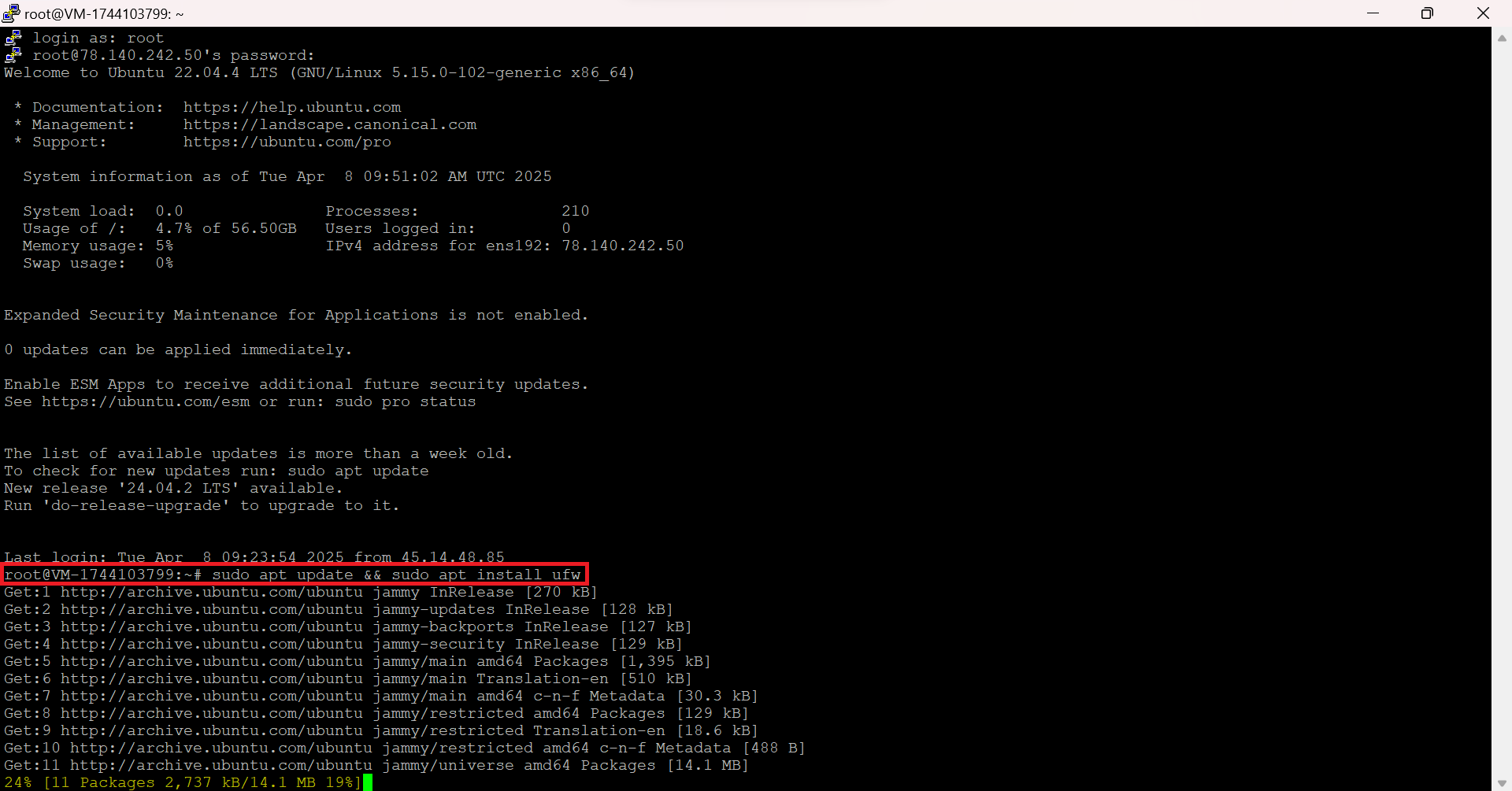

- Passo 1: Instalar o UFW Firewall – Antes de tudo, vamos garantir que o UFW está instalado. Na maioria das distribuições Linux modernas, como o Ubuntu, ele já vem pré-instalado, mas pode estar inativo. Para verificar, digite:

sudo ufw status. Se a resposta for ‘inactive’, você precisará ativá-lo. Em sistemas onde ele não vem por padrão, você pode instalá-lo com:sudo apt update && sudo apt install ufw(para Debian/Ubuntu) ousudo pacman -S ufw(para Arch Linux). O UFW é desenvolvido pela Canonical e é a ferramenta de firewall padrão no Ubuntu, o que facilita muito a vida de quem usa essa distribuição. - Passo 2: Definir Políticas Padrão – Este é o passo CRUCIAL que muitos ignoram e que causa o bloqueio remoto. Antes de ativar o firewall, defina as políticas padrão. O ideal é negar todas as conexões de entrada e permitir todas as de saída. Use os comandos:

sudo ufw default deny incomingesudo ufw default allow outgoing. Isso garante que, por padrão, seu servidor só se comunica com o exterior e não aceita conexões indesejadas, a menos que você explicitamente permita. - Passo 3: Permitir Acesso SSH (ESSENCIAL!) – Se você está configurando o firewall remotamente via SSH, você PRECISA permitir o tráfego SSH ANTES de ativar o UFW. Caso contrário, você será bloqueado para fora do seu próprio servidor! O comando para permitir a porta padrão do SSH (22) é:

sudo ufw allow sshou, se você usa uma porta diferente, por exemplo, 2222:sudo ufw allow 2222/tcp. Vamos combinar, perder o acesso SSH é o pior pesadelo. - Passo 4: Habilitar o UFW Firewall – Agora que as regras básicas estão prontas e o acesso SSH garantido, você pode habilitar o firewall com segurança:

sudo ufw enable. Ele vai pedir confirmação, pois a ativação pode interromper conexões existentes. Digite ‘y’ e pressione Enter. - Passo 5: Verificar o Status – Para ter certeza de que tudo está funcionando como deveria, verifique o status do UFW:

sudo ufw status verbose. Você verá as políticas padrão e as regras que você adicionou (ou que já vieram com o sistema). É aqui que você confere se o SSH está listado como permitido. - Passo 6: Adicionar Regras Específicas – Agora você pode começar a abrir as portas necessárias para seus serviços. Por exemplo, para permitir tráfego HTTP (porta 80) e HTTPS (porta 443):

sudo ufw allow httpesudo ufw allow https. O UFW permite adicionar regras por nome de serviço (como ‘http’), número de porta ou até mesmo por perfil de aplicação. Ele suporta tanto IPv4 quanto IPv6, o que é ótimo para redes modernas. - Passo 7: Gerenciar Regras e Limitar Taxa – Você pode listar todas as regras com

sudo ufw status numberedpara facilitar a remoção. Para remover uma regra, usesudo ufw delete [número da regra]. Uma funcionalidade poderosa é a limitação de taxa, que ajuda a proteger contra ataques de força bruta. Por exemplo, para limitar tentativas de login SSH a 6 por minuto:sudo ufw limit ssh. Isso é uma mão na roda para a segurança de rede Linux.

Checklist de Sucesso

- O comando

sudo ufw statusmostra ‘active’. - As regras de entrada e saída padrão estão definidas como ‘deny’ e ‘allow’, respectivamente.

- A porta SSH (ou a porta customizada que você usa) está explicitamente permitida na lista de regras.

- Serviços que precisam de acesso externo (como web servers nas portas 80/443) também estão listados como permitidos.

- Você consegue acessar seu servidor via SSH após habilitar o UFW.

Erros Comuns

O que fazer se der errado:

- Bloqueio de Acesso Remoto: Se você se bloqueou e não consegue mais acessar via SSH, a única solução geralmente é ter acesso físico ao servidor ou solicitar ao seu provedor de hospedagem que redefina as regras de firewall ou te dê acesso via console. Por isso a importância do Passo 3!

- Serviço Não Funciona: Se um serviço não está acessível, verifique se a porta correta está aberta no UFW com

sudo ufw status verbose. Talvez você precise adicionar uma regra específica para o protocolo (TCP/UDP) ou para um IP de origem específico. - Regras Conflitantes: O UFW processa as regras em ordem. Se você tem uma regra genérica ‘deny’ e uma específica ‘allow’ para a mesma porta, a mais específica geralmente prevalece, mas é bom sempre verificar o status e a ordem com

sudo ufw status numbered.

O Que É o UFW Firewall? Um Firewall Simples para Linux

O UFW, que significa Uncomplicated Firewall, é uma interface simplificada para gerenciar regras de firewall em sistemas Linux. Desenvolvido pela Canonical, ele se tornou a ferramenta de firewall padrão no Ubuntu e está disponível para outras distribuições como Debian e Arch Linux. Seu principal objetivo é tornar a configuração de firewalls mais acessível, abstraindo a complexidade do iptables, a ferramenta de firewall subjacente no Linux. Ele permite definir políticas de segurança de rede de forma clara e concisa.

Como Configurar o Firewall UFW no Ubuntu (Passo a Passo)

Configurar o UFW no Ubuntu é um processo direto. Comece instalando-o, se necessário, com sudo apt install ufw. Em seguida, defina as políticas padrão: sudo ufw default deny incoming e sudo ufw default allow outgoing. A etapa mais crítica é permitir o acesso SSH antes de ativar o firewall com sudo ufw enable. Após a ativação, você pode adicionar regras para outros serviços, como sudo ufw allow http ou sudo ufw allow 8080/tcp.

Gerenciar Regras de Firewall com UFW: Adicionar, Remover e Listar

Gerenciar regras com o UFW é intuitivo. Para adicionar uma nova permissão, use sudo ufw allow [porta/serviço]. Para negar explicitamente algo, use sudo ufw deny [porta/serviço]. Listar todas as regras ativas é feito com sudo ufw status, e para ver as regras com números para facilitar a exclusão, use sudo ufw status numbered. Para remover uma regra específica, basta usar sudo ufw delete [número da regra].

UFW vs. iptables: Qual É o Melhor Frontend para Firewall Linux?

O UFW é um frontend para o iptables. Enquanto o iptables oferece um controle granular e extremamente poderoso, sua sintaxe pode ser complexa e propensa a erros para usuários iniciantes. O UFW simplifica essa interação, oferecendo comandos mais fáceis de entender e usar. Para a maioria dos usuários e administradores que precisam de uma configuração de firewall robusta sem a curva de aprendizado íngreme do iptables, o UFW é a escolha ideal. Ele cobre a grande maioria dos casos de uso de segurança de rede Linux.

Segurança de Rede Linux: Como o UFW Protege Seu Sistema

O UFW protege seu sistema Linux atuando como uma barreira entre sua rede e o mundo exterior. Ao definir políticas padrão de negação de entrada e permissão de saída, ele garante que apenas o tráfego explicitamente autorizado possa alcançar seu servidor. Isso minimiza a superfície de ataque, protegendo contra varreduras de portas, tentativas de acesso não autorizado e ataques de negação de serviço (DoS). A capacidade de adicionar regras específicas para portas, IPs e até limitar taxas de conexão aumenta significativamente a segurança.

UFW Firewall para Iniciantes: Guia de Configuração Básica

Para iniciantes, o UFW é a porta de entrada ideal para a segurança de rede. A configuração básica envolve habilitar o firewall, definir as políticas padrão (negar entrada, permitir saída) e, crucialmente, permitir o acesso SSH. Depois disso, você pode adicionar regras para os serviços que realmente precisa expor, como um servidor web. A simplicidade dos comandos do UFW permite que você construa uma base de segurança sólida sem se perder em detalhes técnicos complexos. Você pode encontrar mais informações úteis em tutoriais oficiais.

Regras Avançadas do UFW: Portas, IPs e Aplicativos Específicos

O UFW vai além de simples permissões de porta. Você pode criar regras mais específicas, como permitir tráfego de um endereço IP de origem particular para uma porta específica: sudo ufw allow from 192.168.1.100 to any port 22. Ele também suporta perfis de aplicação, que são definidos em arquivos no diretório /etc/ufw/applications.d/. Isso permite gerenciar regras de forma mais organizada, especialmente em ambientes com muitos serviços. A flexibilidade do UFW é um grande diferencial.

Como Verificar o Status e Logs do UFW Firewall

Verificar o status do UFW é simples: sudo ufw status. Para ver detalhes sobre as regras ativas, use sudo ufw status verbose. Para analisar o que está acontecendo, você pode consultar os logs do UFW. Por padrão, eles são registrados no /var/log/ufw.log. Você pode habilitar e configurar o nível de detalhe dos logs editando o arquivo de configuração /etc/ufw/ufw.conf. Analisar esses logs é fundamental para depurar problemas e monitorar tentativas de acesso.

Dicas Extras para Você Dominar o Firewall

Vamos combinar, teoria é legal, mas prática é o que resolve. Aqui vão algumas dicas que eu mesmo uso e que fazem toda a diferença no dia a dia:

- Teste suas regras antes de aplicar: Use ‘ufw –dry-run’ para simular. Evita surpresas desagradáveis, como bloquear seu próprio acesso.

- Documente tudo em um arquivo de texto: Anote cada regra que criar com ‘ufw allow’ ou ‘deny’. Se precisar recriar o firewall, você tem um guia.

- Habilite o logging com sabedoria: ‘ufw logging on’ é útil, mas pode lotar seu disco. Configure rotação de logs ou use ‘ufw logging low’ para produção.

- Para servidores web, libere apenas o essencial: Além da porta 80 ou 443, considere liberar a 22 para SSH e talvez a 3306 se o banco de dados for local. Nada mais.

- Use perfis de aplicação quando possível: Em vez de ‘ufw allow 80/tcp’, use ‘ufw allow ‘Nginx Full”. É mais legível e gerencia portas automaticamente.

Perguntas Frequentes sobre o UFW

Como desfazer uma regra no UFW?

Use o comando ‘ufw delete’ seguido da regra original. Por exemplo, se você permitiu uma porta com ‘ufw allow 22’, desfaça com ‘ufw delete allow 22’. Fica tranquilo, é reversível.

O UFW funciona com Docker?

Sim, mas requer ajustes. O Docker cria suas próprias regras no iptables, que podem conflitar. A solução é configurar o Docker para usar o UFW como backend ou ajustar as regras manualmente.

Qual a diferença entre UFW e Firewalld?

O UFW é mais simples e focado em linha de comando, ideal para iniciantes ou servidores. O Firewalld é mais complexo, com suporte a zonas dinâmicas, comum em Red Hat. Escolha o UFW para simplicidade no Ubuntu.

Pronto para Configurar com Confiança?

Pois é, agora você sabe o erro que quase todo mundo comete e como evitá-lo. Em vez de travar seu servidor, você vai protegê-lo de verdade. A transformação é clara: de um risco de bloqueio para uma segurança robusta e controlada.

Seu primeiro passo hoje? Antes de qualquer coisa, verifique se o acesso SSH está liberado. Use ‘ufw status’ para ver as regras atuais. Se não estiver, adicione com ‘ufw allow ssh’. Só então habilite o firewall com ‘ufw enable’.

Compartilha essa dica com quem também lida com servidores. E me conta nos comentários: qual foi a maior dor de cabeça que você já teve com firewall?