Para quem trabalha com desenvolvimento, entender o OWASP Top 10 para desenvolvedores em 2026 é crucial. A verdade é que falhas de segurança em aplicações web continuam sendo um prato cheio para ataques, custando caro para empresas e usuários. Mas a boa notícia é que você pode blindar seus projetos. Neste post, eu vou te mostrar como navegar por esses riscos e garantir que seu código seja mais seguro.

Como o OWASP Top 10 para desenvolvedores ajuda a criar aplicações mais seguras em 2026?

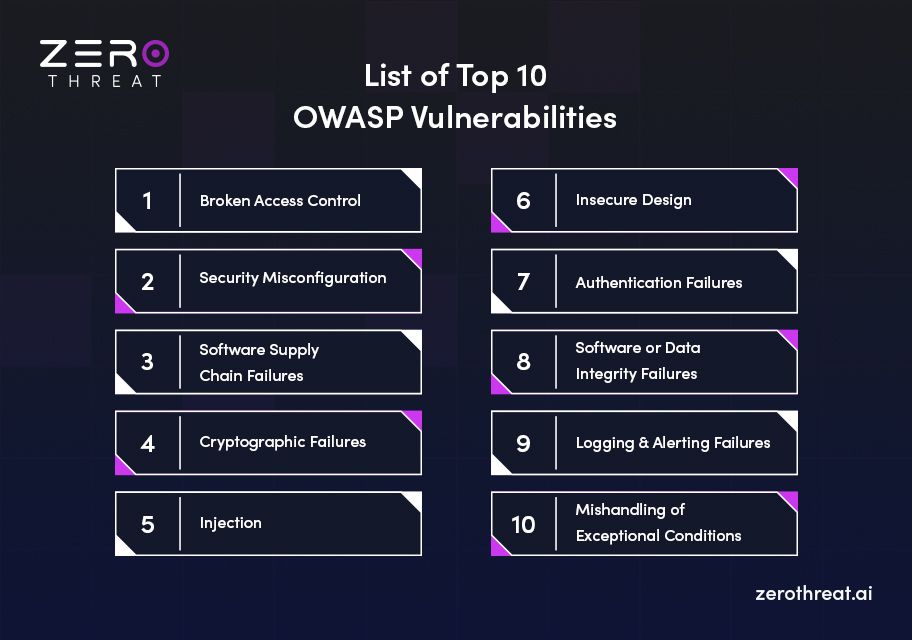

O OWASP Top 10, agora em 2026, funciona como um radar, apontando os dez riscos de segurança mais críticos para aplicações web.

Ele é elaborado com base em dados reais, analisando as vulnerabilidades mais exploradas.

Para você, desenvolvedor, isso significa ter um guia direto ao ponto, focando seus esforços onde realmente importa.

Adotar o OWASP Top 10 significa escrever código mais resiliente desde o início.

É uma forma de prevenir problemas antes que eles aconteçam, economizando tempo e recursos.

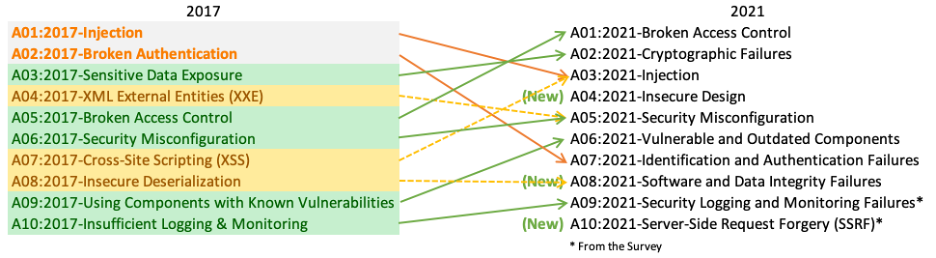

“O OWASP Top 10 é o guia essencial de segurança para desenvolvedores, listando os riscos mais críticos em aplicações web. A edição 2025 está em transição, atualizando as prioridades de defesa para falhas como Quebra de Controle de Acesso e Injeção.”

OWASP Top 10: O Que É e Para Que Serve em 2026

Para nós, desenvolvedores, a segurança de aplicações web não é um extra, é a base de tudo. O OWASP Top 10 é a bússola que nos guia pelos perigos mais comuns e impactantes. Ele lista os riscos mais críticos que afetam aplicações web, ajudando equipes a entender, medir e melhorar a segurança.

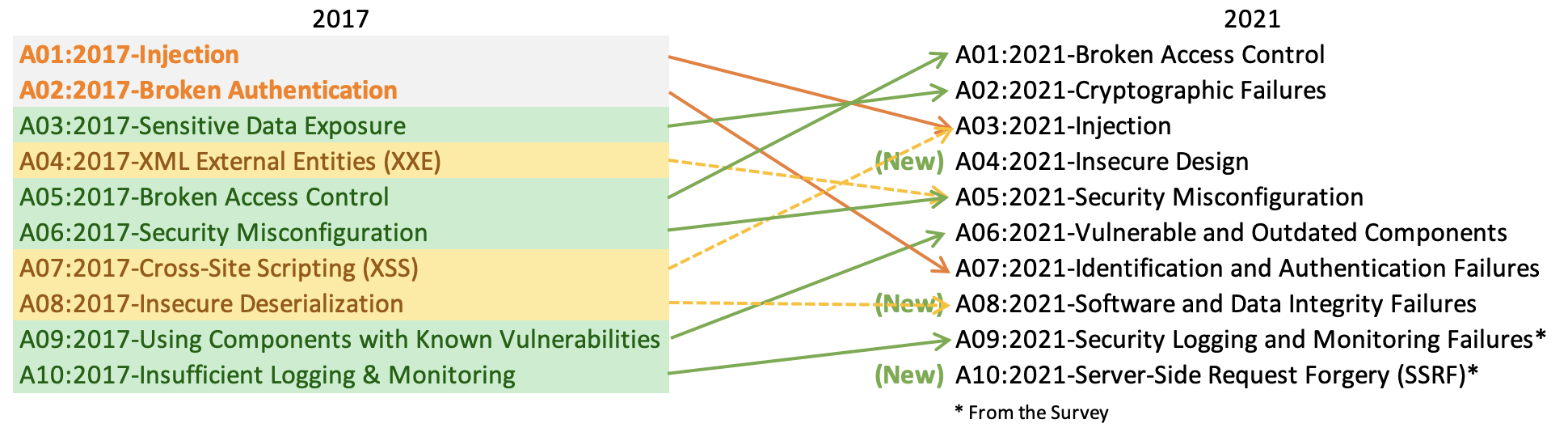

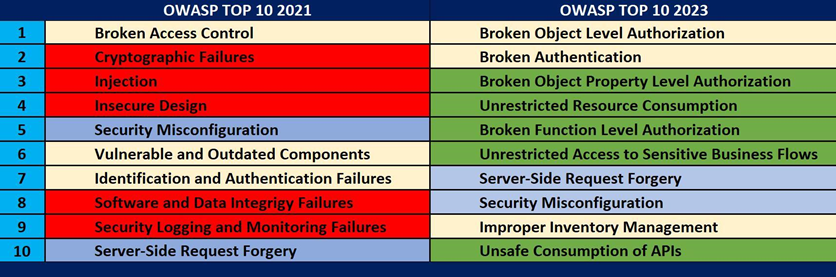

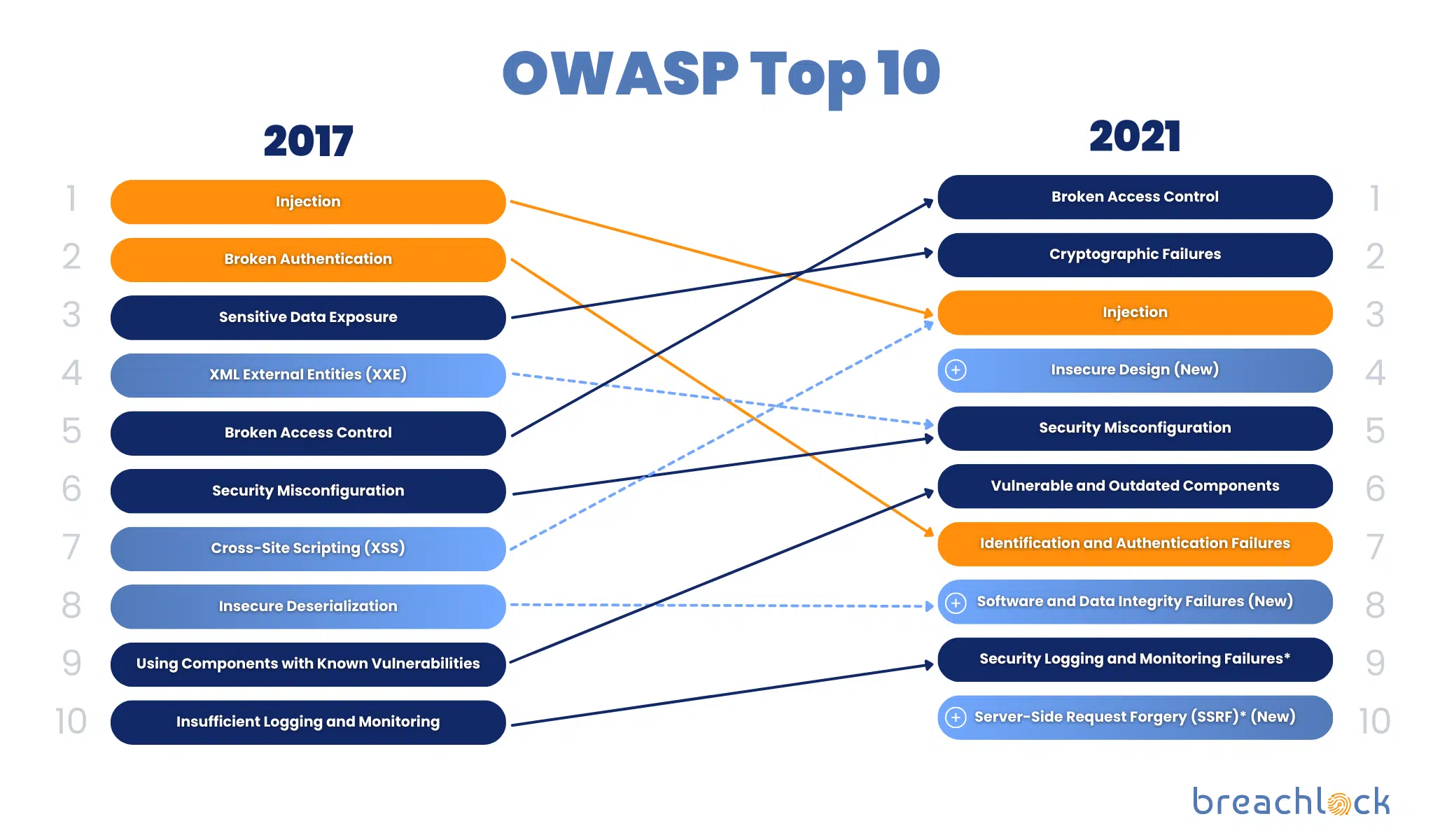

Em 2026, com a edição 2025 do OWASP Top 10 em transição, essa lista continua sendo o ponto de partida essencial. Ignorá-la é como construir um prédio sem fundação: uma questão de tempo até desabar. Vamos combinar, a gente quer entregar software robusto e confiável, e saber o que evitar é o primeiro passo.

O objetivo principal é simples: conscientizar e educar sobre as vulnerabilidades mais prevalentes. Ao entender esses riscos, podemos projetar, codificar e testar nossas aplicações de forma mais segura, protegendo dados sensíveis e a reputação da empresa. É um guia prático, direto ao ponto, que evolui com as ameaças.

| Característica | Descrição |

|---|---|

| Foco Principal | Riscos mais críticos em aplicações web |

| Público-Alvo | Desenvolvedores, arquitetos de segurança, testadores |

| Objetivo | Conscientização, prevenção e melhoria da segurança |

| Base | Dados reais de explorações e vulnerabilidades |

| Atualização | Ciclos regulares para refletir novas ameaças |

| Recursos Adicionais | Guias de implementação, folhas de dicas, ferramentas |

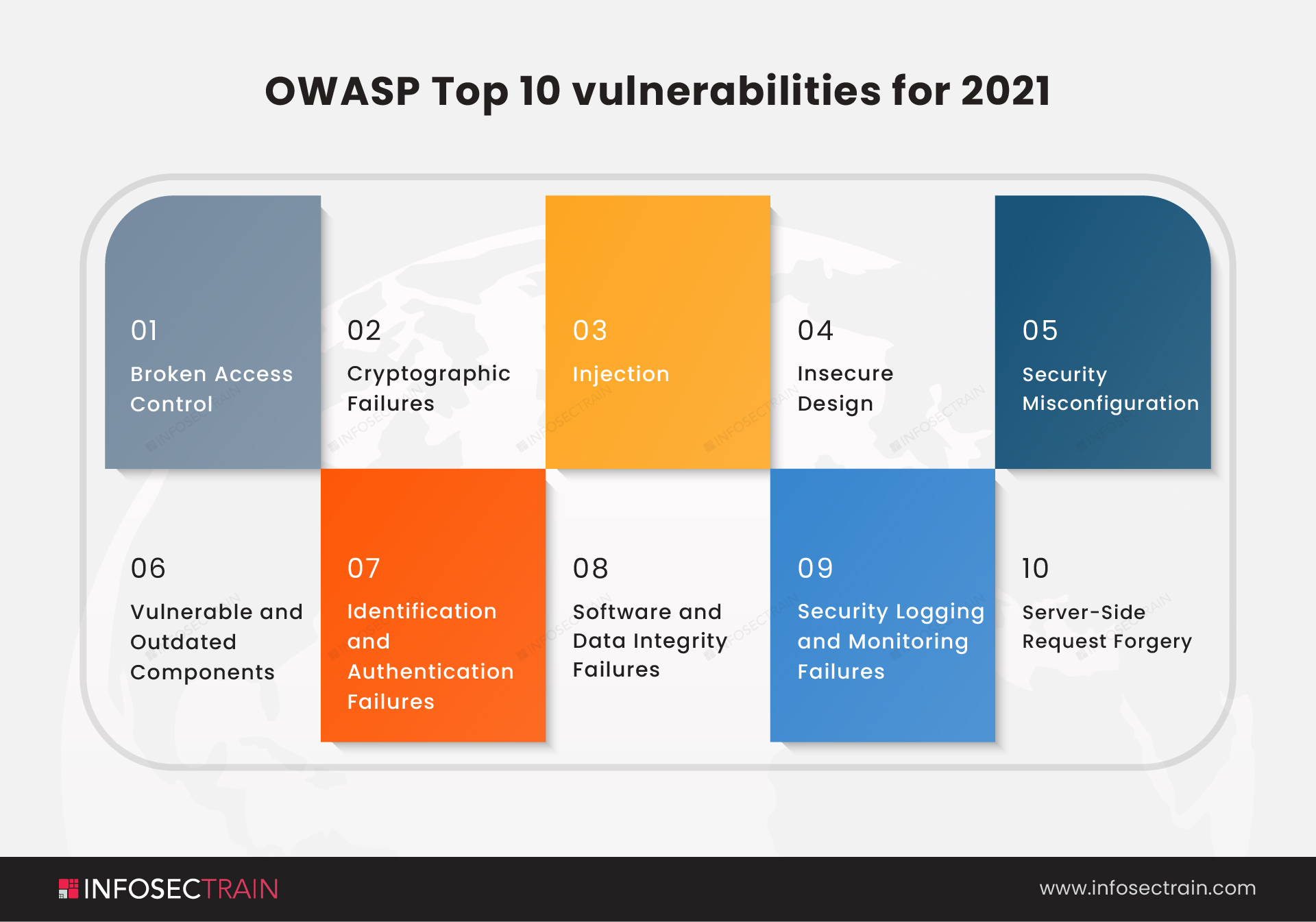

A01: Quebra de Controle de Acesso

Essa categoria abrange falhas onde as restrições de acesso não são impostas corretamente. Pense em funcionalidades que deveriam ser restritas a certos usuários, mas que podem ser acessadas por qualquer um. É crucial validar permissões em cada requisição, garantindo que o usuário só acesse o que realmente tem direito. Vamos combinar, um controle de acesso falho é um convite aberto a problemas sérios.

Para evitar isso, implemente verificações rigorosas no lado do servidor para cada ação que envolva dados ou funcionalidades sensíveis. Nunca confie apenas nas verificações do lado do cliente. Utilize roles e permissions de forma granular e revise-as periodicamente. O Guia do Desenvolvedor OWASP tem ótimos exemplos de como fazer isso.

A02: Configuração Incorreta de Segurança

Aqui falamos de configurações padrão inseguras, mensagens de erro detalhadas demais que expõem informações sensíveis, ou a falta de hardening em sistemas e frameworks. Muitas vezes, o problema não está no código em si, mas em como o ambiente onde ele roda está configurado. É um ponto cego comum, mas que pode ser facilmente mitigado com atenção aos detalhes e boas práticas de deployment.

Sempre revise as configurações padrão de todos os componentes do seu stack, desde o servidor web até o banco de dados e frameworks. Remova funcionalidades desnecessárias e ajuste as permissões. Use ferramentas de análise de configuração para identificar e corrigir desvios. A postura de segurança deve ser pensada desde o início.

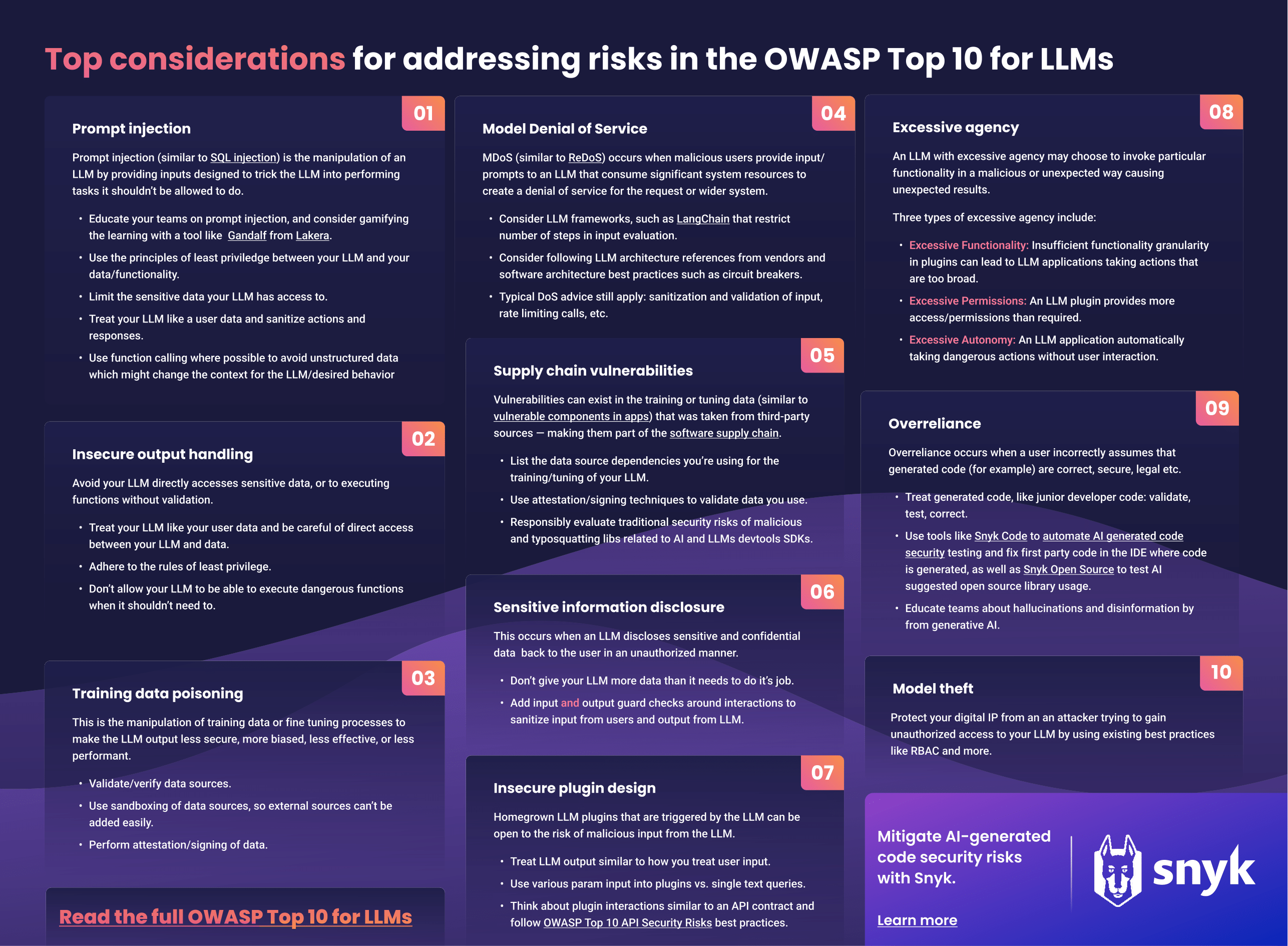

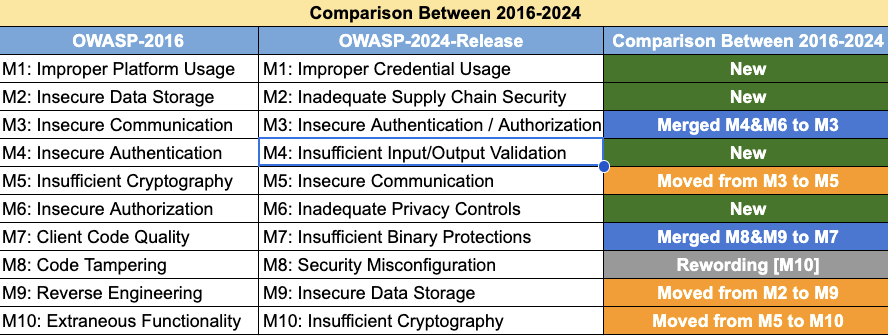

A03: Falhas na Cadeia de Suprimentos

Este risco envolve vulnerabilidades em componentes de terceiros ou bibliotecas que seu projeto utiliza. Se uma biblioteca que você usa tem uma falha conhecida, sua aplicação pode se tornar vulnerável automaticamente. A gestão de dependências é, portanto, um pilar da segurança. É um problema que exige vigilância constante.

Mantenha todas as bibliotecas e dependências atualizadas. Utilize ferramentas de análise de composição de software (SCA) para identificar componentes com vulnerabilidades conhecidas. Seja criterioso ao adicionar novas dependências, avaliando a reputação e o histórico de segurança do fornecedor. O OWASP Top 10 2025 para desenvolvedores dá ênfase a isso.

A04: Falhas Criptográficas

Refere-se ao uso incorreto ou à ausência de criptografia para proteger dados sensíveis, tanto em trânsito quanto em repouso. Isso inclui o uso de algoritmos fracos, chaves mal gerenciadas ou a transmissão de dados sem criptografia. A criptografia é uma ferramenta poderosa, mas só se usada corretamente.

Utilize sempre algoritmos criptográficos fortes e atualizados. Gerencie chaves de forma segura, com rotação periódica. Garanta que dados sensíveis sejam criptografados em trânsito usando TLS/SSL e em repouso sempre que possível. Evite implementar sua própria criptografia; use bibliotecas confiáveis e bem auditadas.

A05: Injeção

Aqui, o atacante consegue injetar código malicioso em comandos ou consultas. O exemplo clássico é a SQL Injection, mas pode ocorrer em outros contextos, como NoSQL, OS command injection, etc. O ponto chave é que a aplicação executa dados não confiáveis como se fossem comandos. É um dos vetores de ataque mais antigos e persistentes.

A melhor defesa é usar consultas parametrizadas ou prepared statements. Evite construir consultas SQL concatenando strings. Valide e sanitize todas as entradas do usuário. Use ORMs (Object-Relational Mappers) que geralmente lidam com isso de forma segura. As Folhas de dicas da OWASP oferecem regras rápidas para prevenção.

A06: Design Inseguro

Esta categoria foca em vulnerabilidades decorrentes de falhas no design e na arquitetura da aplicação. Não se trata de um bug específico, mas de uma falha conceitual que pode levar a múltiplos problemas de segurança. É a importância de pensar em segurança desde a concepção.

Invista tempo em modelagem de ameaças e análise de riscos durante a fase de design. Revise a arquitetura de segurança com especialistas. Adote princípios de segurança como ‘least privilege’ e ‘defense in depth’. A segurança deve ser um requisito funcional, não um adendo posterior.

A07: Falhas de Autenticação

São falhas que comprometem a identidade do usuário ou do sistema. Isso pode incluir senhas fracas, falta de autenticação multifator (MFA), gerenciamento inadequado de sessões, ou vulnerabilidades em mecanismos de recuperação de senha. Garantir que o usuário é quem diz ser é fundamental.

Implemente políticas de senha fortes, exija MFA sempre que possível e proteja os mecanismos de recuperação de conta. Gerencie sessões de forma segura, com timeouts adequados e invalidando sessões ao logout. Use bibliotecas de autenticação robustas e testadas.

A08: Falhas de Integridade de Software e Dados

Envolve a confiança em atualizações de software, dados críticos e pipelines de CI/CD sem validação de integridade. Se um atacante consegue modificar o código que será implantado ou os dados que a aplicação processa, as consequências podem ser devastadoras. A garantia de que tudo está íntegro é crucial.

Utilize assinaturas digitais para verificar a integridade de software e atualizações. Implemente checagens de hash para garantir a integridade de dados críticos. Proteja seu pipeline de CI/CD contra acessos não autorizados e adulterações. O OWASP Top 10 2025 para desenvolvedores destaca a importância da cadeia de suprimentos segura.

A09: Falhas de Monitoramento e Alertas

A falta de logs adequados, monitoramento ineficaz e alertas que não notificam sobre incidentes de segurança criam um ambiente onde ataques podem passar despercebidos por longos períodos. Detectar e responder rapidamente a incidentes é vital.

Implemente logging abrangente para eventos de segurança relevantes. Configure monitoramento em tempo real e crie alertas acionáveis para atividades suspeitas. Revise logs e alertas regularmente e tenha um plano de resposta a incidentes bem definido. Ferramentas como o OWASP ZAP podem ajudar na análise.

A10: Tratamento Incorreto de Exceções

Quando uma aplicação falha em tratar exceções de forma segura, ela pode expor informações sensíveis ou permitir que um atacante manipule o fluxo de execução. Mensagens de erro genéricas e logs detalhados apenas para administradores são práticas recomendadas.

Capture e trate exceções de forma controlada. Evite exibir detalhes técnicos da exceção para o usuário final. Registre os detalhes completos da exceção em logs seguros para análise posterior. Garanta que o tratamento de exceções não crie novas vulnerabilidades.

Impacto e Veredito: Vale a Pena?

Vamos combinar, o OWASP Top 10 não é apenas uma lista; é um investimento em segurança. Adotar essas práticas significa menos riscos de vazamento de dados, menos custos com remediação de incidentes e, o mais importante, a confiança dos seus usuários. Em 2026, com o cenário de ameaças cada vez mais complexo, negligenciar o OWASP Top 10 é um risco que nenhum desenvolvedor ou empresa pode se dar ao luxo de correr.

A aplicação consistente desses princípios protege seu código, seus dados e sua reputação. É o caminho mais seguro e inteligente para construir aplicações web robustas e confiáveis. Fica tranquila, com dedicação e atenção a esses pontos, você eleva o nível de segurança do seu trabalho.

Dicas Extras

- Mantenha-se Atualizado: O cenário de ameaças muda. Acompanhe as novas versões e atualizações do OWASP Top 10.

- Automatize Testes: Integre ferramentas de análise de segurança, como o OWASP ZAP, no seu pipeline de CI/CD. Isso agiliza a identificação de vulnerabilidades.

- Treinamento Contínuo: Invista em treinamentos para sua equipe. Conhecimento é a primeira linha de defesa contra as principais vulnerabilidades web.

- Revise Código Regularmente: Implemente revisões de código focadas em segurança. Pequenas falhas podem se tornar grandes problemas.

- Use Ferramentas de Análise Estática (SAST): Elas ajudam a encontrar falhas de segurança no código-fonte antes mesmo da execução.

Dúvidas Frequentes

O que é o OWASP Top 10 2025 para desenvolvedores?

É uma lista dos riscos de segurança mais críticos para aplicações web, elaborada pela OWASP. A versão 2025 foca nas ameaças mais relevantes para que desenvolvedores possam priorizar a segurança em seus projetos.

Como aplicar o OWASP Top 10 na prática?

Comece entendendo cada item da lista. Use o Guia do Desenvolvedor OWASP para exemplos práticos e implemente as recomendações de segurança no seu código e arquitetura.

Quais as novas falhas de segurança OWASP 2025 que mais preocupam?

A edição 2025 está em transição, mas geralmente novas versões trazem um foco maior em riscos emergentes. É importante ficar atento a tendências como segurança na cadeia de suprimentos e novas formas de injeção.

Conclusão

Dominar o OWASP Top 10 é um passo essencial para qualquer desenvolvedor que busca criar aplicações web seguras. Lembre-se que a segurança não é um projeto isolado, mas um processo contínuo. Explore a fundo o OWASP Top 10 2025 e as novas falhas de segurança OWASP 2025. Considere também aprofundar seus conhecimentos em segurança na cadeia de suprimentos para uma proteção ainda mais robusta.