Entender o que é um ataque man-in-the-middle revela como criminosos interceptam sua conexão para roubar dados. Vou te mostrar como isso funciona e como se proteger.

Como funciona um ataque man-in-the-middle e por que sua conexão fica vulnerável

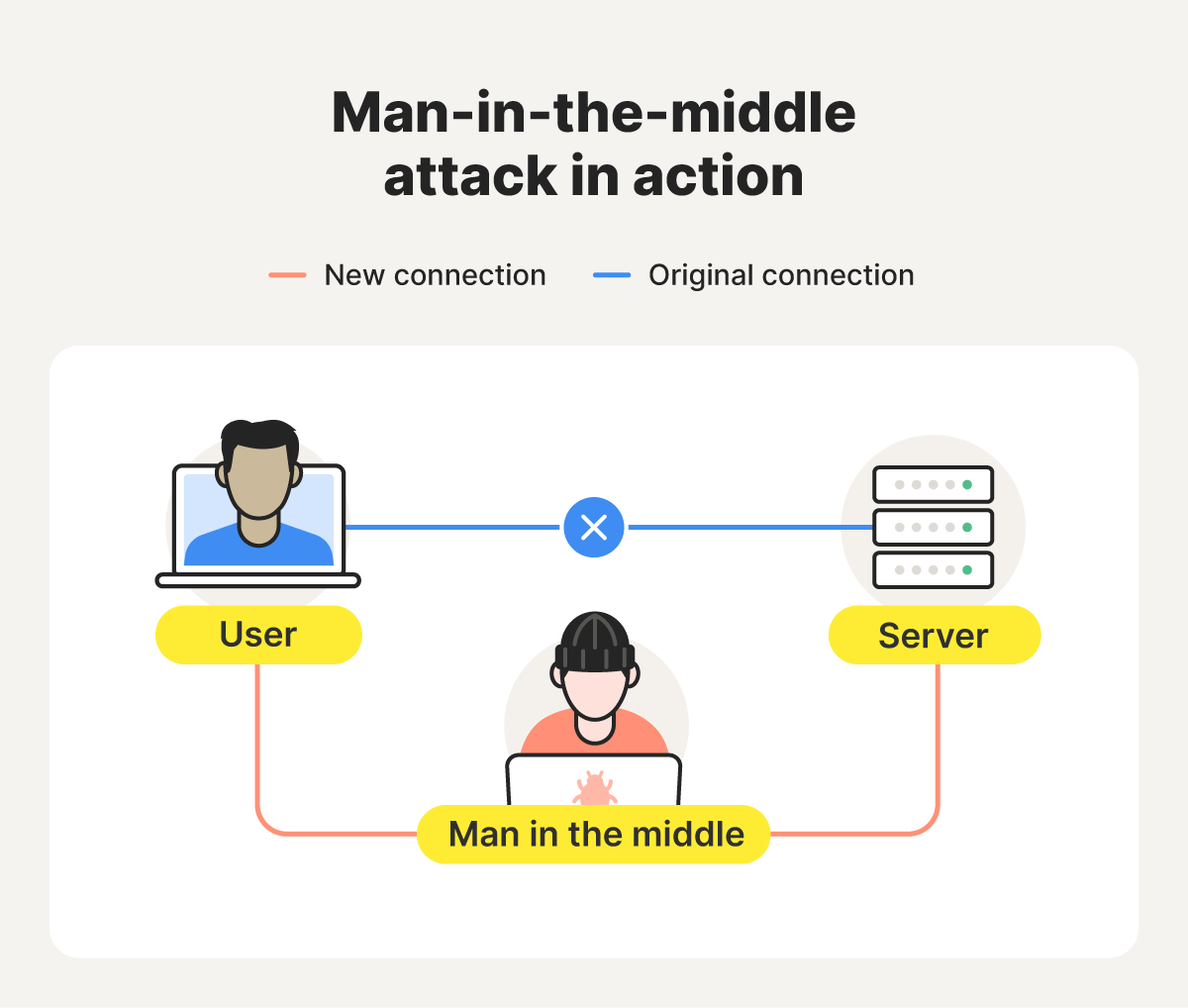

Imagine que você está enviando uma mensagem confidencial, mas alguém no meio do caminho intercepta, lê e até altera o conteúdo antes de chegar ao destino. É exatamente isso que acontece em um ataque man-in-the-middle. O invasor se posiciona secretamente entre você e o serviço que está usando, como seu banco ou rede social.

Se a conexão não for protegida, ele captura tudo: senhas, números de cartão, mensagens privadas. Fica tranquila, porque entender esse mecanismo é o primeiro passo para blindar sua navegação. Vamos combinar que ninguém quer ter informações pessoais expostas, certo?

Em Destaque 2026: Um ataque Man-in-the-Middle (MitM) é um tipo de cibercrime onde um invasor intercepta e manipula secretamente a comunicação entre duas partes que acreditam estar conversando diretamente uma com a outra.

O Que é e Para Que Serve um Ataque Man-in-the-Middle

Vamos combinar: a internet se tornou o nosso principal canal de comunicação e transações. De um bate-papo com amigos a operações bancárias, tudo passa por conexões digitais. Mas e se eu te disser que, em muitos casos, essa comunicação não é tão privada quanto você imagina? É aí que entra o temido ataque Man-in-the-Middle (MitM), ou como prefiro chamar, o ataque do ‘homem no meio’.

Esse tipo de ataque é particularmente sorrateiro porque, na maioria das vezes, você nem percebe que está acontecendo. O invasor se posiciona de forma invisível entre você e o serviço com o qual está interagindo, como seu banco, seu e-mail ou até mesmo uma rede social. A partir daí, ele tem o poder de observar tudo o que você envia e recebe, e o pior: pode alterar essas informações sem que ninguém note. Fica tranquila, vou te explicar como isso funciona e, o mais importante, como se proteger.

| Característica | Descrição |

| Natureza do Ataque | Interceptação e manipulação secreta da comunicação. |

| Posicionamento do Invasor | Entre o usuário e a aplicação/serviço. |

| Vulnerabilidade | Conexões não protegidas e sem criptografia. |

| Ações do Criminoso | Leitura e alteração de dados confidenciais. |

| Exemplos Comuns | Wi-Fi Falsificado (Evil Twin), ARP Spoofing, DNS Spoofing. |

| Técnicas Adicionais | Sequestro de sessão (roubo de cookie). |

| Medidas de Proteção | Evitar Wi-Fi público para transações, usar VPN, verificar HTTPS, Autenticação de Dois Fatores (2FA). |

O Que É um Ataque Man-in-the-Middle: Definição e Conceitos Básicos

Em sua essência, um ataque Man-in-the-Middle (MitM) é uma forma de cibercrime onde um invasor se insere secretamente na comunicação entre duas partes que acreditam estar falando diretamente uma com a outra. Pense nisso como um criminoso que intercepta uma carta enviada entre você e seu banco, a abre, lê o conteúdo, talvez mude algo e a reenvia. Para você e para o banco, a carta parece ter chegado intacta, mas as informações podem ter sido comprometidas.

O objetivo principal é a interceptação de dados e, frequentemente, a manipulação de comunicação. Sem as devidas proteções, o invasor pode capturar informações valiosas como senhas, dados de cartão de crédito, mensagens privadas e qualquer outro dado que trafegue pela conexão. A gravidade reside no fato de que ambas as partes continuam a se comunicar, alheias à presença do atacante.

Como Funciona um Ataque Man-in-the-Middle na Prática

O funcionamento de um ataque MitM geralmente envolve o atacante se posicionando de forma estratégica para que seu tráfego de rede passe por ele. Isso pode acontecer de diversas formas, mas o resultado é sempre o mesmo: o invasor se torna um intermediário não autorizado. Ele pode então espelhar a comunicação, apenas observar, ou ativamente alterar as mensagens trocadas.

Para o usuário final, a conexão pode parecer normal. Se você está acessando um site, ele pode carregar como sempre. A diferença é que, antes de chegar ao seu dispositivo, a informação passou pelas mãos do atacante. Ele pode então extrair o que precisa ou injetar informações falsas, como redirecioná-lo para um site de phishing ou alterar os detalhes de uma transação bancária.

Tipos Comuns de Ataques Man-in-the-Middle (MitM)

Existem várias táticas que os criminosos utilizam para executar um ataque MitM. Algumas das mais comuns incluem:

O ataque de Wi-Fi Falsificado, conhecido como ‘Evil Twin’, é um clássico. O invasor cria um ponto de acesso Wi-Fi público com um nome similar a um legítimo (como o Wi-Fi de um café ou aeroporto). Ao se conectar, você está, na verdade, se conectando à rede do atacante.

Outras técnicas incluem a falsificação de ARP (ARP Spoofing), onde o atacante engana a rede local para que o tráfego seja enviado a ele em vez do gateway correto, e a falsificação de DNS (DNS Spoofing), que redireciona o usuário para sites maliciosos ao tentar acessar sites legítimos. Uma técnica ainda mais perigosa é o sequestro de sessão, onde o atacante rouba o cookie de sessão de um usuário logado, permitindo que ele assuma o controle da conta sem precisar da senha.

Ataque Homem no Meio: Como Identificar e Prevenir

Identificar um ataque MitM pode ser desafiador, pois eles são projetados para serem discretos. No entanto, alguns sinais de alerta podem surgir: conexões lentas inesperadas, pop-ups de segurança incomuns, ou o navegador exibindo avisos sobre certificados de segurança inválidos. A privacidade online é um indicador. Se você sente que algo não está certo, confie no seu instinto.

A melhor defesa contra um ataque homem no meio é a vigilância constante e a adoção de práticas de segurança robustas.

Para prevenir, evite redes Wi-Fi públicas para transações sensíveis. Se precisar usar, opte por uma VPN (Rede Privada Virtual), que criptografa todo o seu tráfego, tornando a interceptação inútil. Sempre verifique se o site usa o protocolo HTTPS e se o cadeado de segurança está presente na barra de endereço do navegador. E, claro, a Autenticação de Dois Fatores (2FA) adiciona uma camada extra de proteção que dificulta enormemente o acesso não autorizado, mesmo que suas credenciais sejam roubadas.

Cibercrime e Ataques Man-in-the-Middle: Riscos e Impactos

O cibercrime evolui constantemente, e os ataques MitM são uma ferramenta poderosa nas mãos de criminosos. Os riscos são altíssimos, especialmente quando dados financeiros ou informações pessoais sigilosas estão em jogo. Um ataque bem-sucedido pode levar a perdas financeiras diretas, roubo de identidade, comprometimento de contas e danos severos à reputação de indivíduos e empresas.

O impacto vai além da perda imediata. A confiança em serviços online pode ser abalada, e a necessidade de monitoramento constante de contas e dados se torna essencial. A proteção de dados não é apenas uma questão técnica, mas uma necessidade para a segurança pessoal e financeira no mundo digital.

Interceptação de Dados em Ataques Man-in-the-Middle: Como Ocorre

A interceptação de dados é o coração de um ataque MitM. Quando o invasor se posiciona entre você e o servidor, ele pode capturar pacotes de dados que transitam pela rede. Se essa comunicação não estiver criptografada, os dados são transmitidos em texto puro, permitindo que o atacante os leia facilmente. É como ouvir uma conversa telefônica sem que os interlocutores saibam.

Para combater isso, a criptografia é fundamental. Protocolos como o TLS/SSL (que habilitam o HTTPS) criam um túnel seguro entre o seu navegador e o servidor, embaralhando os dados de tal forma que, mesmo que interceptados, eles se tornam ilegíveis para o atacante. A falta dessa proteção é o que torna as conexões vulneráveis.

Manipulação de Comunicação em Ataques MitM: Técnicas e Exemplos

A manipulação de comunicação é o passo seguinte à interceptação. Uma vez que o atacante tem acesso aos dados, ele pode alterá-los antes de enviá-los ao destino. Por exemplo, em uma transação bancária, ele poderia alterar o valor da transferência ou o número da conta de destino. Para a vítima, a transação pareceria legítima até que fosse tarde demais.

Outro exemplo clássico é a injeção de código malicioso. O atacante pode alterar o conteúdo de uma página web que você está visitando para incluir scripts que roubam suas credenciais ou instalam malware em seu dispositivo. A facilidade com que isso pode ser feito em conexões não seguras é alarmante.

Segurança de Rede Contra Ataques Man-in-the-Middle: Medidas Essenciais

A segurança de rede contra ataques MitM exige uma abordagem em camadas. Para o usuário comum, as medidas mais eficazes incluem:

Primeiro, a conscientização. Entender as ameaças cibernéticas e como elas funcionam é o primeiro passo. Evite redes Wi-Fi públicas não confiáveis para atividades sensíveis. Sempre que possível, utilize uma VPN para criptografar seu tráfego. Verifique a presença do HTTPS e do cadeado em sites, especialmente ao inserir dados confidenciais. Por fim, ative a Autenticação de Dois Fatores (2FA) em todas as contas que oferecem essa opção. Essas práticas, combinadas, criam uma barreira robusta contra a maioria dos ataques MitM.

O Veredito Final: Sua Conexão Está Realmente Segura?

Vamos combinar, o ataque Man-in-the-Middle é uma das ameaças cibernéticas mais insidiosas porque explora a confiança na comunicação. Ele não precisa de força bruta ou falhas complexas de software; ele se aproveita da falta de criptografia e da ingenuidade do usuário. Os riscos são reais e podem resultar em perdas financeiras significativas e roubo de identidade.

A boa notícia é que, com as precauções certas, você pode reduzir drasticamente sua exposição. A adoção de uma VPN, a verificação constante do HTTPS e o uso de 2FA são medidas que, juntas, criam um escudo poderoso. Não se trata de paranoia, mas de inteligência digital. Proteger sua privacidade online e seus dados é um investimento essencial no seu bem-estar digital em 2026. Fica tranquila, com conhecimento e as ferramentas certas, você está muito mais segura.

Dicas Extras: Proteção Rápida que Você Coloca em Prática Agora

Fica tranquila, não precisa virar especialista em segurança da noite para o dia. Essas dicas são simples, mas fazem uma diferença enorme. Vamos combinar que é melhor prevenir, né?

- Atualize TUDO: Sistema operacional, navegador e aplicativos. Cada atualização fecha brechas que os criminosos adoram explorar.

- Desative o Wi-Fi automático: No celular, evite que ele se conecte sozinho a redes salvas. Você controla quando e onde se conecta.

- Use uma senha forte no seu roteador doméstico: Aquele padrão que veio de fábrica? Troque agora. É a porta da sua casa digital.

- Desconfie de pop-ups em sites HTTPS: Se um site seguro pedir dados sensíveis de repente, pode ser um sinal de manipulação. Feche e acesse de novo.

- Limpe os cookies de sessão regularmente: Principalmente depois de usar computadores públicos ou redes não confiáveis.

Perguntas Frequentes: Tirando Suas Dúvidas de Vez

Como identificar um ataque man in the middle em uma rede Wi-Fi?

Fique atento a conexões lentas ou instáveis de repente, avisos de ‘certificado inválido’ no navegador ou sites que pedem login novamente sem motivo. O sinal mais claro é quando você tenta acessar um site com HTTPS e o cadeado não aparece ou está quebrado. Em redes domésticas, ferramentas de monitoramento podem detectar dispositivos desconhecidos.

O que acontece se eu for vítima de um ataque desse tipo?

Seus dados confidenciais, como senhas, números de cartão e mensagens, podem ser roubados ou alterados sem você perceber. O criminoso pode acessar suas contas, fazer compras no seu nome ou espionar suas conversas. O prejuízo vai desde o financeiro até a perda de privacidade. A primeira ação é mudar todas as senhas de um dispositivo seguro e monitorar extratos.

Ataque man in the middle vs phishing: qual é pior?

Os dois são perigosos, mas funcionam de formas diferentes. O phishing depende de você clicar em um link falso ou baixar um anexo. Já o ataque de intermediário pode acontecer mesmo se você fizer tudo certo, apenas por estar em uma rede comprometida. Em termos de detecção, o phishing é mais visível (e-mails estranhos), enquanto o outro é silencioso. Para proteção, combine cuidado com links e uso de conexões seguras.

Conclusão: Sua Conexão, Sua Responsabilidade

Pois é, a internet é incrível, mas exige um olhar atento. Você acabou de descobrir como um criminoso pode se infiltrar na sua comunicação sem fazer barulho. A boa notícia? Agora você tem o conhecimento para se blindar. A segurança digital não é um bicho de sete cabeças – são hábitos simples que criam uma muralha.

Seu primeiro passo hoje mesmo: verifique o cadeado e o ‘HTTPS’ em todo site onde digitar senha ou dados pessoais. Leva dois segundos e já reduz drasticamente seu risco.

Compartilha essa dica com quem você ama. E me conta nos comentários: qual foi a medida de proteção que mais fez sentido para você?