A segurança em APIs REST é crucial no cenário digital de 2026. Muitas vezes, o erro comum é focar apenas na funcionalidade, negligenciando as brechas que podem comprometer seus dados e seus usuários. Isso abre portas para ataques que vão desde a simples espionagem até o roubo massivo de informações. Este artigo vai te mostrar os pontos críticos que você talvez esteja ignorando e como blindar suas APIs de vez.

“A segurança em APIs REST é o conjunto de práticas e ferramentas destinadas a proteger a integridade, disponibilidade e confidencialidade dos dados transmitidos entre sistemas.”

Autenticação e Autorização: As Chaves Mestra da sua API REST Segura

Autenticação verifica quem é você. É o porteiro que confere sua identidade antes de deixar entrar.

Métodos como API Keys, Basic Auth ou JWT garantem que apenas quem diz ser, realmente é.

Autorização, por outro lado, define o que você pode fazer lá dentro. É saber qual sala você tem acesso.

O OAuth 2.1 é o padrão para gerenciar essas permissões com precisão.

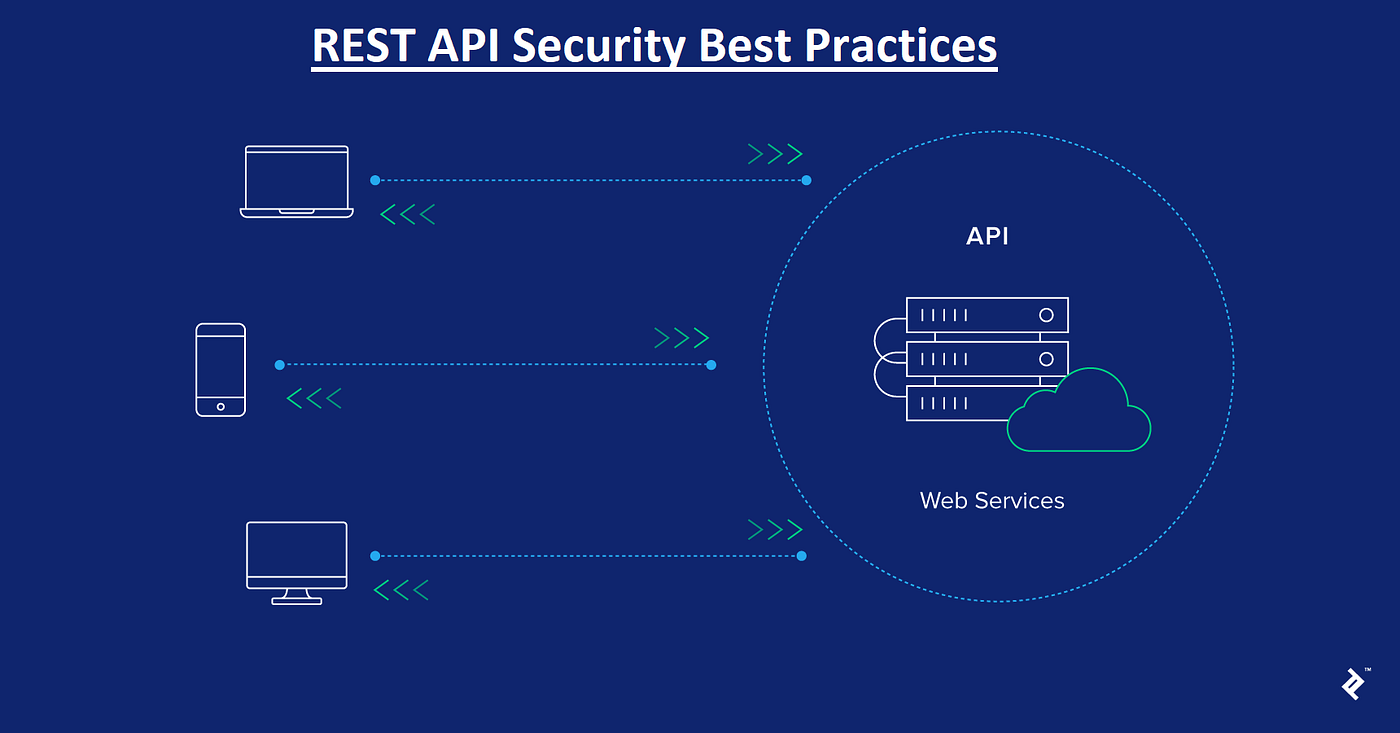

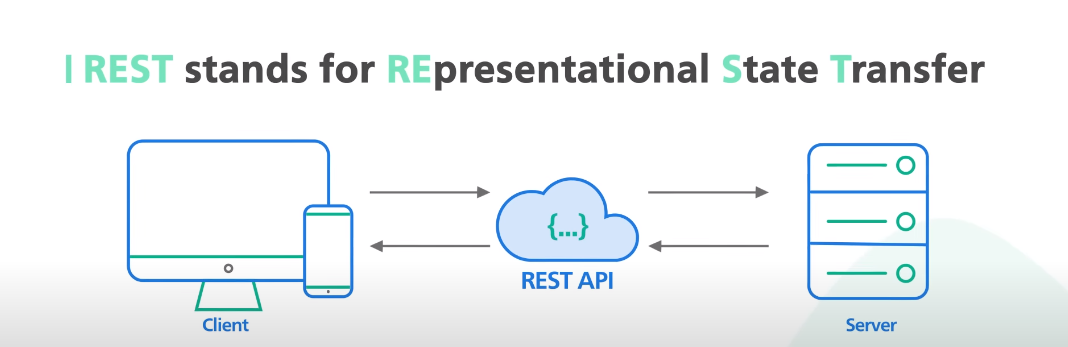

Segurança em APIs REST: O que é e como funciona na prática

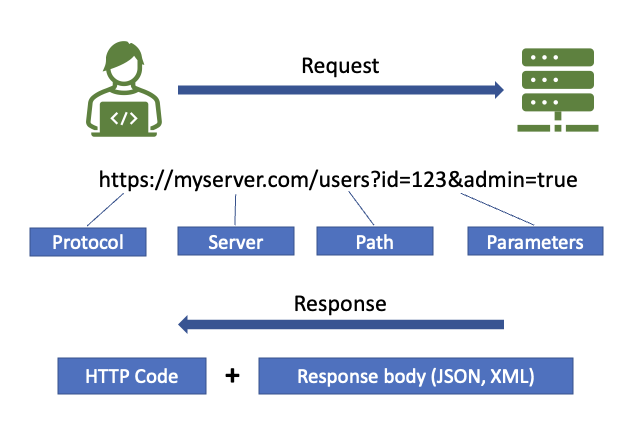

Segurança em APIs REST é o conjunto de práticas e tecnologias para proteger suas interfaces de programação de aplicações contra acessos não autorizados, vazamento de dados e ataques. O objetivo é garantir que apenas usuários e aplicações legítimas acessem os recursos permitidos, mantendo a integridade e a confidencialidade das informações.

| Aspecto | Descrição | Exemplo de Implementação |

| Autenticação | Verifica quem você é. | API Keys, JWTs, OAuth 2.1 |

| Autorização | Define o que você pode fazer. | Permissões baseadas em roles, escopos do OAuth |

| Proteção de Transmissão | Garante que os dados não sejam lidos no caminho. | TLS/HTTPS |

| Controle de Acesso | Limita a quantidade de requisições. | Rate Limiting |

| Validação | Garante que os dados recebidos são válidos. | Verificação de tipo, formato e tamanho de campos |

| Monitoramento | Registra e alerta sobre atividades suspeitas. | Logs de acesso, métricas de performance |

Vantagens, Desvantagens e Impacto Real

- Vantagens: Proteção robusta contra ameaças comuns, conformidade com regulamentações, aumento da confiança do usuário e da marca, prevenção de perdas financeiras e de reputação.

- Desvantagens: Complexidade na implementação e manutenção, potencial impacto na performance se mal configurado, custo de ferramentas e expertise especializada.

- Impacto Real: Uma API REST segura evita vazamentos de dados que podem custar milhões, protege a experiência do usuário contra fraudes e garante a continuidade dos negócios ao prevenir ataques de negação de serviço.

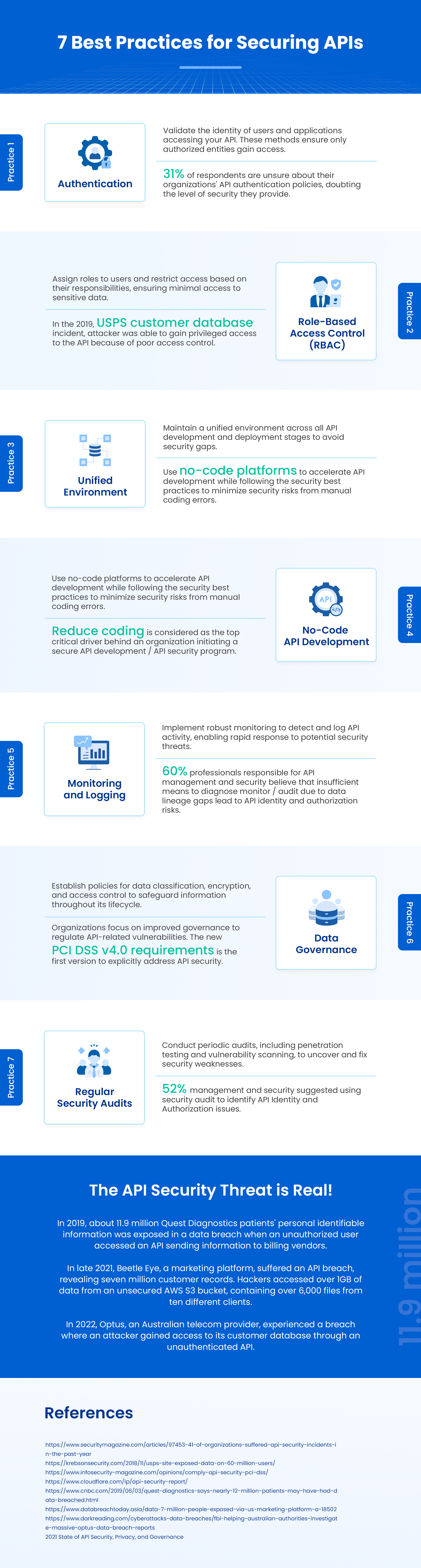

Autenticação e Autorização em APIs REST

Define quem pode acessar e o que pode fazer.

- Métodos de Autenticação: API Keys (simples, mas menos segura), HTTP Basic Auth (básico), Tokens JWT (padrão moderno, stateless).

- Métodos de Autorização: Controle de acesso baseado em roles (RBAC), escopos (OAuth 2.1).

- Diferencial: JWTs oferecem escalabilidade e performance; OAuth 2.1 é o padrão para delegação segura de acesso.

Proteção na Transmissão de Dados (Criptografia)

Garante a confidencialidade e integridade dos dados em trânsito.

- Protocolo: TLS/HTTPS é essencial. Certificados SSL/TLS válidos são obrigatórios.

- Configuração: Use versões recentes do TLS (1.2 ou 1.3). Desabilite cifras fracas.

- Diferencial: Impede ataques man-in-the-middle e garante que a comunicação seja privada.

Controle de Tráfego e Disponibilidade

Previne sobrecarga e ataques de negação de serviço (DoS).

- Técnica: Rate Limiting (limita requisições por período).

- Implementação: Pode ser feita no servidor da API ou em um API Gateway.

- Diferencial: Garante que a API permaneça disponível para usuários legítimos, mesmo sob tráfego intenso ou malicioso.

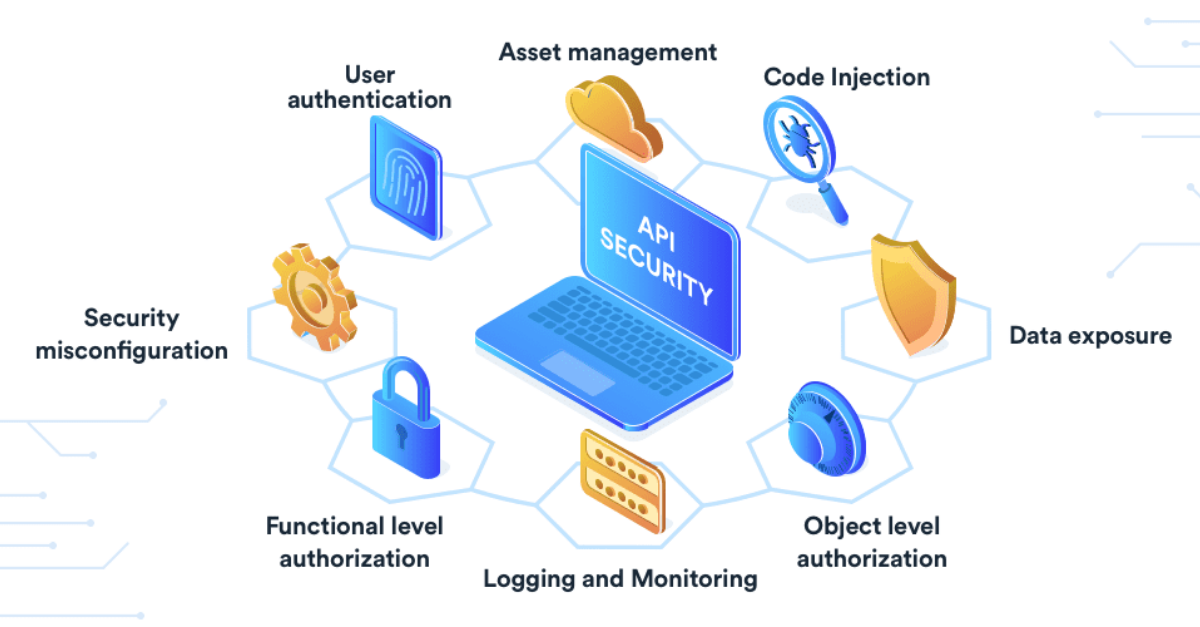

Principais Vulnerabilidades Críticas (OWASP API Security)

Identifica as falhas mais comuns e perigosas em APIs.

- Controle de Acesso Quebrado: Atores não autorizados acessam funcionalidades ou dados.

- Exposição Indevida de Dados: Dados sensíveis retornam em respostas sem necessidade.

- Falta de Tratamento de Exceções: Erros expõem informações internas do sistema.

- Diferencial: Conhecer e mitigar essas vulnerabilidades é crucial para a segurança.

Validação de Entrada e Higiene de Dados

Assegura que os dados recebidos são seguros e válidos.

- Princípio: Nunca confie nos dados vindos do cliente.

- Validação: Verifique tipos, formatos, tamanhos, limites e padrões de todos os dados de entrada.

- Diferencial: Previne injeções de código (SQL Injection, XSS) e outros ataques baseados em dados maliciosos.

Logging e Monitoramento Contínuo

Registra atividades e detecta comportamentos anormais em tempo real.

- O que registrar: Requisições, respostas, erros, tentativas de acesso falhas.

- Monitoramento: Análise de logs para identificar padrões suspeitos, anomalias de tráfego e tentativas de ataque.

- Diferencial: Essencial para detecção de incidentes, investigação forense e melhoria contínua da segurança.

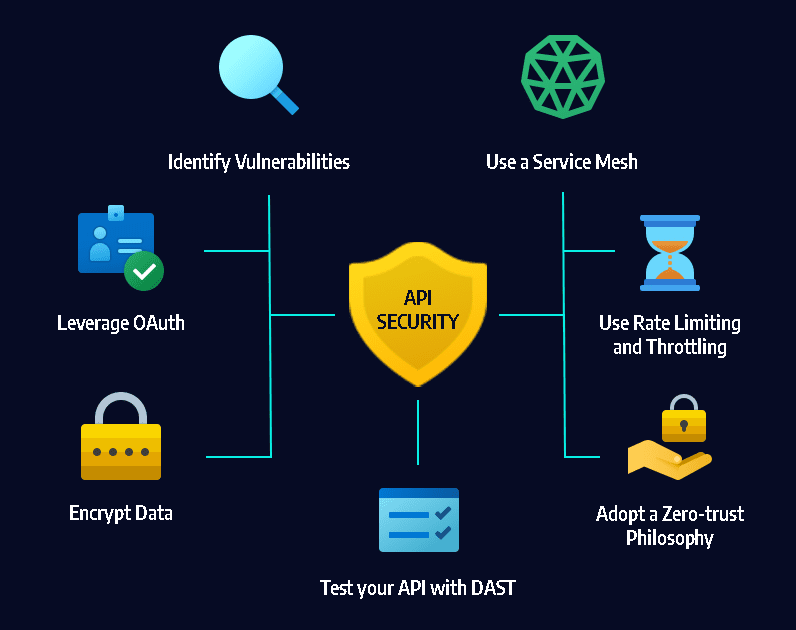

Ferramentas para Detecção de Vulnerabilidades

Auxiliam na identificação proativa de falhas de segurança.

- Exemplos: OWASP ZAP (scanner de segurança), Postman (testes de API), ferramentas de análise estática de código (SAST).

- Uso: Escaneamento automatizado, testes de penetração manuais.

- Diferencial: Acelera o processo de descoberta de vulnerabilidades, permitindo correções mais rápidas.

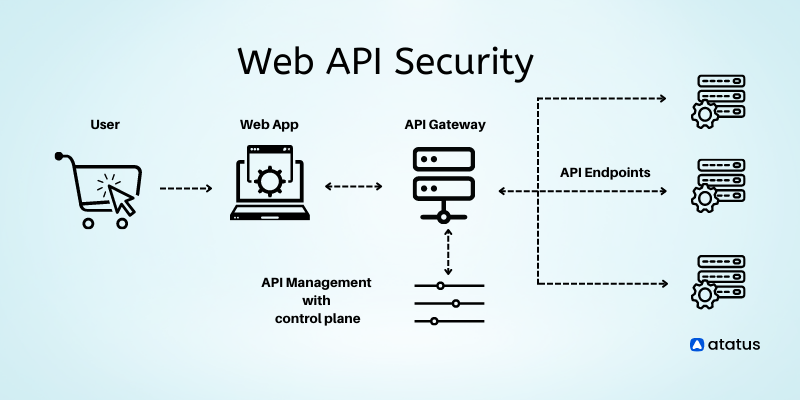

A Importância do API Gateway

Ponto centralizado para gerenciar e proteger o acesso às suas APIs.

- Funções: Autenticação, autorização, rate limiting, logging, transformação de requisições.

- Benefícios: Simplifica a segurança, centraliza a gestão, melhora a observabilidade.

- Diferencial: Atua como uma camada de defesa robusta e um ponto de controle unificado para todas as suas APIs.

Preço Médio e Vale a Pena? (Mercado 2026)

Investir em segurança para APIs REST é fundamental. O custo varia enormemente dependendo da complexidade, volume de tráfego e ferramentas utilizadas. Soluções de API Gateway podem custar de algumas centenas a milhares de reais por mês. Ferramentas de segurança dedicadas e consultoria especializada adicionam ao investimento. Vamos combinar: o custo de uma violação de segurança (multas, perda de dados, dano à reputação) é infinitamente maior do que o investimento em prevenção. Portanto, sim, vale muito a pena. Trata-se de proteger seu negócio e seus clientes.”

.”

clientes.

Dicas Extras para Blindar suas APIs

- Valide Tudo: Lembre-se, nunca confie nos dados que chegam. Valide tipo, tamanho e formato. É a primeira linha de defesa.

- Use HTTPS Sempre: Transmissão segura é inegociável. TLS/HTTPS protege contra interceptação.

- Controle de Acesso Granular: Vá além do básico. Defina permissões específicas para cada endpoint e usuário.

- Rate Limiting é Essencial: Proteja sua API contra sobrecarga. Limitar requisições previne ataques de negação de serviço.

- Logging Detalhado: Registre tudo que acontece. Ajuda a identificar atividades suspeitas e a depurar problemas.

Dúvidas Frequentes

O que é autenticação em APIs REST?

Autenticação é o processo de verificar quem você é. É como apresentar seu RG para provar sua identidade antes de acessar algo. Métodos comuns incluem API Keys, Basic Auth e JWT.

Qual a diferença entre autenticação e autorização?

Autenticação é provar quem você é; autorização é determinar o que você pode fazer depois que sua identidade é confirmada. Pense em autenticação como entrar em um prédio e autorização como ter a chave para acessar salas específicas.

Como posso testar a segurança das minhas APIs?

Existem várias ferramentas para isso. Uma das mais conhecidas é o ZAP (anteriormente OWASP ZAP), que ajuda a identificar vulnerabilidades comuns em APIs REST.

Proteja suas APIs, Proteja seu Negócio

Vamos combinar, a segurança em APIs REST não é um detalhe, é a base. Ignorar isso é abrir a porta para problemas sérios. Foque em implementar boas práticas de segurança para APIs e em como proteger endpoints de API de forma eficaz. Para ir além, explore os 10 Erros Comuns em Segurança de API REST e Como Evitá-los e entenda a fundo o OWASP API Security Top 10. Sua API, seus dados e seus usuários agradecem.