A engenharia social se tornou uma arma poderosa em 2026, moldando nossas decisões de maneiras sutis. Você já parou para pensar por que clica em certos links ou confia em determinados pedidos online? A verdade é que hackers exploram a psicologia humana para nos manipular, explorando emoções como urgência e medo. Mas e se eu te disser que entender esses truques é o primeiro passo para se proteger? Este artigo vai te mostrar como identificar e desarmar essas táticas.

Como a Engenharia Social Explora Nossas Emoções para Influenciar Nossas Ações Digitais

A engenharia social funciona como um espelho das nossas próprias emoções. Ela identifica o que nos move e usa isso contra nós.

O medo de perder algo, a curiosidade sobre uma novidade ou a confiança em uma figura de autoridade são gatilhos explorados.

Ao invocar sentimentos fortes, os criminosos nos levam a agir sem pensar. Tornamo-nos mais suscetíveis a seguir instruções que comprometem nossa segurança.

Em Destaque 2026: A engenharia social é uma técnica de manipulação psicológica que explora a falha humana, em vez de vulnerabilidades técnicas, para enganar indivíduos e obter informações confidenciais, acesso a sistemas ou transferências financeiras.

Engenharia Social em 2026: O Que É e Por Que Você Precisa Entender

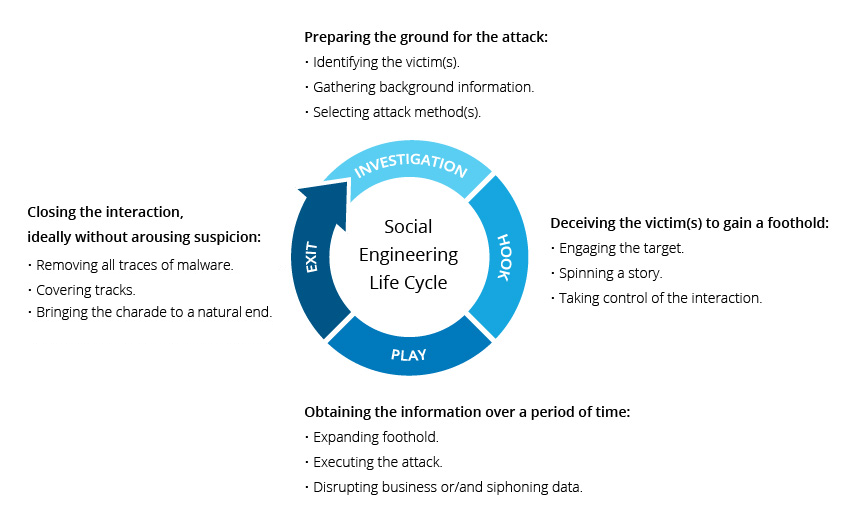

Pois é, em 2026, a engenharia social continua sendo uma das ameaças mais traiçoeiras no universo digital. Eu, como especialista, vejo isso como o truque mental que explora a natureza humana, não falhas de software. É a arte de manipular pessoas para que elas revelem informações confidenciais ou realizem ações que, de outra forma, jamais fariam. Pense nisso: não importa o quão robustos seus sistemas de segurança sejam, se um atacante conseguir convencer você a abrir a porta, todo o resto perde o sentido.

Essa técnica de manipulação psicológica joga com nossas emoções mais básicas. Urgência, medo, curiosidade ou até mesmo a confiança são alavancas poderosas que os criminosos usam para nos enganar. É um jogo psicológico sofisticado, onde a vulnerabilidade não está no código, mas na mente humana. Entender isso é o primeiro passo para se proteger de verdade.

Vamos combinar: você não pode se dar ao luxo de ignorar essa ameaça. A engenharia social é o elo mais fraco na corrente da cibersegurança, e é exatamente por isso que ela é tão eficaz. Fica tranquila, eu vou te guiar por cada detalhe, mostrando como esses ataques funcionam e, mais importante, como você pode se defender.

| Característica | Descrição |

|---|---|

| Definição | Manipulação psicológica para enganar indivíduos, explorando emoções e falhas humanas. |

| Objetivo Principal | Obter informações confidenciais, acesso a sistemas ou induzir a ações prejudiciais. |

| Vetor de Ataque | O próprio ser humano, através de comunicação direta ou digital. |

| Exemplos Comuns | Phishing, pretexting, baiting, scareware. |

| Dificuldade de Detecção | Alta, pois simula interações legítimas e explora confiança. |

O que é Engenharia Social?

A engenharia social é, em sua essência, uma técnica de manipulação psicológica. Ela não se baseia em explorar vulnerabilidades de software, mas sim nas fraquezas inatas do comportamento humano. O atacante se aproveita de emoções como a urgência, o medo, a curiosidade ou a confiança para enganar as pessoas, levando-as a revelar informações confidenciais ou a realizar ações que comprometem a segurança. É um método incrivelmente eficaz porque contorna as barreiras tecnológicas, indo direto ao ponto mais vulnerável: o fator humano. Como bem aponta a IBM, é uma técnica que explora a confiança para enganar.

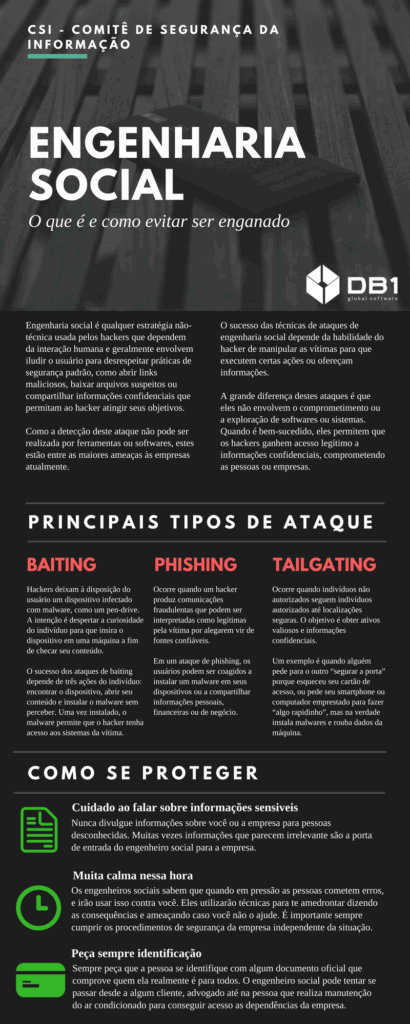

Principais Técnicas de Engenharia Social

Existem várias táticas que os engenheiros sociais empregam para atingir seus objetivos. Entender cada uma delas é crucial para você conseguir identificá-las. O phishing é talvez a mais conhecida, onde mensagens fraudulentas simulam fontes confiáveis para roubar senhas ou dados bancários. Mas não para por aí. Temos o pretexting, que envolve a criação de um cenário falso, uma ‘história’ convincente para extrair informações. O atacante pode se passar por um técnico de TI, por exemplo, solicitando seus dados de login para ‘resolver um problema’.

Outra técnica é o baiting, que atrai a vítima com uma oferta tentadora, como um download gratuito de software ou um pendrive ‘esquecido’ com um rótulo intrigante. Ao interagir com a isca, a vítima abre as portas para o malware. O scareware, por sua vez, usa o medo, exibindo alertas falsos de segurança ou infecções por vírus para induzir a compra de softwares inúteis ou a revelação de dados. E o tailgating ou piggybacking, que é quando um atacante segue alguém autorizado para entrar em uma área restrita, aproveitando a boa vontade ou a desatenção. Cada uma dessas técnicas exige sua atenção e discernimento.

Exemplos Práticos de Ataques

Vamos a alguns cenários reais que você pode encontrar. Um e-mail que parece vir do seu banco, alertando sobre uma ‘atividade suspeita’ e pedindo para você clicar em um link para ‘verificar sua conta’. Esse é um clássico ataque de phishing, como detalha a Fortinet. Ou uma ligação de alguém que se identifica como suporte técnico da sua operadora de internet, afirmando que detectou um problema grave na sua conexão e que precisa dos seus dados para ‘acessar remotamente e corrigir’. Isso é pretexting puro.

Já vi casos onde pen drives com logos de empresas eram ‘esquecidos’ em estacionamentos, e a curiosidade fazia com que funcionários os conectassem em computadores da empresa, ativando malwares. Isso é baiting. E os pop-ups agressivos que aparecem do nada, dizendo que seu computador está infectado com centenas de vírus e que você precisa baixar um ‘antivírus especial’ imediatamente? Esse é o scareware em ação, tentando te assustar para que você tome uma decisão precipitada e perigosa. Esses são apenas alguns dos muitos rostos da engenharia social.

Como a Engenharia Social Explora a Psicologia Humana

A engenharia social é tão eficaz porque ela se apoia em princípios psicológicos muito bem estudados. A autoridade, por exemplo, é um gatilho poderoso: tendemos a obedecer a figuras de autoridade, como um suposto gerente ou técnico de TI. A urgência nos faz agir sem pensar, com medo de perder uma oportunidade ou de sofrer uma consequência negativa. A confiança, uma virtude humana, é brutalmente explorada quando o atacante se apresenta como alguém que quer ajudar ou que você conhece.

"O sucesso da engenharia social não reside na complexidade técnica, mas na simplicidade de explorar a natureza humana – nossa curiosidade, nosso medo e nossa disposição em confiar."

A curiosidade nos leva a clicar em links suspeitos ou abrir anexos intrigantes. A simpatia e a recompensa também são usadas, seja com uma oferta irresistível ou com a construção de um relacionamento falso. O atacante estuda o alvo, cria um perfil e personaliza o ataque para maximizar as chances de sucesso, tocando exatamente nos pontos psicológicos mais sensíveis de cada um. É um jogo mental onde o atacante tenta prever suas reações.

Métodos de Proteção Contra Engenharia Social

Proteger-se da engenharia social exige uma combinação de vigilância e conhecimento. Primeiro, a verificação é sua melhor amiga. Sempre que receber um pedido incomum, seja por e-mail, telefone ou mensagem, verifique a identidade do remetente por um canal alternativo e confiável. Nunca utilize os contatos fornecidos na própria mensagem suspeita.

A desconfiança saudável é fundamental. Se algo parece bom demais para ser verdade, provavelmente não é. Mantenha seus softwares e sistemas operacionais sempre atualizados, pois isso corrige vulnerabilidades que poderiam ser exploradas caso um ataque de engenharia social conseguisse instalar um malware. Use senhas fortes e exclusivas para cada serviço e ative a autenticação de dois fatores (2FA) sempre que possível. Isso adiciona uma camada extra de segurança, dificultando o acesso mesmo que sua senha seja comprometida. O treinamento constante também é vital, tanto para você quanto para sua equipe.

A Importância da Conscientização e Educação

Eu sempre digo: a melhor defesa é a conscientização. Você precisa educar a si mesma e às pessoas ao seu redor sobre os riscos da engenharia social. Entender as táticas usadas pelos criminosos é o primeiro passo para não cair nelas. Participe de treinamentos, leia artigos, assista a vídeos sobre cibersegurança. Compartilhe seu conhecimento com amigos e familiares. Quanto mais pessoas estiverem cientes, mais difícil será para os atacantes encontrarem um elo fraco.

A educação não é um evento único, é um processo contínuo. As técnicas de engenharia social evoluem, e sua capacidade de identificá-las também precisa evoluir. Um bom programa de conscientização deve incluir simulações de phishing, discussões sobre casos reais e dicas práticas para identificar e reportar tentativas de ataque. É um investimento no seu futuro digital.

Engenharia Social em Ambientes Corporativos

Em um ambiente corporativo, a engenharia social é uma ameaça ainda maior. Um único funcionário enganado pode comprometer toda a rede da empresa, resultando em perdas financeiras massivas, roubo de dados sensíveis e danos à reputação. Por isso, as empresas precisam ir além da proteção tecnológica. É essencial implementar políticas de segurança claras e realizar treinamentos regulares e obrigatórios para todos os colaboradores.

Simulações de ataques de phishing são uma ferramenta poderosa para testar a resiliência da equipe e identificar quem precisa de mais atenção. A cultura de segurança deve ser incentivada, onde os funcionários se sintam à vontade para relatar atividades suspeitas sem medo de represálias. A engenharia social é uma ameaça que exige uma defesa em camadas, e o fator humano é a camada mais crítica para proteger os ativos corporativos em 2026.

O Futuro da Engenharia Social e Novas Ameaças

Em 2026, a engenharia social não vai desaparecer; ela vai se adaptar. Com o avanço da inteligência artificial e do aprendizado de máquina, veremos ataques ainda mais sofisticados e personalizados. Os deepfakes, por exemplo, já são uma realidade, permitindo que atacantes simulem a voz ou o vídeo de pessoas conhecidas, tornando o pretexting e o vishing (phishing por voz) quase indetectáveis. A personalização das mensagens será tão precisa que será difícil distinguir o real do falso.

Ataques que exploram a realidade aumentada e virtual também podem surgir, criando cenários de manipulação ainda mais imersivos. A engenharia social baseada em IA será capaz de analisar o comportamento da vítima e adaptar o ataque em tempo real. Por isso, a sua capacidade de pensar criticamente e de questionar o que você vê e ouve será mais valiosa do que nunca. A vigilância constante e a educação continuada são a única forma de se manter à frente dessas novas ameaças.

Sua Defesa em 2026: Vale a Pena Investir na Conscientização?

Vale a pena? Com certeza. Eu diria que é um investimento indispensável. Em 2026, a engenharia social é uma realidade complexa e em constante evolução. Os resultados esperados de um investimento sério em conscientização e educação são claros: você terá uma defesa muito mais robusta contra as ameaças digitais. Menos chances de cair em golpes, menos perdas financeiras e uma paz de espírito que não tem preço.

O ‘preço’ de não se conscientizar é altíssimo. Pode custar seus dados pessoais, suas economias ou a reputação da sua empresa. A verdade é que, mesmo com as melhores tecnologias, o ser humano continua sendo o principal alvo. Portanto, armar-se com conhecimento e uma dose saudável de ceticismo é a sua melhor estratégia. É a única forma de você navegar com segurança nesse cenário digital cada vez mais desafiador.

Dicas Extras

- Fique atento a links suspeitos: Antes de clicar, passe o mouse sobre o link para ver o endereço real. Desconfie de URLs encurtadas ou que não batem com o site oficial.

- Verifique a autenticidade do remetente: E-mails ou mensagens de números desconhecidos podem ser armadilhas. Procure por erros de português ou informações genéricas.

- Desconfie de ofertas boas demais: Promoções incríveis, prêmios inesperados ou pedidos urgentes de dinheiro são sinais clássicos de golpe.

- Use autenticação de dois fatores: Sempre que possível, ative essa camada extra de segurança. Ela dificulta o acesso de criminosos mesmo que descubram sua senha.

- Mantenha seus dispositivos atualizados: Atualizações de software frequentemente corrigem falhas de segurança que podem ser exploradas.

Dúvidas Frequentes

O que é phishing e como se proteger?

Phishing é uma das principais técnicas de engenharia social. Os criminosos se passam por empresas ou pessoas confiáveis para te enganar e roubar dados. Para se proteger, desconfie de e-mails e mensagens com pedidos urgentes, links suspeitos e erros de português. Verifique sempre o remetente e, na dúvida, entre em contato direto com a empresa pelos canais oficiais.

Como evitar golpes de engenharia social no dia a dia?

Evitar golpes de engenharia social exige atenção constante. Fique esperto com abordagens que criam urgência ou medo. Nunca compartilhe senhas ou dados pessoais por e-mail ou mensagem. Use senhas fortes e diferentes para cada serviço e ative a autenticação de dois fatores sempre que possível. Educar-se sobre as técnicas de manipulação psicológica em cibersegurança é seu melhor escudo.

A engenharia social afeta apenas pessoas físicas?

Não, a engenharia social afeta tanto pessoas físicas quanto empresas. Criminosos podem explorar funcionários para obter acesso a sistemas corporativos, roubar informações confidenciais ou aplicar golpes financeiros. Por isso, é fundamental que as empresas invistam em treinamento e nas melhores defesas contra esses ataques.

Proteja-se: A Consciência é Sua Melhor Ferramenta

A engenharia social é uma ameaça real e em constante evolução. Ao entender suas táticas, você se torna um alvo mais difícil. Lembre-se que a curiosidade e a urgência são exploradas. Continue buscando conhecimento sobre como evitar golpes de engenharia social e explore os 5 tipos mais comuns de ataques de engenharia social e como identificá-los. Sua segurança digital depende da sua vigilância.