A computação confidencial, em 2026, está redefinindo o que sabemos sobre segurança de dados. Você já se preocupou com quem pode acessar suas informações enquanto elas estão sendo processadas? Pois é, esse é um dilema comum. Dados em uso são um ponto cego na segurança digital, mas a computação confidencial traz uma revolução, garantindo que suas informações permaneçam protegidas, mesmo durante o processamento.

Como a Computação Confidencial Garante a Proteção dos Seus Dados Durante o Processamento?

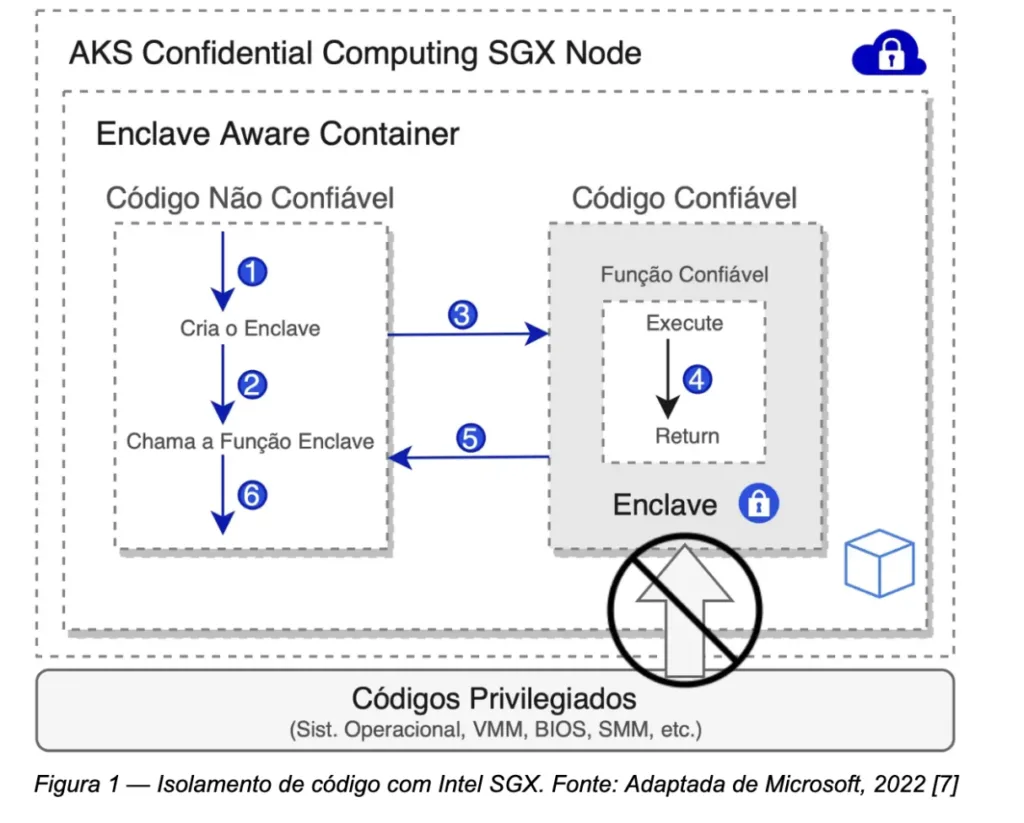

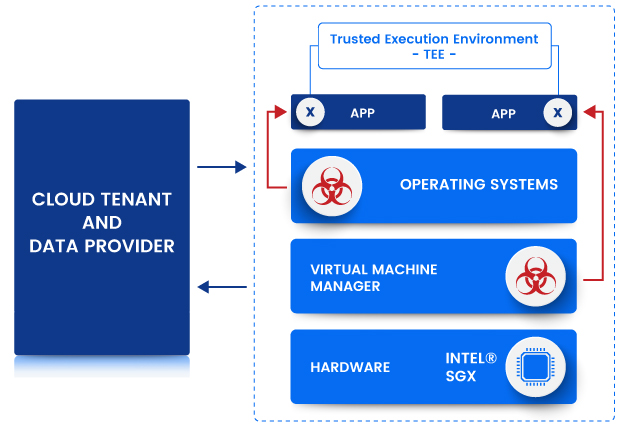

A chave para a computação confidencial está no Ambiente de Execução Confiável (TEE). Pense nele como um cofre de alta tecnologia dentro da própria CPU do seu computador. Dentro deste enclave seguro, seus dados são processados em um ambiente totalmente isolado. Nem o sistema operacional, nem administradores de sistema, e muito menos o provedor da nuvem, conseguem espiar ou alterar o que está acontecendo ali.

As informações são criptografadas em tempo real. Isso significa que elas ficam protegidas tanto na memória RAM quanto durante o trânsito, sendo descriptografadas apenas no momento exato em que o processador seguro precisa trabalhar com elas. Essa capacidade é essencial para migrar cargas de trabalho sensíveis para a nuvem pública com total tranquilidade.

Isso reforça o modelo de segurança ‘zero trust’, onde a confiança nunca é implícita. Apenas códigos e processos autorizados têm permissão para interagir com os dados dentro do enclave.

“A computação confidencial é uma tecnologia de segurança que protege dados em uso, utilizando um Ambiente de Execução Confiável (TEE) baseado em hardware para isolar e criptografar informações na memória RAM, impedindo acesso não autorizado do sistema operacional, hipervisor ou administradores.”

Computação Confidencial: O Que É e Para Que Serve em 2026

Em 2026, a proteção dos seus dados atinge um novo patamar com a computação confidencial. Pense nela como um cofre inquebrável para suas informações, não só quando estão guardadas (em repouso) ou sendo enviadas (em trânsito), mas principalmente enquanto estão sendo usadas. Essa tecnologia completa o ciclo de segurança, garantindo que o processamento de dados sensíveis ocorra em um ambiente blindado contra acessos não autorizados. É a resposta definitiva para quem busca máxima segurança em ambientes cada vez mais complexos, especialmente na nuvem.

A principal promessa da computação confidencial é permitir que empresas e indivíduos processem dados altamente sensíveis em qualquer lugar, inclusive na nuvem pública, sem receio de que terceiros – nem mesmo o provedor do serviço – possam ter acesso ou visualizar o conteúdo em tempo real. Isso abre portas para inovações em áreas como inteligência artificial, análise de dados e blockchain, onde a privacidade é um fator crítico e inegociável. Vamos desvendar como essa tecnologia revolucionária funciona.

| Característica | Descrição |

| Proteção de Dados | Cobre dados em uso, complementando a segurança para dados em repouso e em trânsito. |

| Tecnologia Central | Ambiente de Execução Confiável (TEE) baseado em hardware. |

| Isolamento | Área de processamento isolada onde nem SO nem hipervisor têm acesso. |

| Criptografia | Informações criptografadas na memória RAM, descriptografadas apenas dentro do processador seguro. |

| Confiança na Nuvem | Permite migração de cargas de trabalho sensíveis para nuvem pública com segurança. |

| Modelo de Segurança | Reforça o ‘nunca confiar, sempre verificar’ (Zero Trust). |

| Conformidade | Auxilia no atendimento a regulamentações como LGPD e GDPR. |

Como a Computação Confidencial Protege Dados em Uso

A magia da computação confidencial reside na criação de um Ambiente de Execução Confiável (TEE). Esse TEE é um enclave isolado, construído diretamente no hardware da CPU. Dentro desse enclave, os dados são processados em um ambiente onde nem mesmo o sistema operacional, o hipervisor ou os administradores da infraestrutura têm visibilidade ou controle. Isso significa que, mesmo que um invasor consiga acesso total ao sistema hospedeiro, os dados dentro do TEE permanecem inacessíveis e protegidos.

A criptografia é aplicada em tempo real. As informações são protegidas enquanto residem na memória RAM e só são descriptografadas no exato momento em que entram no processador seguro para serem utilizadas. Assim que o processamento termina, os dados voltam a ser criptografados antes de saírem do enclave. Essa proteção contínua garante que os dados nunca fiquem expostos em texto claro fora do ambiente seguro do processador, oferecendo uma camada de segurança sem precedentes para dados em processamento.

O Papel do Ambiente de Execução Confiável (TEE)

O Ambiente de Execução Confiável (TEE) é o coração da computação confidencial. Ele funciona como uma fortaleza digital dentro do seu processador. Pense nele como uma sala segura dentro de um prédio de escritórios. Mesmo que alguém tenha acesso a todo o prédio, a sala segura permanece inviolável. O TEE garante que o código e os dados que estão sendo processados estejam isolados de todo o resto do sistema, incluindo o sistema operacional e o hypervisor.

A integridade do TEE é garantida pelo hardware. Isso significa que sua segurança não depende de softwares que podem ser comprometidos. Apenas código autorizado e previamente verificado pode ser executado dentro do TEE. Essa característica é fundamental para construir confiança, especialmente ao mover cargas de trabalho sensíveis para a nuvem, onde você deseja ter certeza de que seus dados estão seguros, independentemente de quem gerencia a infraestrutura subjacente.

Benefícios Chave da Computação Confidencial para Empresas

Para as empresas, a computação confidencial representa um salto qualitativo na segurança e na estratégia de negócios. Ela permite a migração de cargas de trabalho que antes eram consideradas arriscadas demais para a nuvem pública, como dados financeiros, informações de saúde e propriedade intelectual. Isso significa acesso a escalabilidade, flexibilidade e custos potencialmente menores da nuvem, sem comprometer a segurança dos dados mais críticos.

Além disso, a computação confidencial fortalece o modelo de Segurança Zero Trust. Ao garantir que apenas códigos autorizados possam acessar dados confidenciais dentro de um TEE, a tecnologia reforça a ideia de ‘nunca confiar, sempre verificar’. Isso minimiza a superfície de ataque e protege contra ameaças internas e externas, assegurando que a integridade dos dados seja mantida em todas as etapas do processamento.

Conformidade e Segurança: LGPD, GDPR e Zero Trust

A computação confidencial é uma aliada poderosa para o cumprimento de regulamentações de privacidade de dados cada vez mais rigorosas. Em 2026, leis como a LGPD no Brasil e a GDPR na Europa exigem um alto nível de proteção para informações pessoais. Ao isolar e criptografar dados durante o processamento, a computação confidencial ajuda as empresas a demonstrar conformidade e a evitar multas pesadas.

A tecnologia se alinha perfeitamente com os princípios do Zero Trust. Em vez de confiar implicitamente em qualquer dispositivo ou usuário dentro da rede, o Zero Trust exige verificação contínua. A computação confidencial implementa isso ao garantir que apenas entidades e códigos de confiança possam interagir com dados sensíveis, protegendo-os mesmo de acessos privilegiados dentro da própria organização ou do provedor de nuvem.

Principais Tecnologias de Hardware para Computação Confidencial (Intel SGX, AMD SEV-SNP, NVIDIA)

A computação confidencial é habilitada por inovações em hardware. A Intel SGX (Software Guard Extensions) é uma das tecnologias pioneiras, permitindo que aplicações criem enclaves seguros diretamente na memória do processador. Ela oferece um controle granular sobre quais partes do código e quais dados precisam de proteção máxima.

Em paralelo, a AMD SEV-SNP (Secure Encrypted Virtualization-Secure Nested Paging) foca na proteção de máquinas virtuais inteiras. Essa tecnologia criptografa a memória da VM, impedindo que o hypervisor ou o host acesse os dados da máquina virtual. Recentemente, até mesmo as GPUs estão entrando no jogo; as NVIDIA GPUs agora oferecem suporte para computação confidencial, permitindo que cargas de trabalho de IA e processamento gráfico intensivo, que lidam com dados sensíveis, sejam executadas com segurança em ambientes confidenciais.

A evolução do hardware é o motor que impulsiona a computação confidencial. Sem essas inovações em processadores e GPUs, a proteção de dados em uso seria apenas um conceito teórico.

Soluções de Computação Confidencial em Provedores de Nuvem (Azure, Google Cloud, AWS)

Os grandes provedores de nuvem já estão integrando a computação confidencial em suas ofertas. O Azure Confidential Computing da Microsoft, por exemplo, oferece diversas opções, incluindo máquinas virtuais e contêineres que utilizam TEEs para proteger dados em uso. Essa solução é ideal para empresas que precisam migrar cargas de trabalho sensíveis para o Azure sem expor informações críticas.

O Google Cloud também investe pesado com suas Google Cloud Confidential VMs. Essas máquinas virtuais utilizam tecnologias como AMD SEV para criptografar a memória e proteger os dados enquanto estão sendo processados. A Amazon Web Services (AWS) também tem sua perspectiva e ofertas em computação confidencial, focando em garantir que os clientes possam processar dados confidenciais com segurança em sua infraestrutura de nuvem.

O Ecossistema e o Padrão do Confidential Computing Consortium

Para garantir a interoperabilidade e o avanço da computação confidencial, existe o Confidential Computing Consortium. Essa iniciativa reúne gigantes da tecnologia como Intel, AMD, Microsoft, Google, IBM e outras, com o objetivo de definir padrões, promover a adoção e desenvolver novas tecnologias. O consórcio trabalha para criar um ecossistema robusto onde diferentes soluções possam coexistir e colaborar.

A atuação do consórcio é vital para estabelecer as bases de confiança e segurança que a computação confidencial exige. Ao definir padrões abertos e promover a colaboração, ele acelera a inovação e garante que a tecnologia seja acessível e confiável para um número cada vez maior de empresas e desenvolvedores. A colaboração entre hardware, software e provedores de nuvem é a chave para o sucesso.

Computação Confidencial: Vale a Pena em 2026?

Vamos combinar: em 2026, a computação confidencial deixou de ser uma promessa futurista para se tornar uma necessidade estratégica. Para empresas que lidam com dados sensíveis – e qual empresa não lida, hoje em dia? – investir em proteção de dados em uso não é mais uma opção, é um imperativo. A capacidade de processar informações críticas na nuvem pública com a garantia de que nem mesmo o provedor terá acesso é um divisor de águas.

Os resultados esperados vão além da simples segurança. Estamos falando de desbloquear novas oportunidades de negócio, acelerar a inovação em áreas como IA e análise de dados, garantir conformidade regulatória rigorosa e, o mais importante, construir e manter a confiança dos seus clientes. Fica tranquila, a computação confidencial é o caminho para um futuro digital mais seguro e confiável.

Dicas Extras

- Fique atenta ao hardware: A computação confidencial depende de processadores com tecnologias específicas, como as da Intel SGX ou AMD SEV-SNP. Verifique a compatibilidade dos seus sistemas.

- Comece pequeno: Se você está migrando para a nuvem, experimente a computação confidencial com cargas de trabalho menos críticas primeiro. Isso ajuda a entender a tecnologia e a ajustar os processos.

- Explore as ofertas de nuvem: Grandes provedores como Azure Confidential Computing, Google Cloud Confidential VMs e AWS Confidential Computing já oferecem soluções prontas.

- Considere GPUs: Para cargas de trabalho que exigem alta performance, como IA e machine learning, NVIDIA GPUs também estão habilitando a computação confidencial.

Dúvidas Frequentes

O que é um Ambiente de Execução Confiável (TEE)?

Um TEE é um espaço seguro e isolado dentro do processador. Ele garante que os dados e o código executados ali fiquem protegidos, mesmo que o restante do sistema (como o sistema operacional) seja comprometido. É a base da computação confidencial.

Como a computação confidencial ajuda com a LGPD e GDPR?

Ela fortalece a segurança de dados em processamento, um ponto crucial para conformidade. Ao manter as informações sensíveis criptografadas e isoladas durante o uso, a computação confidencial facilita o atendimento a requisitos rigorosos de privacidade dessas leis, reduzindo riscos de vazamento.

A computação confidencial é apenas para a nuvem?

Embora seja muito poderosa na nuvem, permitindo a proteção de informações na nuvem sem que o provedor tenha acesso, a computação confidencial também pode ser implementada em ambientes on-premises. O foco é o isolamento seguro do processamento.

O Futuro é Confidencial

A computação confidencial não é mais uma promessa distante, é uma realidade que está moldando a segurança de dados em 2026. Ao proteger informações sensíveis durante o processamento, ela abre portas para inovações seguras e conformidade robusta. Explore como a segurança Zero Trust e a computação confidencial podem trabalhar juntas para fortalecer suas defesas. A adoção dessas tecnologias é um passo estratégico para quem busca liderar em um cenário digital cada vez mais exigente.