Você se pergunta o que é a darknet e ouve boatos sobre ela? A verdade é que esse universo paralelo da internet gera muita curiosidade, mas também apreensão. Muita gente imagina algo perigoso, mas a realidade é mais complexa. Neste artigo em 2026, vamos desmistificar a darknet, mostrando seu funcionamento, seus usos e como se proteger. Prepare-se para entender o que realmente importa.

O Que Exatamente é a Darknet e Como Ela se Difere do Resto da Internet?

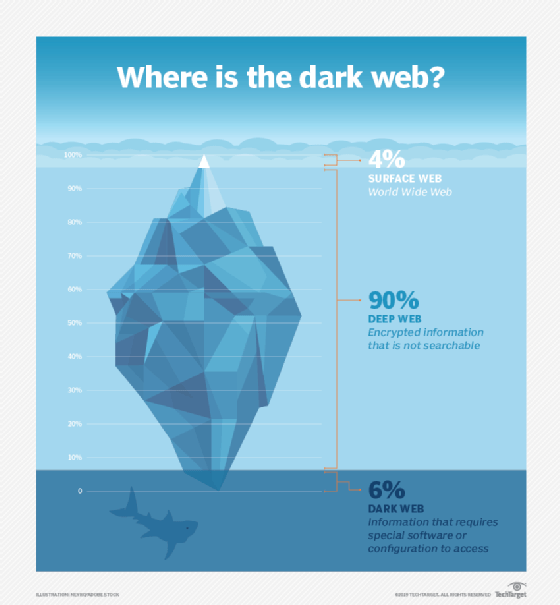

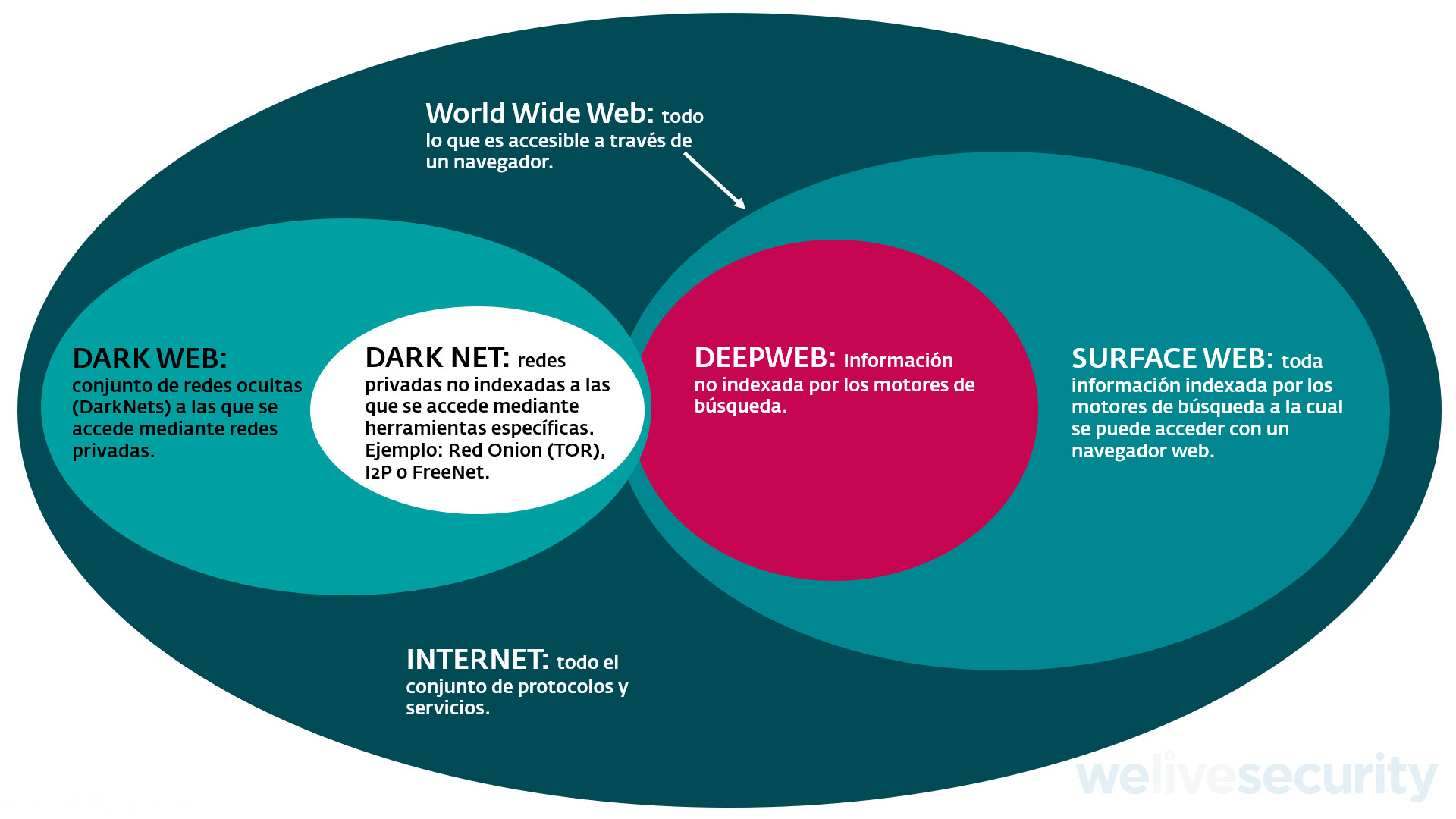

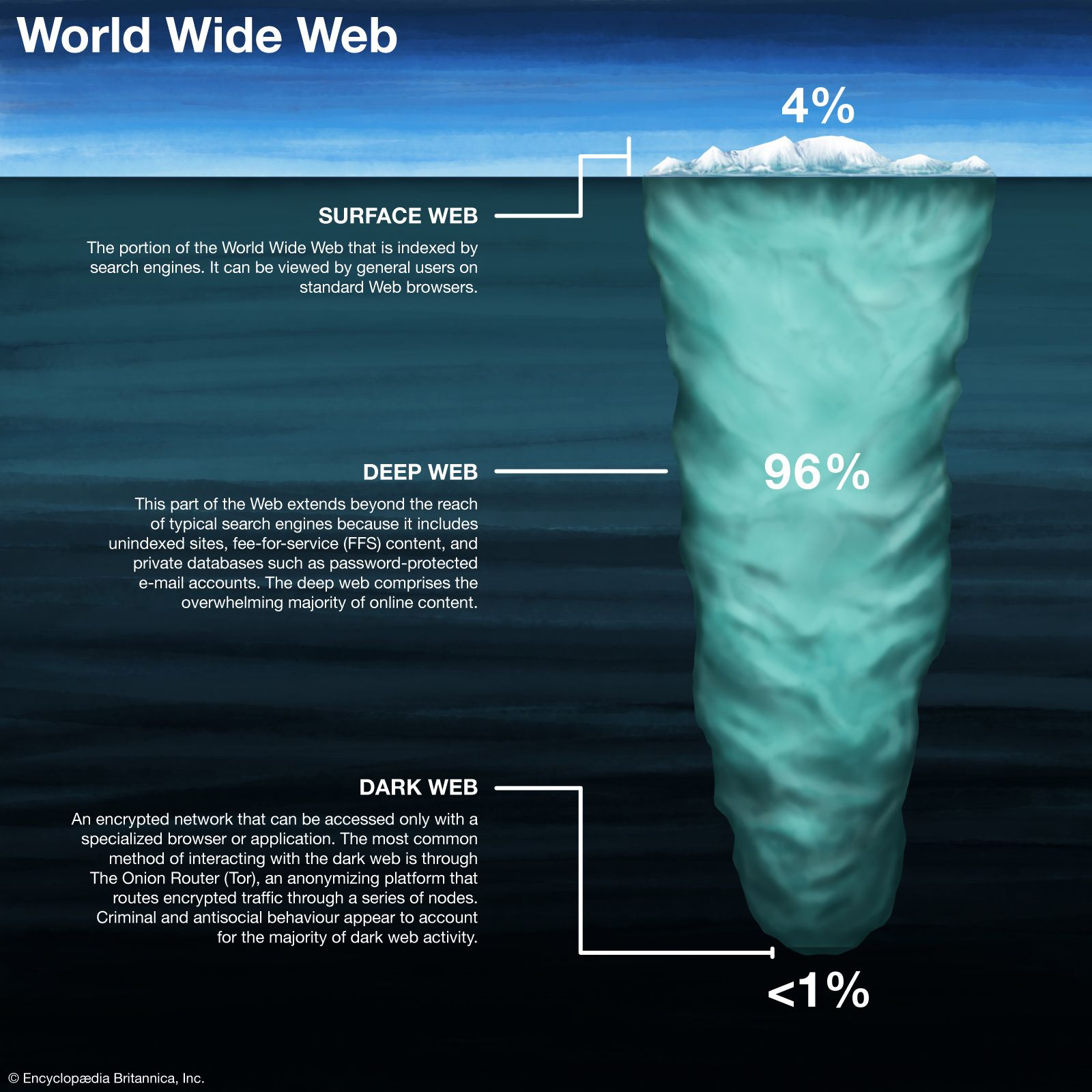

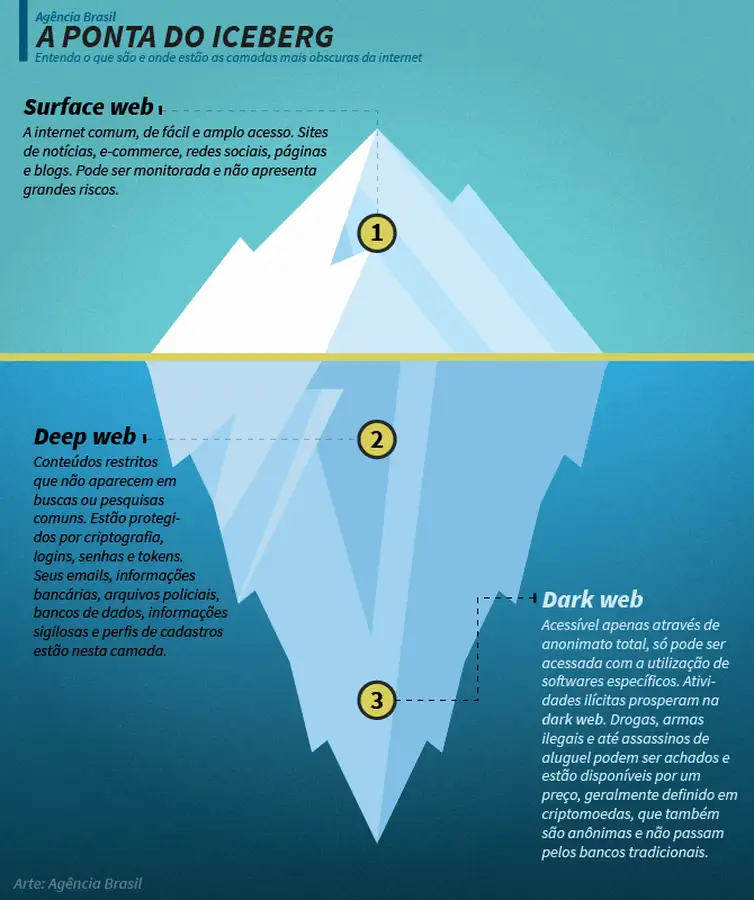

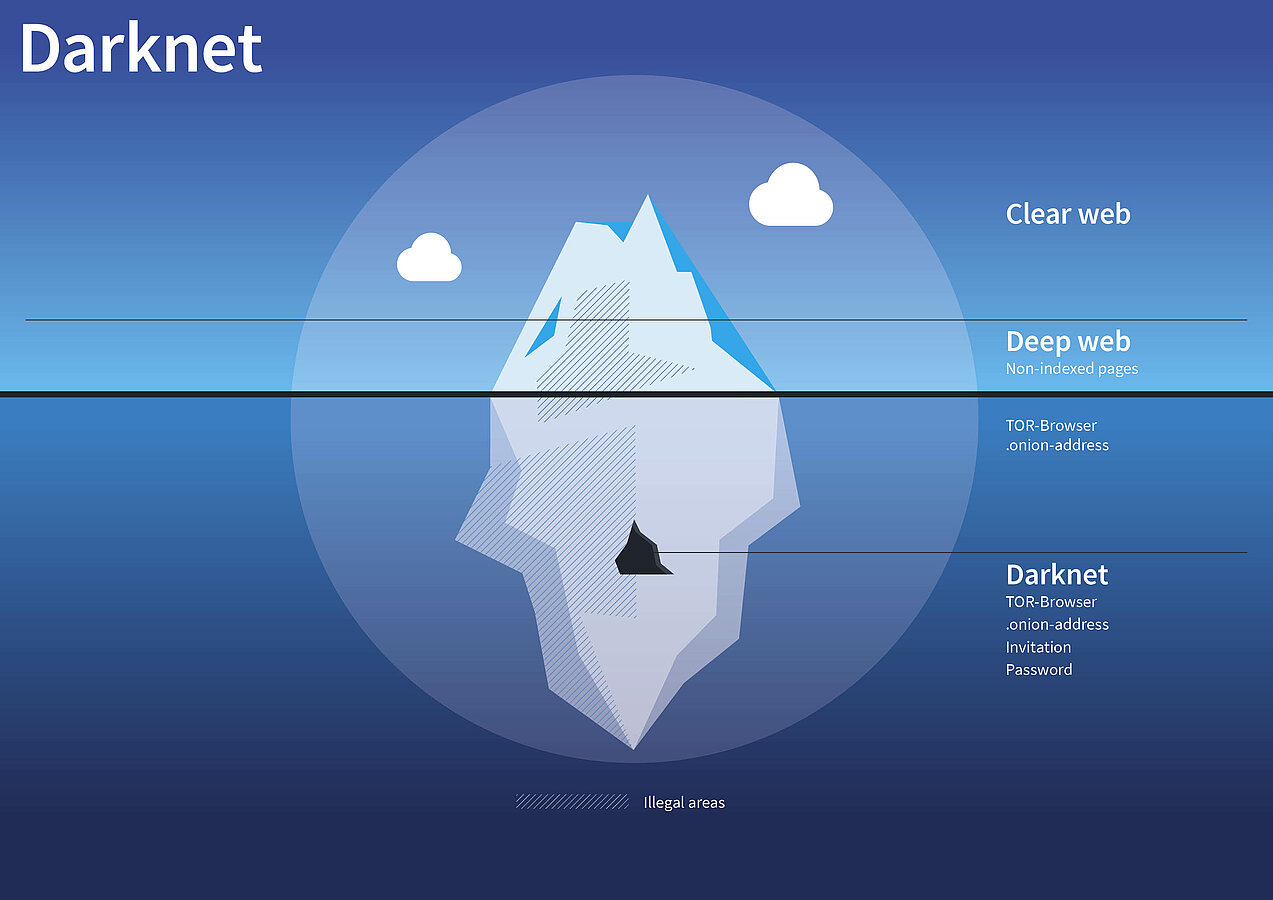

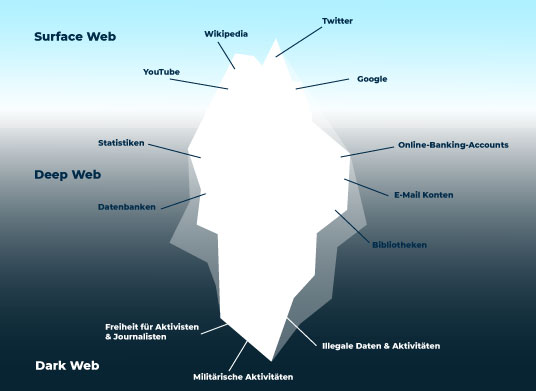

A darknet é uma parte oculta da internet, acessível apenas com softwares específicos. Ela faz parte da chamada Deep Web, que é bem maior.

Enquanto a Deep Web inclui tudo que não é indexado por motores de busca comuns, como seus e-mails ou contas bancárias, a darknet é uma camada ainda mais profunda focada no anonimato.

O acesso a essa rede exige ferramentas como o Navegador Tor, que usa um sistema de ‘roteamento em cebola’ para criptografar e mascarar a origem do tráfego.

“A Darknet é um subconjunto da internet propositalmente ocultado, não acessível por navegadores comuns ou motores de busca, e que exige softwares específicos como o Tor Browser para acesso, diferenciando-se da Deep Web por seu foco em anonimato e criptografia.”

Darknet: O Que Você Realmente Precisa Saber em 2026

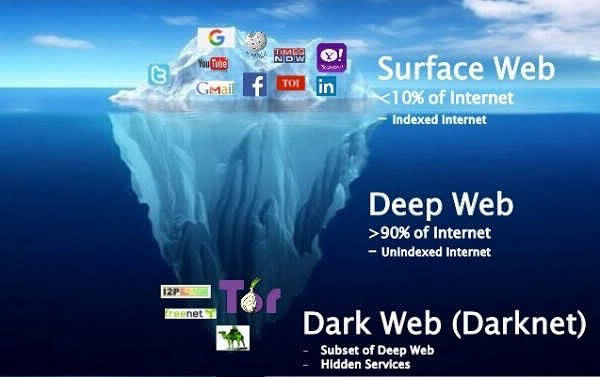

A internet que usamos no dia a dia é apenas a ponta do iceberg. Abaixo dela, existe um universo vasto e, em grande parte, inacessível pelos navegadores comuns: a Deep Web. E dentro dela, um submundo ainda mais restrito e protegido: a Darknet. Para muitos, é um local de mistério, associado a atividades ilícitas. Mas, como em toda tecnologia, a realidade é mais complexa. A Darknet é uma rede sobreposta que requer softwares específicos para ser acessada, projetada com forte ênfase em anonimato e privacidade.

Em 2026, entender a Darknet não é apenas para curiosos ou especialistas em cibersegurança. É crucial para qualquer pessoa preocupada com a proteção de seus dados pessoais e com a compreensão das dinâmicas online. Ela funciona como um espaço onde a identidade do usuário é protegida por meio de camadas de criptografia e roteamento complexo, dificultando rastreamentos. Essa característica, aliás, a torna uma ferramenta valiosa para jornalistas, ativistas e cidadãos em regimes opressores, que buscam comunicação segura e livre de censura.

No entanto, a mesma tecnologia que protege dissidentes também pode ser explorada para fins criminosos. A Darknet se tornou um mercado para a venda de informações roubadas, como dados bancários e documentos de identidade, além de ser um refúgio para atividades ilegais. Por isso, é fundamental saber como ela opera, quais os riscos envolvidos e, mais importante, como proteger suas próprias informações. Vamos desmistificar esse ambiente.

| Acesso | Requer softwares específicos (ex: Navegador Tor) |

| Natureza | Subconjunto da Deep Web, focado em anonimato |

| Tecnologia | Criptografia forte, roteamento em cebola |

| Legalidade do Acesso | Acesso em si não é ilegal; o uso de atividades ilegais é. |

| Uso Comum | Comunicação anônima, jornalismo investigativo, ativismo, mercado negro de dados. |

Características Principais da Darknet

A Darknet opera sob um princípio fundamental: o anonimato. Diferente da internet convencional, onde seu endereço IP é visível para os sites que você visita e seu provedor de internet, na Darknet, sua identidade digital é mascarada por múltiplas camadas de criptografia. Isso é o que chamamos de roteamento em cebola, onde os dados são encapsulados em várias camadas de criptografia e passam por uma série de servidores voluntários antes de chegar ao destino. Cada servidor remove uma camada de criptografia, revelando apenas o próximo nó na rota, sem saber a origem nem o destino final completo.

Essa arquitetura complexa garante que rastrear a origem de uma conexão ou a identidade de um usuário seja uma tarefa extremamente difícil, embora não impossível para agências com recursos avançados. Além disso, os sites na Darknet geralmente utilizam domínios específicos, como os .onion, que não são acessíveis pelos navegadores tradicionais. A conexão entre o usuário e o servidor é totalmente criptografada, tornando a navegação mais segura contra interceptações.

Uso Legal vs. Ilegal da Darknet

Vamos combinar: a Darknet não é inerentemente boa ou má. Sua natureza anônima a torna uma ferramenta poderosa para quem precisa de privacidade. Jornalistas investigativos, por exemplo, a utilizam para se comunicar com fontes sensíveis sem medo de retaliação. Ativistas de direitos humanos em países com regimes autoritários a empregam para organizar movimentos e compartilhar informações que seriam censuradas na internet aberta. É um espaço vital para a liberdade de expressão em contextos de opressão.

Por outro lado, a mesma infraestrutura que protege esses grupos também atrai atividades ilícitas. A Darknet se tornou um mercado para a venda de dados roubados, como CPFs, números de cartão de crédito, senhas e informações confidenciais de empresas. Além disso, é utilizada para a comercialização de drogas, armas, material ilegal e para a coordenação de crimes cibernéticos. A legalidade do acesso à Darknet, por si só, não é um problema. O que define a ilegalidade são as ações realizadas dentro dela.

Darknet vs. Deep Web: Entenda as Diferenças

Muita gente confunde Deep Web e Darknet, mas são conceitos distintos. A Deep Web é simplesmente tudo aquilo que não é indexado pelos motores de busca tradicionais como Google ou Bing. Isso inclui seu e-mail, contas bancárias online, bancos de dados privados, conteúdo de intranets corporativas e páginas protegidas por senha. Basicamente, qualquer coisa que você precise fazer login para acessar está na Deep Web. Ela é vasta e a maior parte do seu conteúdo é totalmente inofensivo e rotineiro.

A Darknet, por sua vez, é uma pequena parte da Deep Web que foi intencionalmente ocultada e requer softwares específicos para ser acessada. Ela é construída sobre redes privadas que utilizam criptografia e anonimato como pilares. Portanto, toda Darknet é Deep Web, mas nem toda Deep Web é Darknet. A Darknet é a camada mais profunda e restrita, projetada para o anonimato absoluto.

Como Acessar a Darknet (Ferramentas Necessárias)

A porta de entrada mais conhecida e utilizada para a Darknet é o Navegador Tor (The Onion Router). Ele é um software gratuito e de código aberto que roteia seu tráfego de internet através de uma rede voluntária de servidores ao redor do mundo, aplicando o já mencionado roteamento em cebola. Para usá-lo, basta baixar o Navegador Tor em seu computador ou smartphone. Ele já vem configurado para acessar os sites .onion e garante um nível robusto de anonimato.

Além do Tor, existem outras redes e softwares que permitem o acesso a partes da Darknet, como a rede I2P (Invisible Internet Project) e o Freenet. Cada um tem suas particularidades em termos de segurança, velocidade e comunidades. No entanto, para iniciantes, o Navegador Tor é a opção mais recomendada pela sua facilidade de uso e pela vasta documentação disponível. Lembre-se: a instalação é simples, mas a navegação exige cautela.

Riscos e Segurança ao Navegar na Darknet

Navegar na Darknet sem os devidos cuidados é como andar em um bairro perigoso sem conhecer as ruas: você pode acabar em apuros. O principal risco, além da exposição a conteúdos ilegais e perturbadores, é a possibilidade de encontrar sites maliciosos projetados para roubar suas informações ou infectar seu dispositivo com malware. Mesmo com o anonimato proporcionado pelo Tor, é possível ser rastreado se você cometer erros básicos de segurança.

Evite baixar arquivos de fontes desconhecidas, nunca compartilhe informações pessoais, como nome completo, endereço ou dados bancários, e desconfie de qualquer oferta que pareça boa demais para ser verdade. Utilize um bom antivírus e mantenha seu sistema operacional e todos os softwares atualizados. A criptografia é poderosa, mas a engenharia social e a falta de atenção são brechas que criminosos exploram. Fique atento.

Vazamento de Dados na Darknet: Como Se Proteger

A Darknet é um dos principais mercados para a venda de dados roubados. Hackers obtêm informações de vazamentos em empresas, sites e serviços, e as comercializam na dark web. Seus dados pessoais, como CPF, e-mail, senhas, histórico de navegação e até mesmo informações de cartões de crédito, podem estar circulando por lá. Verificar se suas informações foram expostas é um passo crucial para a sua segurança digital.

Existem serviços especializados que monitoram a Darknet em busca de vazamentos de dados. Você pode utilizar ferramentas que verificam se seu e-mail ou CPF aparecem em listas de vazamentos conhecidos. Implementar senhas fortes e únicas para cada serviço, ativar a autenticação de dois fatores sempre que possível e ter cuidado com os links e anexos que você clica são medidas essenciais para prevenir que seus dados cheguem até lá em primeiro lugar. A proteção começa antes mesmo de qualquer vazamento.

Anonimato e Criptografia na Darknet

O pilar da Darknet é o anonimato e a criptografia. Tecnologias como o roteamento em cebola, empregado pelo Navegador Tor, são fundamentais. Cada pacote de dados é encapsulado em múltiplas camadas de criptografia, como as de uma cebola. Ao passar por cada nó da rede, uma camada de criptografia é removida, revelando apenas o próximo destino. O nó de saída, que entrega os dados ao destino final, não sabe quem enviou a informação originalmente, e o remetente não sabe qual foi o nó de saída específico.

Essa arquitetura dificulta enormemente o rastreamento. A criptografia garante que, mesmo que os dados sejam interceptados, eles sejam ilegíveis para quem os capturou. É essa combinação que permite que a Darknet sirva a propósitos legítimos de privacidade e segurança, ao mesmo tempo em que atrai a atenção de atividades ilícitas. A força do anonimato reside na complexidade da rede e na robustez dos protocolos criptográficos utilizados.

Darknet: Vale a Pena Explorar com Cautela em 2026?

A decisão de explorar a Darknet deve ser tomada com extrema cautela e consciência dos riscos. Para a maioria dos usuários, o acesso a informações e serviços legítimos não justifica os perigos inerentes. A internet convencional e a Deep Web já oferecem um universo de conteúdo e funcionalidades para a vida cotidiana e profissional.

No entanto, para profissionais de segurança, jornalistas investigativos, ativistas ou qualquer pessoa com uma necessidade genuína de anonimato e privacidade robusta, a Darknet pode ser uma ferramenta valiosa. O segredo reside em entender profundamente como ela funciona, utilizar as ferramentas corretas como o Navegador Tor, e seguir rigorosamente as práticas de segurança. Em 2026, a Darknet continua sendo um espaço de dualidade: um refúgio para a liberdade e um covil para o crime. Navegue com sabedoria e, acima de tudo, proteja suas informações.

Dicas Extras

- Use o Tor Browser sempre atualizado: Manter o navegador na última versão é crucial para corrigir falhas de segurança e garantir o máximo de anonimato.

- Evite baixar arquivos: Arquivos baixados da darknet podem conter malware. A regra de ouro é: na dúvida, não baixe.

- Desative scripts: Se possível, desative JavaScript no Tor Browser. Muitos ataques exploram vulnerabilidades em scripts.

- Não compartilhe informações pessoais: Isso parece óbvio, mas vale reforçar. Jamais revele seu nome, endereço ou qualquer dado que possa te identificar.

- Use uma VPN em conjunto com o Tor: Para uma camada extra de segurança, considere usar uma VPN antes de iniciar o Tor. Isso oculta seu tráfego do provedor de internet.

- Cuidado com os links: Links na darknet podem ser perigosos. Clique apenas em fontes que você confia minimamente, e mesmo assim, com cautela.

Dúvidas Frequentes

O que é a darknet e como acessá-la de forma segura?

A darknet é uma parte oculta da internet que exige softwares específicos, como o Navegador Tor, para ser acessada. O acesso em si não é ilegal, mas é essencial tomar precauções para explorar a darknet com segurança, evitando compartilhar dados e clicando em links suspeitos.

Qual a diferença entre deep web e dark web?

A deep web é toda a internet que não é indexada por motores de busca tradicionais, como seus e-mails e bancos de dados. Já a dark web é uma pequena parte da deep web, focada em anonimato e criptografia, onde se encontram os famosos sites .onion.

A darknet é ilegal?

Acessar a darknet não é ilegal. É uma ferramenta que pode ser usada para fins legítimos, como ativismo e jornalismo investigativo. No entanto, a darknet também é utilizada para atividades ilícitas, como a venda de dados roubados, o que torna a navegação um risco se não houver cautela.

Como verificar vazamento de dados na dark web?

Existem serviços que monitoram a darknet em busca de vazamentos de dados. É importante verificar periodicamente se seu CPF ou e-mail aparecem em listas de informações expostas, pois a darknet serve como mercado para esses dados roubados.

Conclusão

Explorar a darknet exige responsabilidade e conhecimento. Entender o que é dark web e deep web é o primeiro passo para navegar com mais segurança. Lembre-se que a proteção contra vazamentos na dark web é uma preocupação constante, e a busca por um Guia Completo: Como Acessar a Darknet com Segurança e Anonimato pode ser seu próximo passo para se manter informado e protegido.