Domine a criptografia para programadores e proteja seus dados! Muitas vezes, a segurança do software fica em segundo plano, mas o desenvolvimento seguro é essencial. Neste post, vou te mostrar os métodos práticos para implementar criptografia forte em seus projetos.

Desvendando a Criptografia: O Escudo Invisível do Código

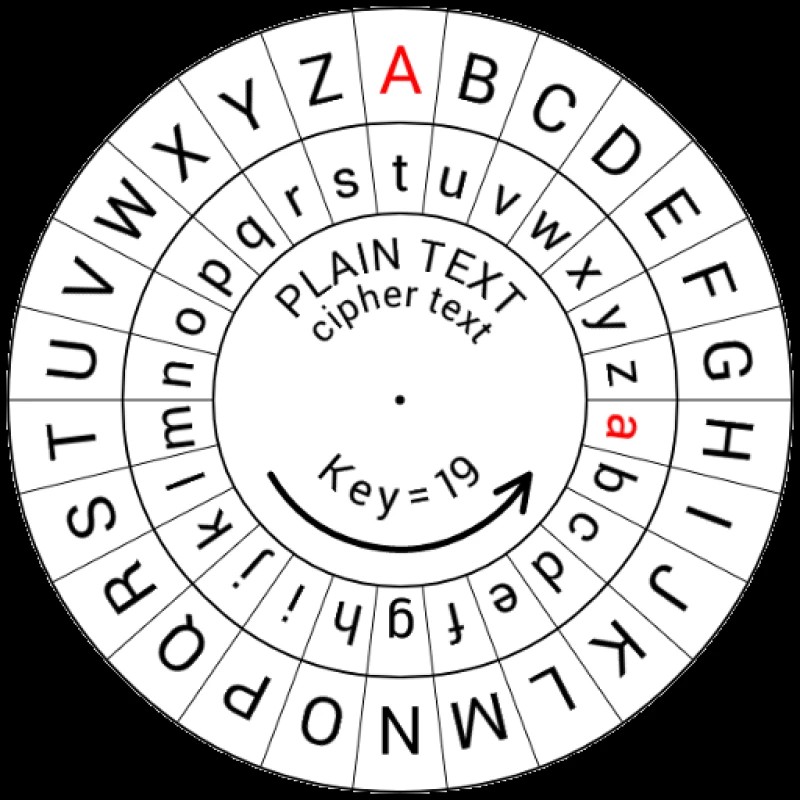

A criptografia é a arte e a ciência de proteger informações, tornando-as ilegíveis para quem não possui a chave certa. Pense nela como um cofre digital para seus dados. Para nós, programadores, entender o básico é fundamental. Ela garante a privacidade e a segurança, seja em senhas, transações bancárias ou comunicações online.

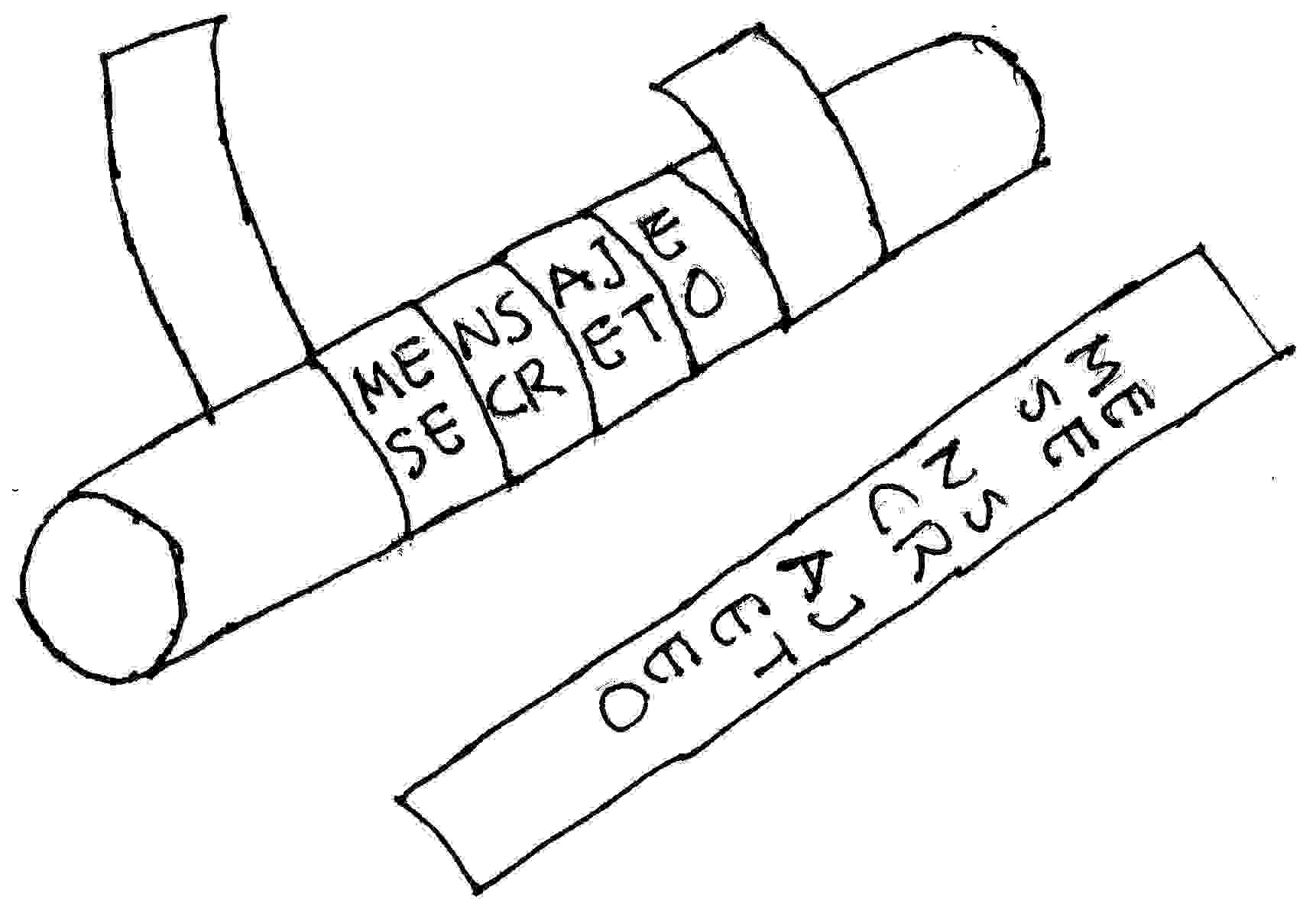

Historicamente, a criptografia sempre foi vital. Desde tempos antigos, ela era usada para enviar mensagens secretas. Hoje, ela se baseia em algoritmos complexos para embaralhar e desembaralhar dados. Implementar corretamente a criptografia no seu código é um passo essencial para construir aplicações confiáveis e seguras para seus usuários.

Confira este vídeo relacionado para mais detalhes:

Mergulhando nos Pilares da Criptografia para Quem Programa

O que é Criptografia e Por Que Ela Importa no Desenvolvimento

A criptografia, de um jeito simples, é a arte de embaralhar informações para que só quem tem a “chave” certa consiga ler. Pensa num cofre: a caixa forte é a informação e a chave é o que a protege. No desenvolvimento, isso é crucial para garantir que dados sensíveis, como senhas de usuários ou informações de pagamento, fiquem seguros. Sem ela, seus sistemas estariam abertos para qualquer um bisbilhotar.

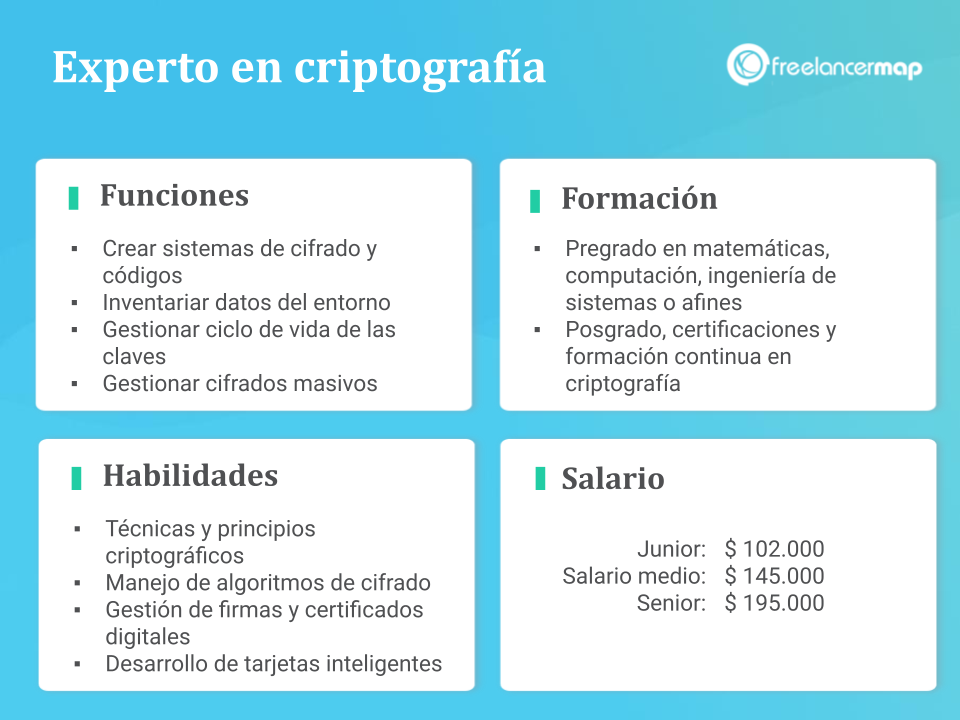

Para nós, programadores, entender os conceitos básicos de criptografia nos permite construir aplicações mais robustas e confiáveis. Não precisamos virar criptógrafos de ponta, mas saber escolher os algoritmos corretos e aplicá-los da maneira certa faz toda a diferença. Afinal, a segurança dos dados dos nossos usuários é uma responsabilidade nossa. A gente lida com isso diretamente quando implementa sistemas de autenticação ou protege a comunicação entre o cliente e o servidor.

Usar bibliotecas de criptografia já existentes é a forma mais inteligente de começar. Elas são testadas e auditadas, minimizando riscos de falhas de segurança. Lembre-se que tentar “reinventar a roda” na criptografia raramente é uma boa ideia e pode abrir brechas. Vamos combinar, segurança é sério.

Dica Prática: Ao desenvolver, sempre prefira algoritmos de criptografia modernos e amplamente aceitos pela comunidade, como o AES para cifragem simétrica e o RSA para cifragem assimétrica. Pesquise sobre como essas bibliotecas funcionam na linguagem que você usa.

Tipos de Criptografia: Simétrica e Assimétrica Explicadas

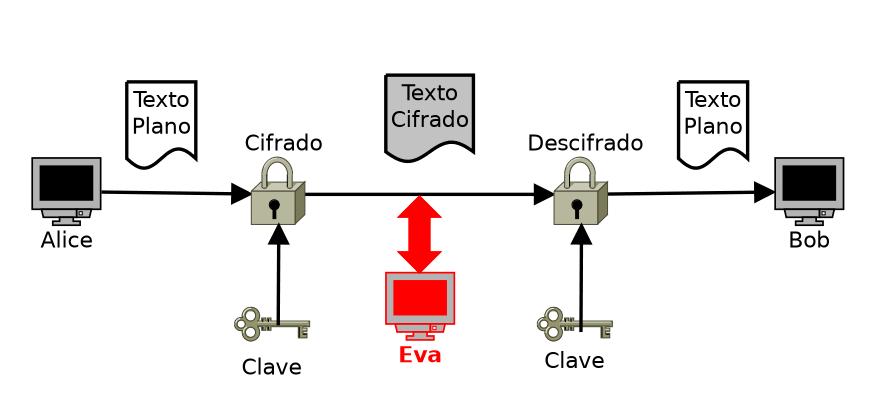

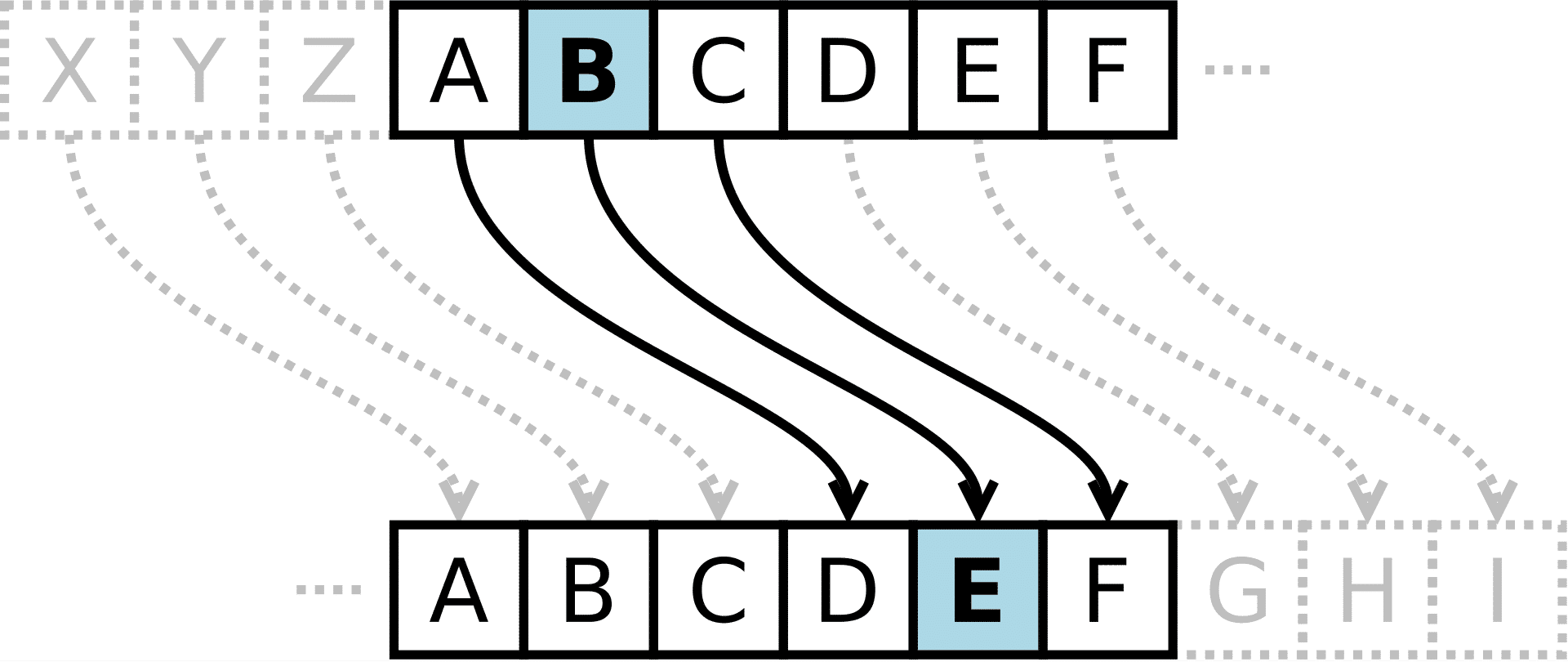

Pois é, quando falamos de criptografia para programadores, dois jeitos se destacam: a simétrica e a assimétrica. Pense assim: na criptografia simétrica, você usa a mesma chave para cifrar (embaralhar) e decifrar (desembaralhar) uma mensagem. É como ter um cadeado e uma única chave que abre e fecha ele. Se você me mandar uma mensagem secreta usando esse método, eu preciso ter a mesma chave que você usou pra poder ler o que você escreveu. É rápido e eficiente, ideal para quando você precisa proteger grandes volumes de dados, tipo criptografar um arquivo inteiro.

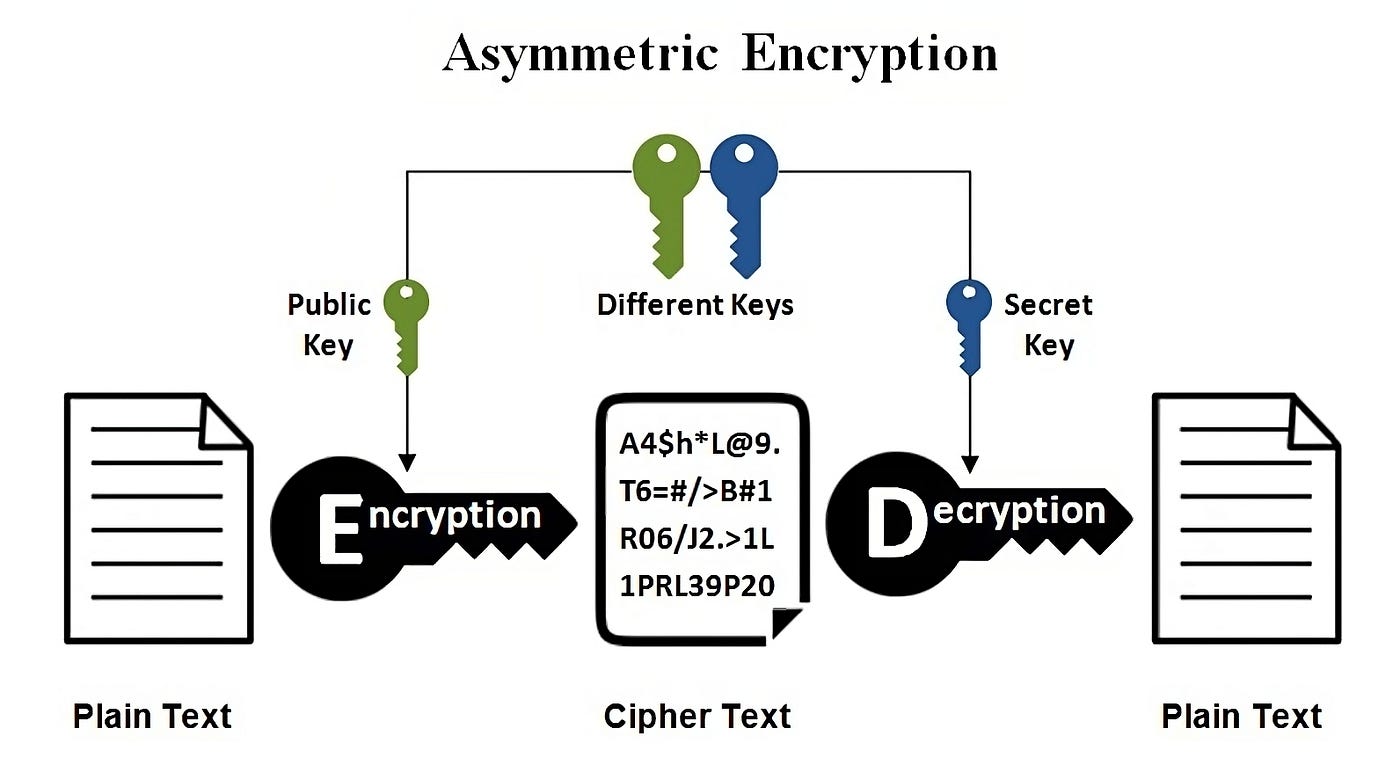

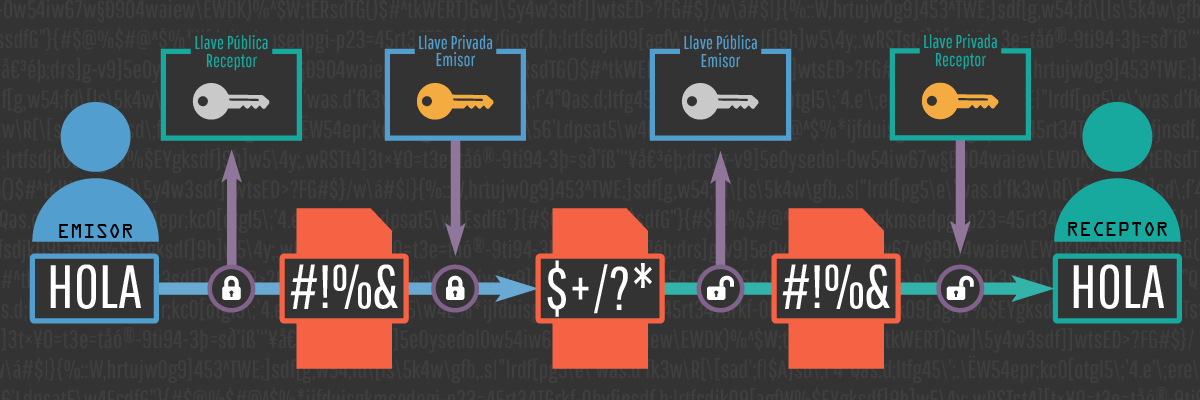

Já a criptografia assimétrica é um pouco diferente, e aqui a coisa fica mais interessante. Ela usa um par de chaves: uma pública e uma privada. A chave pública você pode distribuir pra todo mundo, tipo um endereço. Quem quiser te mandar uma mensagem secreta usa a sua chave pública para cifrar. Mas, para decifrar essa mensagem, só quem tem a chave privada correspondente consegue. Essa chave privada é só sua, e você nunca compartilha. É ótimo para autenticação e para estabelecer canais seguros de comunicação, como quando seu navegador mostra o cadeado na barra de endereço.

Essa divisão entre chaves públicas e privadas na assimétrica é o que permite, por exemplo, que você possa enviar dados de forma segura para alguém sem ter que trocar chaves secretas previamente. É mais lenta que a simétrica, mas resolve o problema de como compartilhar a chave de forma segura inicialmente. Muitas vezes, os sistemas usam os dois métodos juntos: a assimétrica para estabelecer uma conexão segura e trocar uma chave simétrica, que é usada para criptografar os dados em si por ser mais rápida.

Dica Prática: Ao implementar sistemas que lidam com informações sensíveis, considere sempre a necessidade de autenticação e a velocidade de processamento. Use criptografia simétrica para grandes volumes de dados após estabelecer a conexão com criptografia assimétrica.

Algoritmos Comuns: AES, RSA e Suas Aplicações Práticas

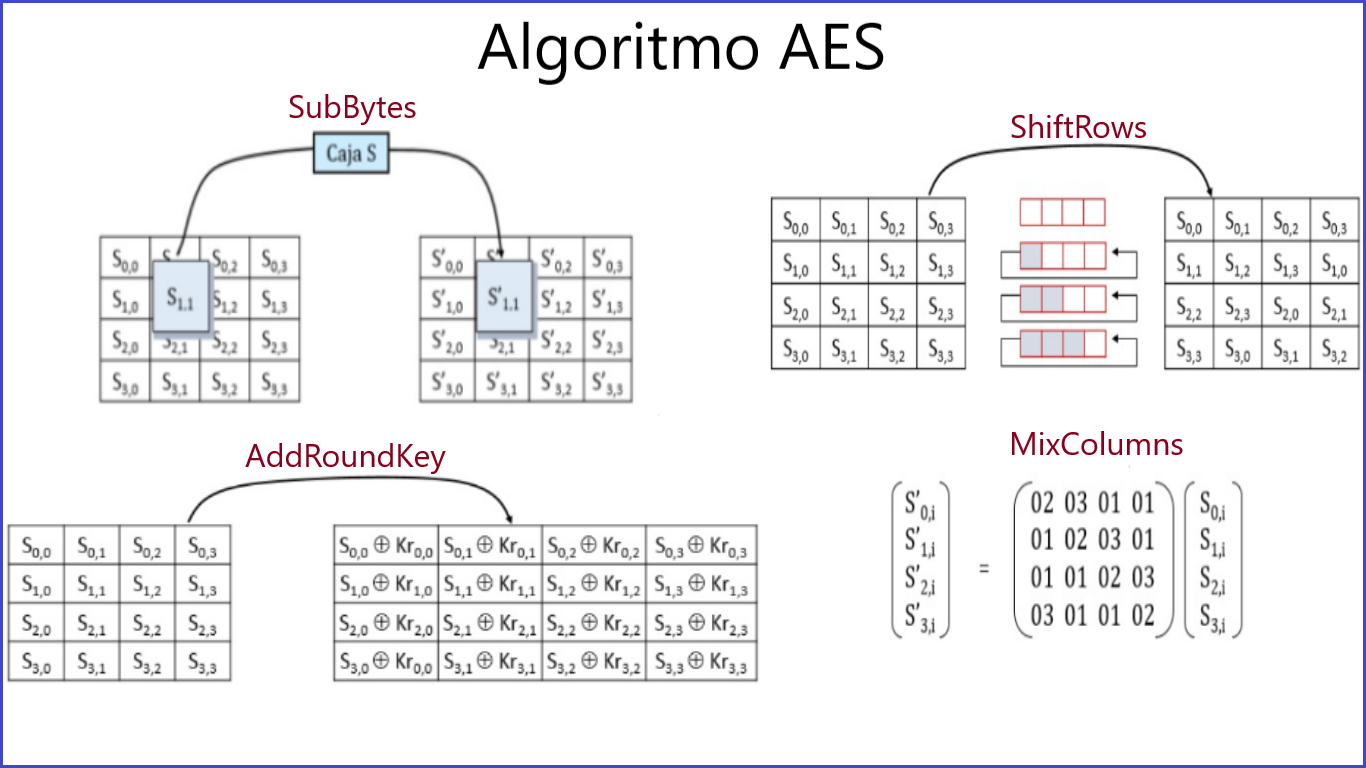

Quando falamos de criptografia, é como pensar em esconder uma mensagem secreta. O AES (Advanced Encryption Standard) é um dos mais usados para isso. Ele é um algoritmo de criptografia simétrica, o que significa que a mesma chave é usada para codificar e decodificar a informação. Pense nisso como um cofre onde a mesma chave abre e fecha. É super rápido e eficiente, ideal para proteger grandes volumes de dados, como os que você encontra em bancos de dados ou em comunicação segura entre servidores.

Agora, o RSA é um pouco diferente. Ele é um algoritmo de criptografia assimétrica, ou seja, usa duas chaves: uma pública para codificar e uma privada para decodificar. Imagina enviar uma caixa com um cadeado. Qualquer um pode colocar a mensagem na caixa e trancá-la com a chave pública, mas só quem tem a chave privada consegue abri-la. Isso é fundamental para coisas como assinaturas digitais e para estabelecer conexões seguras na internet, como o famoso HTTPS que você vê no seu navegador. É mais lento que o AES, mas garante autenticidade e confidencialidade.

A beleza de entender esses algoritmos é que você pode usá-los para proteger suas próprias aplicações. Seja para garantir que os dados dos seus usuários fiquem seguros, ou para autenticar a origem de uma mensagem, o conhecimento de AES e RSA abre muitas portas. Muitas linguagens de programação já vêm com bibliotecas prontas que facilitam a implementação desses algoritmos, então você não precisa reinventar a roda.

Dica Prática: Ao implementar criptografia em seus projetos, sempre use bibliotecas criptográficas bem estabelecidas e testadas. Não tente criar seu próprio algoritmo de criptografia; isso é um campo extremamente complexo e propenso a erros de segurança.

Chaves de Criptografia: Gerenciamento e Segurança Essencial

As chaves de criptografia são como as senhas secretas que permitem codificar e decodificar informações. Sem elas, seus dados ficam ilegíveis para quem não tem a chave certa. Para nós, programadores, isso significa garantir que informações de clientes, senhas de usuários ou qualquer dado confidencial estejam protegidos contra acessos indevidos. A escolha do algoritmo de criptografia e o gerenciamento seguro dessas chaves impactam diretamente a integridade do seu código e a confiança dos seus usuários.

Gerenciar chaves de criptografia envolve mais do que simplesmente criá-las. É preciso pensar em onde elas serão armazenadas, como serão distribuídas e, crucialmente, como serão rotacionadas ou revogadas se houver qualquer suspeita de comprometimento. Um sistema bem projetado para a geração e armazenamento de chaves evita vulnerabilidades. Imagine ter um cofre digital para suas chaves mais importantes; é mais ou menos por aí o raciocínio.

Segurança não é um detalhe, é a base. Ignorar as boas práticas de gerenciamento de chaves pode abrir portas para ataques que você nem imagina. Focar em manter suas chaves seguras desde o início do desenvolvimento é um investimento que poupa muita dor de cabeça no futuro.

Dica Prática: Utilize serviços de gerenciamento de chaves em nuvem (Key Management Services – KMS) sempre que possível, pois eles oferecem recursos robustos de segurança e auditoria para suas chaves de criptografia.

Hashing: Protegendo Dados Sensíveis sem Revelar Conteúdo

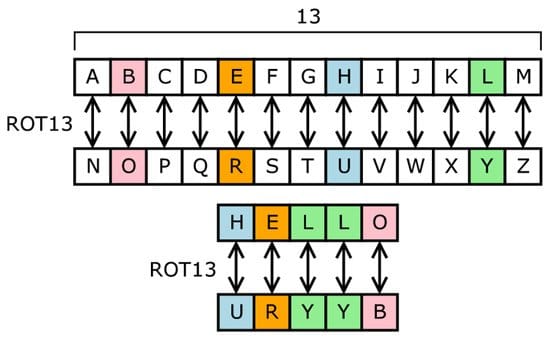

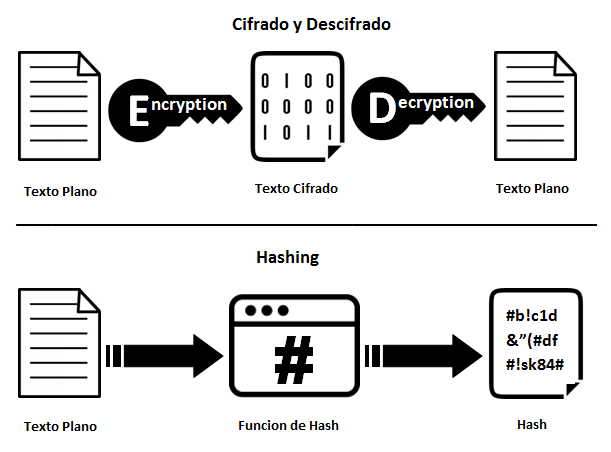

Pois é, o hashing é uma técnica genial para garantir a segurança de informações sem precisar expor o conteúdo original. Pense nele como um resumo único e irreversível de qualquer dado. Se você tem uma senha, por exemplo, o hashing a transforma em uma sequência de caracteres completamente diferente. O legal é que essa “transformação” é sempre a mesma para o mesmo dado. Se você digitar a mesma senha duas vezes, o resultado do hashing será idêntico. Mas se mudar um único caractere, o resultado muda radicalmente. Essa característica é fundamental para verificar a integridade dos dados, sabe?

Para nós, que lidamos com programação, o hashing é um aliado e tanto. Ao invés de armazenar senhas em texto puro – o que seria um pesadelo de segurança – a gente armazena apenas o resultado do hashing delas. Quando o usuário tenta fazer login, calculamos o hash da senha que ele digitou e comparamos com o hash que já temos armazenado. Se bater, a senha está correta. Essa é a base para muitos sistemas de autenticação seguros. É uma forma de criptografia onde a chave é o próprio dado original, mas sem a possibilidade de “descriptografar” de volta para o original facilmente.

Essa técnica é especialmente útil quando você precisa comparar grandes volumes de dados ou garantir que um arquivo não foi alterado no caminho. Em aplicações web, por exemplo, usamos hashing para proteger dados sensíveis, como informações de pagamento ou credenciais de usuário, mantendo a privacidade em primeiro lugar. É como ter uma assinatura digital única para cada pedacinho de informação.

Dica Prática: Ao implementar hashing em seus projetos, sempre utilize algoritmos modernos e reconhecidos pela comunidade de segurança, como SHA-256 ou bcrypt. Evite algoritmos antigos ou que você mesmo criou, pois a segurança é crucial.

Funções Hash Criptográficas: MD5 vs. SHA-256 – Qual Usar?

Quando falamos de criptografia para programadores, as funções hash são essenciais. Pense nelas como um “carimbo digital” único para qualquer pedaço de informação, seja um texto, um arquivo ou uma senha. O MD5 foi popular por muito tempo, gerando um hash de 128 bits. Ele é rápido, mas hoje sabemos que não é mais seguro para muitas aplicações, principalmente por causa de vulnerabilidades que permitem colisões, ou seja, dois dados diferentes gerando o mesmo hash.

Já o SHA-256 é o padrão mais recomendado atualmente. Ele gera um hash bem maior, de 256 bits, tornando a chance de uma colisão estatisticamente insignificante para a maioria dos usos práticos. Isso significa que a integridade dos seus dados fica muito mais protegida. Ao gerar um hash com SHA-256, você tem uma confiança muito maior de que o dado original não foi alterado.

Para o seu dia a dia de programação, a escolha é clara: evite o MD5 para qualquer coisa que exija segurança de verdade, como autenticação de senhas ou verificação de integridade de arquivos sensíveis. O SHA-256 é a pedida certa. Ele oferece um nível de segurança robusto, fundamental para proteger suas aplicações e os dados dos seus usuários.

Dica Prática: Sempre prefira SHA-256 para gerar hashes em novas aplicações. Se estiver trabalhando com sistemas legados que usam MD5, planeje a migração para algoritmos mais seguros assim que possível.

Implementando Criptografia em Linguagens Populares (Python, Java, JS)

Saber implementar criptografia diretamente no código é um diferencial e tanto. Com Python, por exemplo, a gente pode usar bibliotecas como a `cryptography`, que te dá um controle bacana sobre algoritmos como AES e RSA. Já no Java, o pacote `javax.crypto` é o seu melhor amigo, oferecendo diversas classes para lidar com cifras e chaves. Para quem vive de JavaScript, principalmente no lado do front-end ou com Node.js, a API `Web Crypto` do navegador e bibliotecas como `crypto-js` são ótimas pedidas.

A ideia geral é bem parecida em todas elas: gerar chaves (secretas ou públicas/privadas), escolher um algoritmo de criptografia e aplicar esse algoritmo nos dados que você quer proteger. Depois, é só descriptografar quando precisar acessar a informação. O importante é entender que a complexidade da implementação varia, mas os conceitos são os mesmos. Pense em proteger dados sensíveis de usuários ou a comunicação entre seu servidor e o cliente. Isso vai além de simplesmente usar um HTTPS.

Dominar a criptografia em linguagens como Python, Java e JS te abre portas para criar aplicações mais robustas e seguras. Não é preciso ser um criptógrafo de renome, mas ter o conhecimento básico para aplicar algoritmos eficientes já eleva o nível do seu trabalho. Pense em como isso pode ser aplicado no desenvolvimento de APIs, sistemas de autenticação ou até mesmo no armazenamento seguro de informações importantes.

Dica Prática: Ao escolher um algoritmo, prefira os simétricos (como AES) para criptografar grandes volumes de dados e os assimétricos (como RSA) para troca segura de chaves simétricas ou assinaturas digitais.

Erros Comuns de Programadores ao Lidar com Criptografia e Como Evitá-los

Muita gente acha que aplicar criptografia é só jogar uma função ali e pronto. Mas não é bem assim. Um erro clássico é usar algoritmos que já foram quebrados ou que são fracos demais para a segurança que você precisa. Pense comigo: de que adianta proteger algo valioso com um cadeado que qualquer um abre? Outro deslize é achar que a criptografia resolve tudo sozinha. Ela é uma peça do quebra-cabeça da segurança, mas não a única.

A gestão de chaves é outro ponto crítico. Se você não cuida bem das suas chaves de criptografia, todo o resto pode ir por água abaixo. Perder uma chave ou ter ela exposta é como dar a senha mestra para os mal-intencionados. E olha, eu já vi muita gente caindo nessa de inventar seu próprio método de criptografia. Vamos combinar, a não ser que você seja um criptógrafo de renome, é melhor usar o que já existe e foi testado pela comunidade.

A falta de validação correta dos dados criptografados também gera problemas. A gente criptografa, mas aí não verifica se o dado descriptografado está íntegro. Ou seja, ele pode ter sido alterado no caminho e você nem perceber. Por isso, sempre que possível, use mecanismos de integridade junto com a criptografia, como HMAC, para garantir que os dados não foram mexidos.

Dica Prática: Utilize bibliotecas criptográficas consolidadas e atualizadas. Evite implementar algoritmos de criptografia do zero e prefira usar funções de hash seguras para proteger senhas, por exemplo.

Boas Práticas de Segurança para Criptografia no Dia a Dia

Falar de criptografia pode parecer coisa de filme, mas a verdade é que ela tá no nosso dia a dia mais do que você imagina. Se você programa, sabe que proteger dados é fundamental. Para nós, que lidamos com código, pensar em segurança desde o início é a jogada certa.

Quando você pensa em criptografia para programadores, o foco principal é como aplicar isso no seu código para que as informações fiquem ilegíveis para quem não tem a chave. Isso vale para senhas, dados de clientes, qualquer coisa sensível. Usar bibliotecas consagradas é um bom começo. Não invente roda, a não ser que você seja um criptógrafo profissional.

Manter seus algoritmos e chaves seguros é crucial. Uma falha ali pode comprometer tudo. É importante também entender o que você está usando. Não adianta só copiar e colar um código de criptografia sem saber como ele funciona e quais são as vulnerabilidades conhecidas. Lembre-se que a segurança é uma camada, e cada uma delas precisa ser sólida.

Dica Prática: Use sempre bibliotecas de criptografia bem estabelecidas e com atualizações frequentes. Evite implementar sua própria criptografia a menos que tenha um conhecimento profundo e específico.

Recursos e Ferramentas para Aprofundar Seus Conhecimentos

Se você é programador e quer ir além do básico, entender de criptografia é um passo crucial. Não é um bicho de sete cabeças, mas exige atenção aos detalhes. Pense na criptografia como a arte de embaralhar informações para que só quem tem a chave certa possa ler. Para nós, isso significa proteger dados sensíveis, garantir a privacidade do usuário e criar sistemas mais seguros. Saber como as coisas funcionam por baixo dos panos te dá um controle muito maior.

Existem várias abordagens para a criptografia, como a simétrica (onde a mesma chave codifica e decodifica) e a assimétrica (com um par de chaves: uma pública para codificar e uma privada para decodificar). Implementar isso no seu código vai desde usar bibliotecas prontas até, em casos mais avançados, entender os algoritmos por trás delas. A criptografia para programadores envolve escolher o método certo para cada situação, gerenciar chaves de forma segura e, claro, evitar falhas comuns que podem comprometer tudo.

Dominar esses conceitos abre portas para desenvolver aplicações mais robustas e confiáveis. Você vai conseguir lidar melhor com autenticação, assinar digitalmente documentos e proteger a comunicação entre sistemas. É um diferencial que poucos têm e que valoriza muito o seu trabalho. Vamos combinar, segurança é um assunto sério hoje em dia.

Dica Prática: Ao trabalhar com criptografia, sempre use bibliotecas consolidadas e atualizadas, e nunca tente reinventar a roda com algoritmos próprios, a menos que você seja um especialista em matemática e segurança cibernética. A chance de errar é enorme e pode custar caro.

Com certeza! Vamos montar essa tabela para desmistificar a criptografia para você, programador. Fica tranquila, é mais simples do que parece quando a gente explica direitinho.

Criptografia na Prática: Protegendo Suas Aplicações

| Item | O Que Você Precisa Saber | Dicas Práticas do Autor |

|---|---|---|

| O que é Criptografia e Por Que Ela Importa no Desenvolvimento | É o processo de codificar informações para que só pessoas autorizadas possam ler. Essencial para proteger dados de usuários, senhas, transações financeiras e qualquer informação sensível contra acessos não autorizados. | Pense na criptografia como o cadeado digital. Se você lida com dados de clientes, senhas ou informações confidenciais, ela é seu principal aliado. Sem ela, seus dados ficam expostos. |

| Tipos de Criptografia: Simétrica e Assimétrica Explicadas | Simétrica: Usa a mesma chave para criptografar e descriptografar. Rápida, ideal para grandes volumes de dados. Assimétrica: Usa duas chaves: uma pública (para criptografar) e uma privada (para descriptografar). Mais lenta, usada para troca segura de chaves e assinaturas digitais. | Para criptografar e descriptografar grandes quantidades de dados rapidamente, como uma comunicação interna, a simétrica é a pedida. Agora, se você precisa enviar um “segredo” para alguém que não tem a chave, a assimétrica entra em jogo para garantir a troca segura. |

| Algoritmos Comuns: AES, RSA e Suas Aplicações Práticas | AES (Advanced Encryption Standard): Padrão simétrico muito usado para proteger dados em repouso (arquivos, bancos de dados) e em trânsito (conexões seguras). RSA (Rivest–Shamir–Adleman): Algoritmo assimétrico, excelente para autenticação, troca segura de chaves e assinaturas digitais. | O AES é o cavalo de batalha para a maioria das suas necessidades de criptografia simétrica. Já o RSA é o especialista quando você precisa ter certeza de quem enviou a mensagem e garantir que ela não foi alterada. |

| Chaves de Criptografia: Gerenciamento e Segurança Essencial | As chaves são os “segredos” que permitem criptografar e descriptografar. Gerenciá-las com segurança é crucial. Evite hardcoding, use cofres de chaves e restrinja o acesso. | Essa é a parte crítica! Se alguém roubar sua chave, o cadeado não vale mais nada. Nunca, jamais, coloque chaves diretamente no código. Use ferramentas específicas para gerenciar isso. |

| Hashing: Protegendo Dados Sensíveis sem Revelar Conteúdo | Transforma dados em uma sequência de caracteres de tamanho fixo (hash). É unidirecional: não é possível obter os dados originais a partir do hash. Ideal para verificar a integridade dos dados e armazenar senhas de forma segura. | Hashing é como um “resumo” único para seus dados. Se você quer apenas garantir que um arquivo não foi alterado, ou se quer armazenar senhas sem saber qual é a original, o hash é a ferramenta. Não use para criptografar dados que precisam ser lidos depois. |

Confira este vídeo relacionado para mais detalhes:

Segurança em Primeiro Lugar: Dicas Essenciais para o Programador Moderno

Pois é, quando o assunto é criptografia para programadores, a gente não pode vacilar. A segurança dos seus projetos e dos dados dos seus usuários depende de um bom entendimento. Eu já passei por cada perrengue que te garanto, aplicar o que sei faz toda a diferença. Vamos ver como colocar isso em prática?

Minhas Dicas Especiais

Entenda o Básico: Algoritmos e Modos

Não adianta sair usando criptografia sem saber o que tá fazendo. Pesquise sobre AES, RSA e entenda os modos de operação (como ECB, CBC). Cada um tem sua aplicação e segurança. O ECB, por exemplo, é mais simples, mas geralmente menos seguro para muitos cenários.

Gerenciamento de Chaves é Crucial

Onde você vai guardar suas chaves de criptografia? Essa é uma pergunta de um milhão de dólares. Evite hardcoding! Use gerenciadores de segredos ou variáveis de ambiente. Para produção, pense em soluções mais robustas, como serviços de gerenciamento de chaves na nuvem.

Valide suas Implementações

Não confie cegamente na biblioteca. Teste! Se possível, use ferramentas para verificar a integridade do que você implementou. Se você está cifrando um dado e depois decifrando, veja se o resultado é idêntico. Parece óbvio, mas um erro bobo aqui pode custar caro.

Mantenha as Bibliotecas Atualizadas

As bibliotecas de criptografia são atualizadas com frequência para corrigir vulnerabilidades. Deixar o seu código com bibliotecas antigas é como deixar a porta aberta para ataques. Fique de olho nas atualizações e aplique-as no seu projeto.

Dúvidas das Leitoras

Qual a diferença entre criptografia e hashing?

Criptografia permite que você embaralhe dados para que só quem tem a chave possa ler. Já o hashing cria uma “impressão digital” única de dados, impossível de reverter para o original.

Posso usar a mesma chave para criptografar e descriptografar?

Para alguns tipos de criptografia, como a simétrica, sim. A mesma chave secreta é usada tanto para codificar quanto para decodificar a informação. É crucial mantê-la segura.

Quais são os cuidados básicos ao armazenar chaves de criptografia?

Guarde suas chaves em um local super seguro, longe do código-fonte ou do servidor de aplicação. Use gerenciadores de segredos ou hardware específico para proteger essas informações vitais.

É seguro criptografar senhas diretamente no banco de dados?

Criptografar senhas no banco de dados não é o ideal. O correto é usar hashing e sal (salt) para tornar as senhas ilegíveis, mesmo que alguém acesse o banco de dados.

O que é criptografia de ponta a ponta?

Criptografia de ponta a ponta garante que apenas as pessoas envolvidas na comunicação possam ler as mensagens. Nem mesmo o serviço que você está usando consegue acessar o conteúdo.

Dominar a criptografia é essencial para programadores que prezam pela segurança dos dados. Entender os princípios básicos e saber aplicá-los garante que seus projetos resistam a ameaças. Explore mais sobre como a segurança é implementada em aplicações, e se quiser ir além, pesquise sobre a gestão de identidades. Compartilhe suas experiências e dúvidas nos comentários!